绕过HTTPS攻击

在上一节中,我们了解了如何嗅探和捕获通过HTTP请求发送的任何数据包。谷歌,Facebook等大多数知名网站都使用HTTPS而不是HTTP。当我们使用MITM时,当该被攻击的用户访问网站时,该网站将显示一条警告消息,指出网站的证书无效。那么被攻击的用户不会登录。为了解决这个问题,我们将使用工具SSLstrip。此工具用于将任何HTTPS请求降级为HTTP。因此,每当目标人员试图访问任何网站时,他们都将被重定向到网站的HTTP页面。

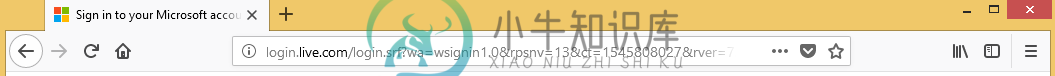

在浏览器访问hotmail.com。现在,在下面的屏幕截图中,我们可以看到地址栏顶部的网站使用HTTPS,因此如果尝试使用MITM,该网站将显示警告:

为了绕过警告,我们将使用名为SSLstrip的工具将任何请求的HTTPS网站降级,并将其重定向到此网站的HTTP版本。一旦我们转到HTTP版本,嗅探数据就可以正常工作了,就像上一节中发生的那样。

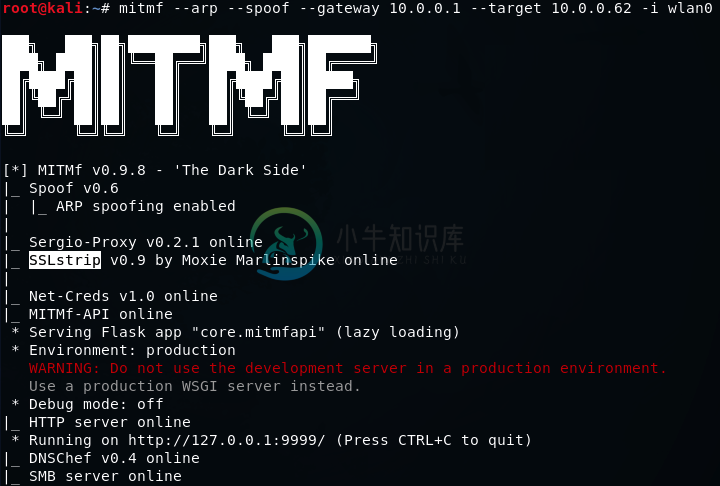

MITMf可以自动启动SSLstrip,但这里我们手动使用它。实际上将运行与上一节中看到的完全相同的命令,如以下屏幕截图所示:

在上面的屏幕截图中,可以看到它实际上会告诉我们SSLstrip已经启动并且已经在线。现在,我们返回到Window设备,在浏览器中打开:hotmail.com。它将转而使用HTTP版本的hotmail.com(而不是HTTPS版本)。可以在以下屏幕截图中看到这一点:

在上面的屏幕截图中,可以看到没有HTTPS,当前处于网站的HTTP版本。我们还会注意到也没有看到任何警告,所以它看起来就像是hotmail.com的正常网站。

接下来,输入电子邮件和密码以登录邮箱账号。然后我们在Kali机器上,可以看到捕获电子邮件和密码,账号为zaid@hotmail.com,密码捕获为 - 123456:

Google,Facebook,Skype等网站实际上使用的是HSTS。在HSTS中,浏览器提供了一个预先硬编码的网站列表,这些网站必须作为HTTPS进行浏览。因此,即使我们尝试将HTTPS连接降级为HTTP,浏览器也会拒绝显示该网站,只显示它的HTTPS版本。这是因为,在没有连接到任何东西的情况下,浏览器在本地计算机本地存储了一个列表,表示它不应该打开Facebook,Gmail和HTTP等网站。因此,无论我们尝试做什么,网站都会拒绝在HTTP中打开。