攻击网站

在本节中,我们将讨论如何攻击网站。对于攻击网站,我们有两种方法:

我们可以使用攻击迄今为止学到的网站方法的方法。因为我们知道网站安装在计算机上,所以可以像其他任何计算机一样尝试攻击和破解它。但是,我们知道网站安装在计算机上,可以像其他计算机一样尝试攻击和破解它。还可以使用服务器端攻击来查看安装了哪个操作系统,Web服务器或其他应用程序。如果发现了漏洞,我们可以使用它们中的任何一个来访问计算机。

另一种攻击方式是客户端攻击。因为网站是由人类管理和维护的。这意味着,如果我们设法破解网站的任何管理员,可能会获得他们的用户名和密码,并从那里登录到他们的管理面板或安全套接字Shell(SSH)。然后,我们将能够访问他们用于管理网站的任何服务器。

如果这两种方法都失败了,我们可以尝试测试Web应用程序,因为它只是安装在该网站上的应用程序。因此,攻击目标可能不是Web应用程序,也许我们的目标只是使用该网站的人,但其计算机无法访问。我们可以访问该网站,侵入该网站,然后从那里转到我们的目标人。

所有设备和应用程序都是互连的,我们可以利用其中一个设备和应用程序,然后转到另一台计算机或另一个地方。在本节中,我们将学习如何测试Web应用程序本身的安全性,而不是关注客户端和服务器端攻击。

我们将使用Metasploitable机器作为目标机器,如果运行ifconfig命令,我们将看到它的IP是10.0.2.4,如下面的屏幕截图所示:

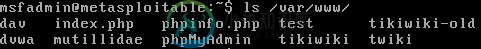

如果我们查看/var/www文件夹,可以看到存储的所有网站文件,如以下屏幕截图所示:

在上面的截图中,我们可以看到有phpinfo.php页面,还有dvwa,mutillidae和phpMyAdmin。现在,如果我们在同一网络上的任何机器,并尝试打开浏览器并转到10.0.2.4,我们将看到有一个为Metasploitable制作的网站,如给定的屏幕截图所示。网站只是安装在Web浏览器上的应用程序,可以访问任何Metasploitable网站并使用它们来测试其安全性:

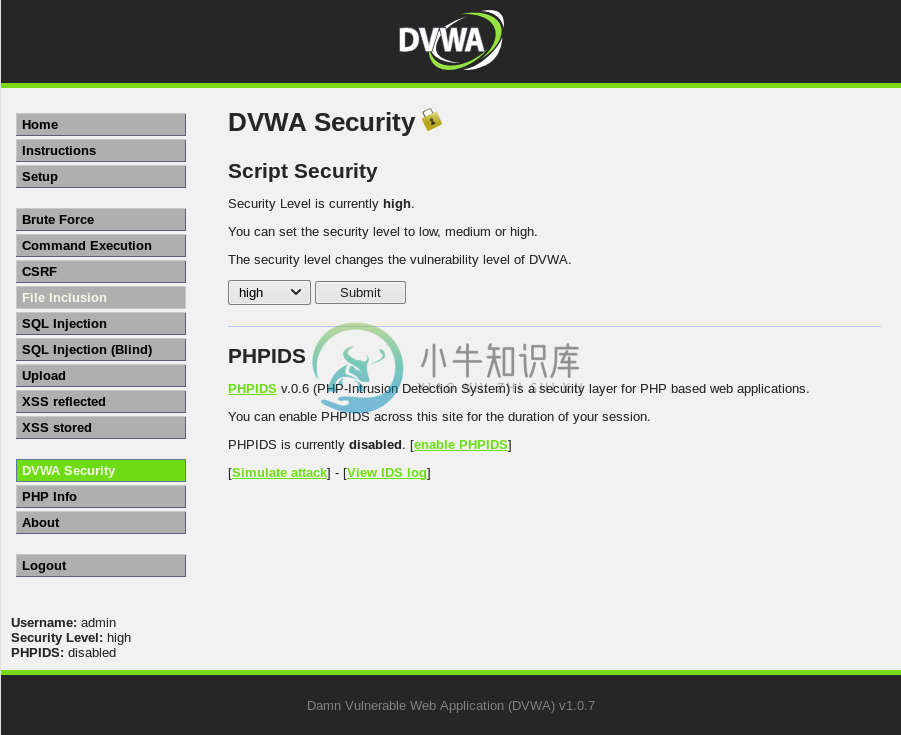

现在我们来看看DVWA页面。它需要用户名为admin,密码为password才能登录。一旦我们输入这些凭据,我们就可以登录到它,如下面的屏幕截图所示:

登录后,可以使用DVWA Security选项卡修改安全设置,如以下屏幕截图所示:

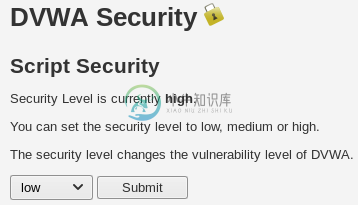

在DVWA Security选项卡下,我们将Script Security设置为low并单击Submit:

我们在接下来的部分将其设置为low。因为这只是一个入门课程,我们只讨论在DVWA和Mutilliidae Web应用程序中发现Web应用程序漏洞的基本方法。

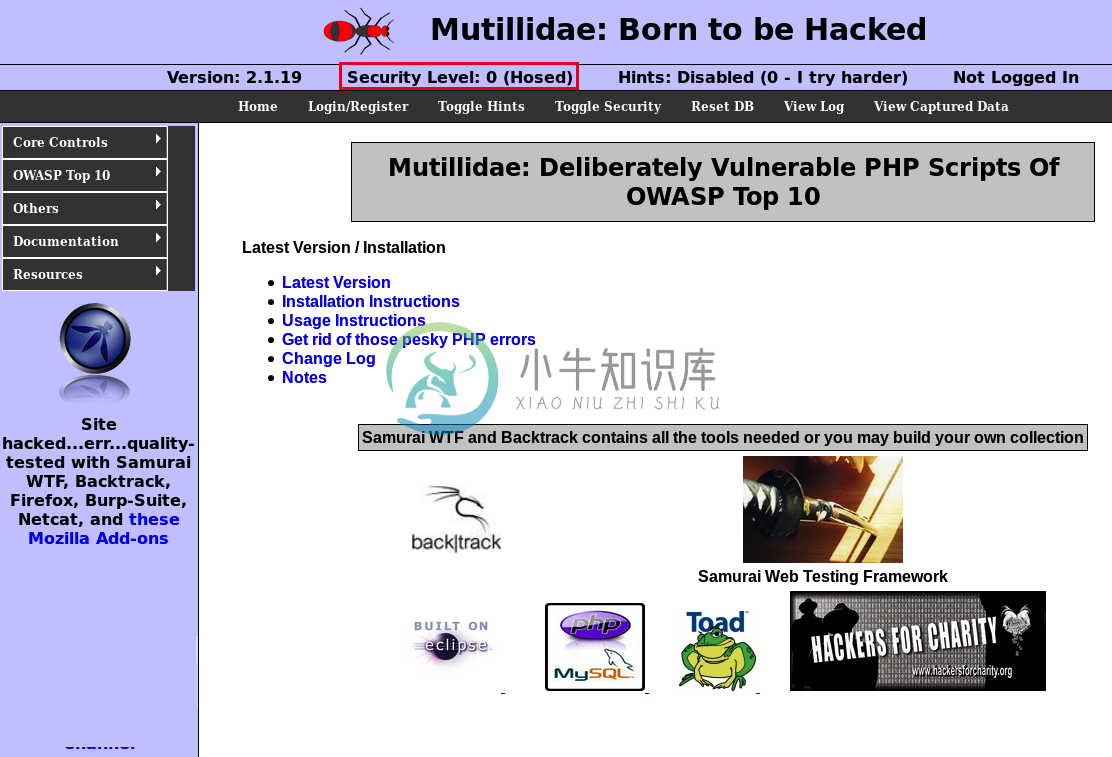

如果以与访问DVWA Web应用程序相同的方式访问Mutillidae Web应用程序,应确保将Security Level设置为0,如以下屏幕截图所示:

我们可以通过单击页面上的“Toggle Security”选项来切换安全级别: