创建词表(wordlist)

在前面一章中,我们已经抓住了握手,接下来需要做的就是创建一个词表(wordlist)来破解WPA密钥。单词列表只是aircrack-ng将要经历的词表(wordlist),并且在握手成功确定WPA密钥之前尝试每个单词。如果词表(wordlist)更好,破解WPA密钥的可能性会更高。如果密码不在词表(wordlist)文件中,我们将无法确定WPA密钥。

要创建词表(wordlist),我们将使用一个名称为crunch的工具。语法如下:

crunch [min] [max] [characters] -o [FileName]

or

crunch [min] [max] [characters] -t [pattern] -o [FileName]

其中,

crunch是该工具的名称。[min]指定要生成的密码的最小字符数。[max]指定密码的最大字符数。characters指定要在密码中使用的字符。例如,可以放置所有小写字符,全部大写字符,数字和符号。-t是可选的。它指定了模式。-o选项指定要存储密码的文件名。

如果我们知道密码的一部分,-t选项非常有用。例如:如果试图猜测某人的密码,并且看到他输入密码,假设知道他的密码是以a开头并以b结尾。那么我们可以使用模式选项并告诉crunch创建始终以a开头并以b结尾的密码,并放置在命令中放置的所有可能的字符组合。

我们将使用crunch,然后将至少制作6个,最多8个。我们将放置12ab,并将其存储在test.txt中。紧缩将创建一个密码组合(最少6个字符,最多8个字符),它将创建所有可能的12ab组合。它将所有组合存储在名称为test.txt的文件中。命令如下:

执行上述命令后将显示以下输出:

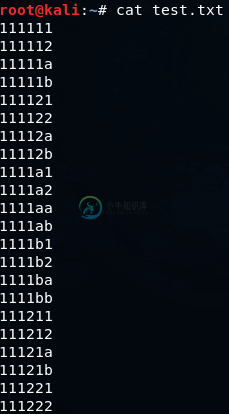

使用cat test.txt命令,可以看到存储在test.txt文件中的所有密码。以下截图显示了所有密码(部分):

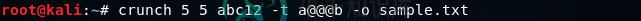

现在我们来看看模式选项。使用至少5和最多5来进行crunch,因此所有密码将长达5个字符。然后将放置字符,即abc12,添加-t选项,这是模式选项,然后将放置a@@@b,表示密码以a开头,以b结尾。通过这个,我们将得到a和b之间所有可能的字符组合。然后指定输出文件-o,输出的文件为:sample.txt。命令如下:

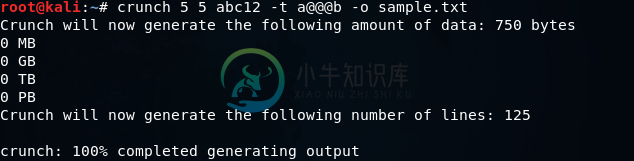

输出结果如下:

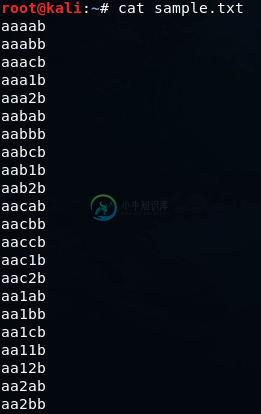

它创建了125个密码。现在让我们来看看它们。在下面的屏幕截图中,可以看到它们始终以a开头,并始终以b结尾。

可以使用crunch来创建wordlist。在下一节中,我们将使用握手文件和wordlist来确定实际的WPA密钥。