服务器端攻击基础知识

在本节中,我们将进行服务器端攻击。首先我们将使用信息收集,用于显示已安装的程序,目标的操作系统,目标上的运行服务以及与这些服务关联的端口。从这些已安装的服务中,我们可以尝试进入系统,可以通过尝试默认密码来完成此操作。

有很多人安装服务并错误配置它们,所以我们还有通过一个例子来演示。这些服务的第一个问题是,有时,许多服务旨在让某人远程访问该计算机,但他们显然需要一些安全实现。人们经常错误配置这些服务,因此我们可以利用这些错误配置并获得对这些计算机的访问权限。这些服务的另一个问题是它们中的一些甚至可能有后门。其中一些都会有漏洞,如远程缓冲区溢出或代码执行漏洞,这将使我们能够获得对计算机系统的完全访问权限。

最简单的方法是我们之间介绍的工具 - Zenmap。我们使用Zenmap和网站的IP。使用Zenmap,我们将获得所有这些服务的列表,以查看它们是否包含漏洞。我们之前看到Metasploitable设备实际上是一个网站。如果我们想获得网站的IP,我们要做的就是ping。例如,如果我们想要获得Facebook的IP,我们必须ping facebook.com,之后可以获得他们的IP。现在,我们将能够针对Facebook IP运行Zenmap,并获取Facebook上所有正在运行的服务的列表。但是,在本节中,我们将针对Metasploitable设备运行Zenmap,它也是一台计算机设备。

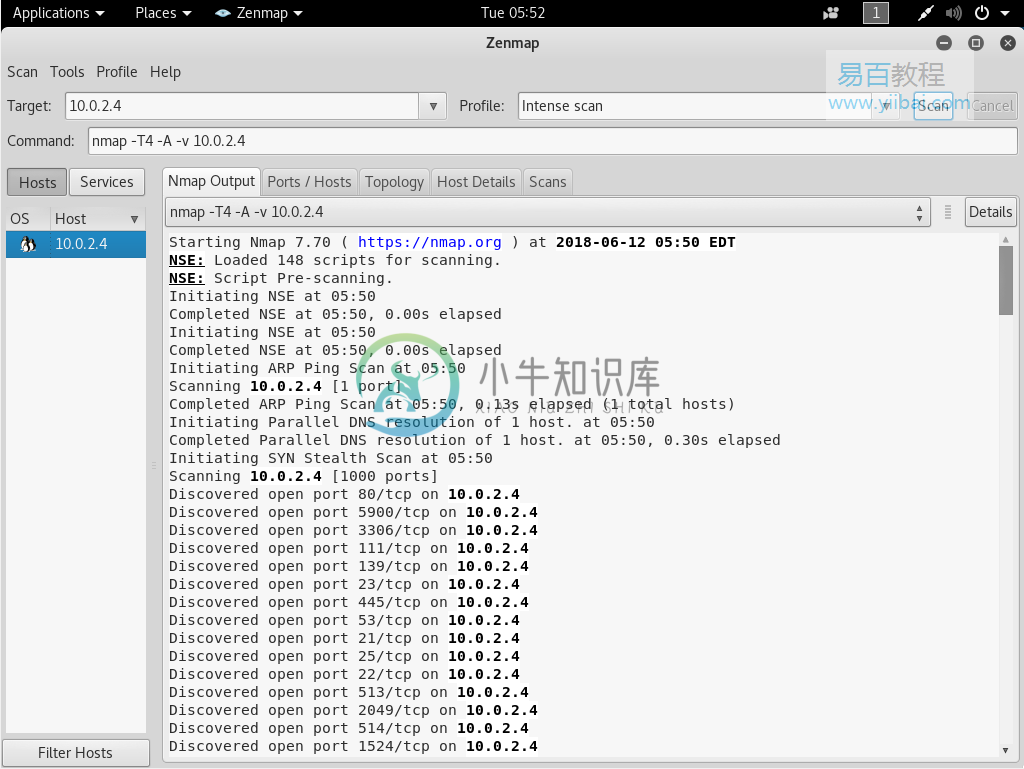

我们将以之前相同的方式运行Zenmap。要打开Zenmap,我们将打开终端并输入zenmap,然后打开运行应用程序。我们可以放置任何想要测试的IP。但是,在本节中,我们将输入Metasploitable设备的目标IP,在我们的示例中IP为10.0.2.4。我们将进行扫描,它将为我们提供所有已安装应用程序的列表,如以下屏幕截图所示:

扫描完成后,可以看到有开放端口和大量服务。现在我们将进入Nmap输出选项卡,逐个端口检查,查看服务内容,以及Google服务名称。

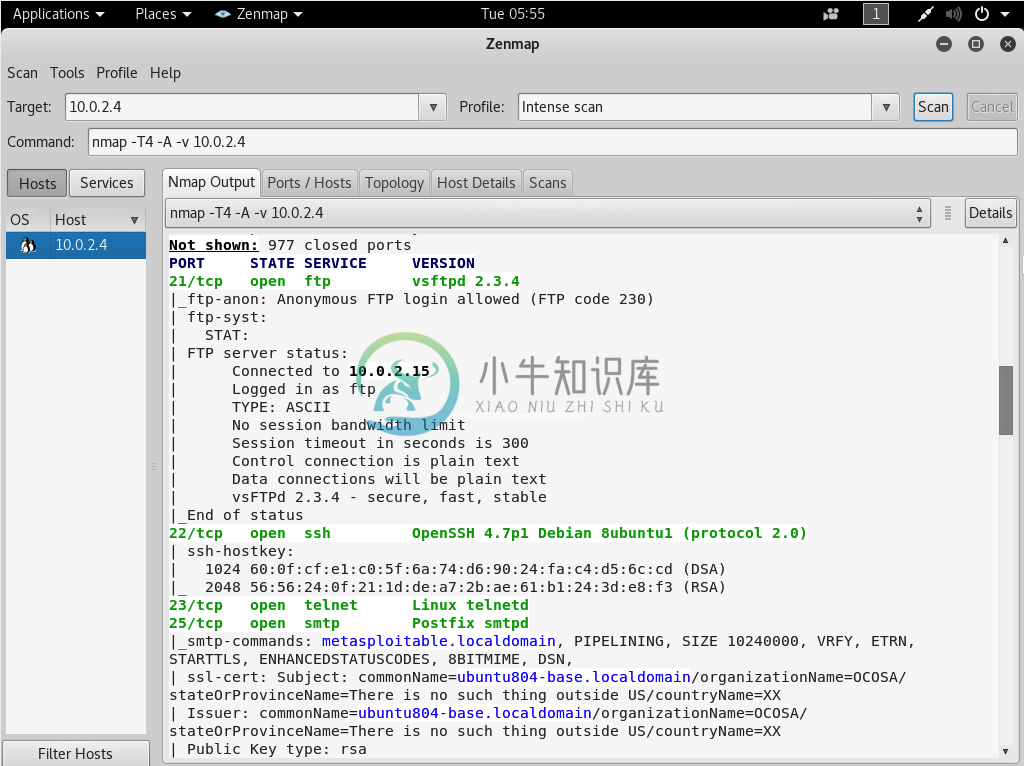

例如,在下面的屏幕截图中,我们有端口21,它是一个FTP端口。FTP是一种安装的服务,允许人们从远程服务器上载和下载文件。FTP服务通常使用用户名和密码,但我们可以看到此服务配置错误,并允许匿名FTP登录。所以在这里,我们将能够在不使用密码的情况下可以登录,请注意下一个屏幕截图:

下载一个FTP客户端,例如FileZilla。我们在端口21上使用此IP地址进行连接。还可以使用Google一个FTP服务器,在我们的例子中是vsftpd 2.3.4,并查看它是否有任何问题或是否有任何错误配置,或者它有任何已知的代码执行漏洞。可以看到vsftpd 2.3.4安装了后门。当它被释放时,它实际上带有一个后门。我们需要逐个谷歌服务,并检查他们是否有任何错误配置或任何漏洞安装。

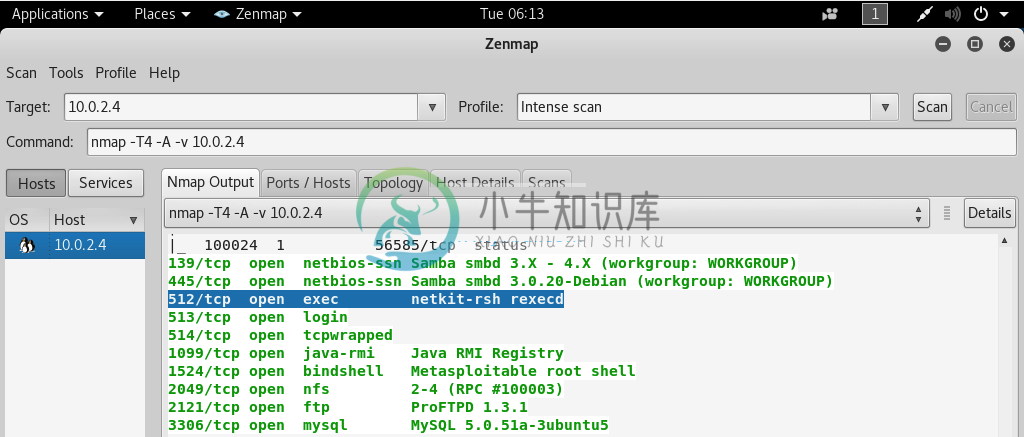

现在我们来看看512端口。假设我们一个接一个地进行,我们找不到任何东西,到达了512 TCP端口,如下面的截图所示:

现在我们来看运行在512端口上运行的服务,因为我们不知道它是什么。在谷歌上搜索之后,我们知道netkit-rsh是一个远程执行程序。如果我们设法使用此登录,我们就能够在目标计算机上执行命令。该程序使用rsh rlogin,这是Linux附带的程序。与SSH类似,它允许我们在目标计算机上执行远程命令。

让我们来看看如何连接到rsh rlogin服务。可以使用netkit-rsh包,它是Ubuntu上的一个包。目标计算机在Ubuntu上运行,我们可以看到它在这里使用rsh-client服务进行连接。因此,我们需要安装一个rsh-client软件包来连接到该服务。它是远程shell连接的客户端程序。现在,使用以下命令安装rsh-client:

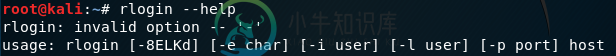

apt-get将安装它并配置好它。一旦安装完毕,我们使用rlogin登录,因为第一页告诉我们它使用rlogin程序来方便登录过程。我们再次进行rlogin,如果不知道如何使用此应用程序,可以使用--help命令查看如何使用它,如以下屏幕截图所示:

在这里,重要的是用户名(-l)和主机,它是目标IP。现在我们要执行rlogin,把用户名设置为root,这是系统上具有最多权限的用户,我们将放置目标IP 10.0.2.4。下面是命令:

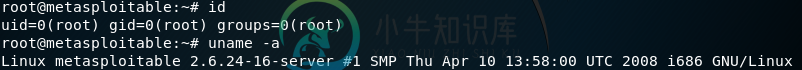

下面将登录Metasploitable机器。如果我们执行id命令来获取ID,我们可以看到用户是root。如果执行uname -a命令,它将列出在机器上运行的主机名和内核。可以看到具有root访问权限的Metasploitable机器中,如下所示:

这是通过利用已安装服务的错误配置来获取对目标计算机的访问权限的基本手动方式。rlogin服务未正确配置。我们所要做的只是谷歌那个端口附带的东西,我们设法登录并获得对目标计算机的访问权限。