Zenmap工具

Nmap(网络映射器)是我们要了解的第二个程序工具。它是一个巨大的工具,有很多用途。Nmap用于收集有关任何设备的信息。使用Nmap,我们可以收集有关网络内或网络外的任何客户的信息,我们只需知道他们的IP就可以收集有关客户的信息。Nmap可用于绕过防火墙,以及各种保护和安全措施。在本节中,我们将学习一些基本的Nmap命令,这些命令可用于发现连接到我们网络的客户端,还可以发现这些客户端上的开放端口。

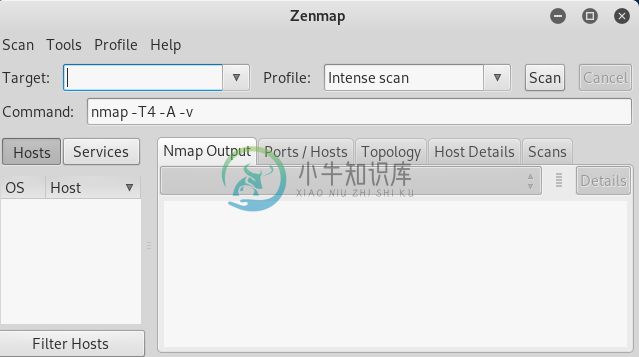

下面是Nmap的图形用户界面。如果我们在终端上键入zenmap,将调出这样的应用程序界面:

在Target 字段中,我们可以放置目标IP地址。在配置文件下拉菜单中,有各种配置文件:

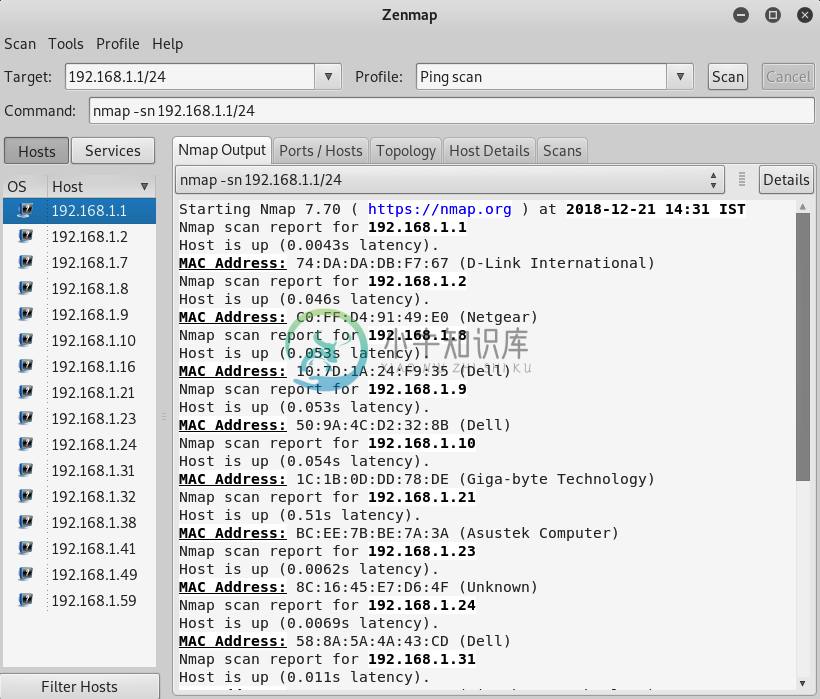

在Target文件中,如果只想收集一个IP地址的信息,只需输入该IP地址即可。也可以输入像netdiscover那样的范围。例如输入198.168.1.1/24。然后从Profile下拉菜单中选择Ping扫描并点击Scan按钮:

前面的扫描是一种快速扫描,但它没有显示太多信息,正如在前面的截图中看到的那样,它仅显示已连接的设备。这种扫描非常快。可以在左侧面板上看到连接的设备,我们可以看到它们的IP地址,MAC地址和供应商。

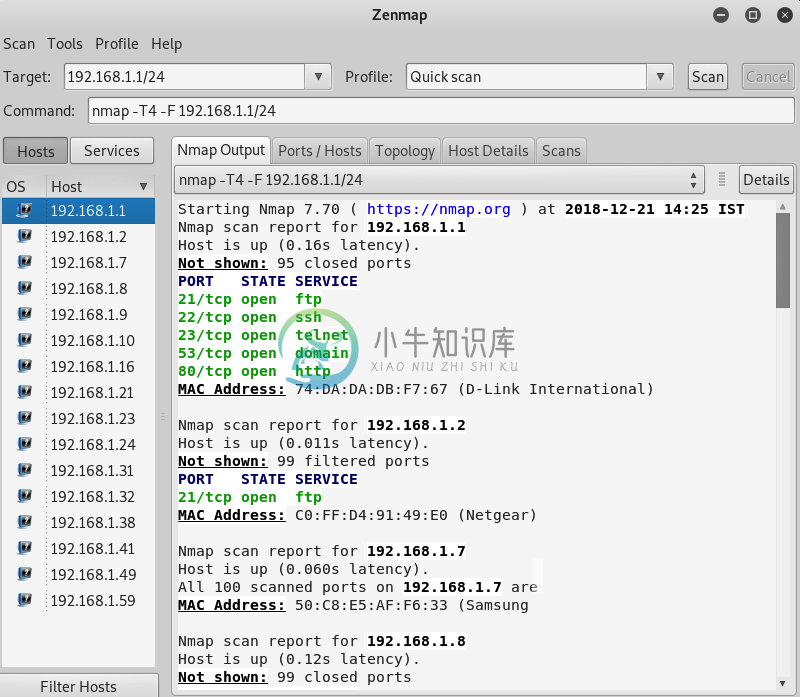

下面将学习快速扫描,快速扫描将比Ping扫描稍慢。但在快速扫描中获得比Ping扫描更多的信息。能够识别每个设备上的开放端口:

在上面的屏幕截图中,可以看到它显示了每个发现设备上的开放端口。主路由器有一个名为53/tcp的开放端口。80/tcp是路由器设置页面上使用的端口,因为它在Web服务器上运行。

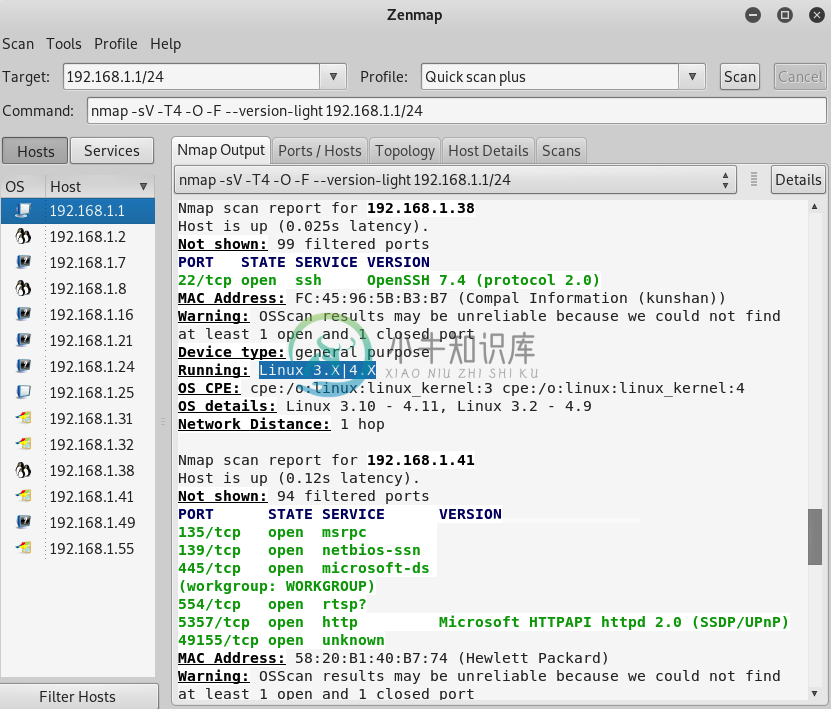

现在,让我们来看看快速扫描加号,它将快速扫描更进一步。它会比快速扫描慢,但它会向我们展示在打开的端口上运行的程序。因此,在快速扫描中,我们看到端口80已打开,但我们不知道端口80上运行的是什么,我们看到端口22正在运行,但我们不知道正在运行什么。我们知道它是SSH,但我们不知道该端口上运行的SSH服务器是什么。

因此,快速扫描加速将比快速扫描花费更长时间,但它将收集更多信息,如以下屏幕截图所示:

在上面的屏幕截图中,可以看到我们已经连接了Linux设备。设备的操作系统是连接的,它也为我们提供了程序的版本。在快速扫描中,我们只知道端口22已打开,但现在我们知道它正在运行的服务器是OpenSSH 4.7。现在也知道它是Apache HTTP服务器2.2.8,它是一个Linux设备。我们可以继续寻找漏洞和漏洞。