《群面攻略》专题

-

群组

把用户放到用户群组里。你可以设置文件与目录的所属群组的权限。 查看用户群组 用 groups 命令可以查看用户所属的群组。 groups 用户 比如查看之前创建的 wanghao 所属的用户组: groups wanghao 会返回: wanghao : wanghao wheel 表示 wanghao 属于两个用户组,wanghao 还有 wheel 。 创建群组 groupadd 可以添

-

集群

集群为一组LBAgent转发节点的集合。 负载均衡集群是一组转发节点LBAgent的集合,一般情况下一个集群下配置两个LBAgent节点互为主备即可,同一集群下的LBAgent节点的VRRP路由ID必须相同。 入口:在云管平台单击左上角导航菜单,在弹出的左侧菜单栏中单击 “网络/负载均衡集群/集群” 菜单项,进入集群页面。 创建集群 该功能用于创建负载均衡集群。 单击列表上方 “新建” 按钮,弹出

-

集群

帮助用户快速搭建Kubernetes集群。 云管平台支持创建和纳管Kubernetes集群,目前支持以下纳管集群的方式。 基于 云联壹云 、Aliyun、AWS 平台的虚拟机创建 Kubernetes 集群。 导入已创建的集群,支持纳管 Kubernetes 集群和 OpenShift 集群。 Kubernetes集群是容器运行所需要的云资源的集合。一个Kubernetes集群由1~3个控制节点和

-

集群

集群章节帮助用户快速搭建集群,并帮助用户管理节点、命名空间以及RBAC授权管理等。 集群 帮助用户快速搭建Kubernetes集群。 节点 节点是Pod的实际运行环境。 存储类 存储类用于定义容器集群中的不同存储类型。 命名空间 命名空间用于逻辑上隔离Kubernetes集群中的资源。 角色 角色定义了对集群的指定命名空间下资源的权限。 集群角色 集群角色定义了对集群下资源的权限。 角色绑定 角色

-

集群

etcd 集群 下面我们使用 Docker Compose 模拟启动一个 3 节点的 etcd 集群。 编辑 docker-compose.yml 文件 version: "3.6"services: node1: image: quay.io/coreos/etcd:v3.4.0 volumes: - node1-data:/etcd-data expose:

-

微信支付产策群面+初面凉经分享

微信支付产策群面+初面凉经分享#非技术2023笔面经# 群面过了,但初试挂了我即将集齐腾讯所有事业群的面试凉经 【群面】60min 参与的这场群面是4个人,人数不多,本来看会议名称写8个人以为会比较乱,没想到还挺有秩序的...... 1.无自我介绍,面试官直接给题目,读题,题目是作为创业团队摆摊,然后给了大概10分钟时间解题 2.每个人依次说了各自的想法 3.30分钟讨论时间,整合方案 4. 3分钟report+面试官提问 【

-

腾讯云产品策划/运营 初面(群)面经

腾讯云产品策划/运营 初面(群)面经#非技术2024笔面经# 25届产品实习 腾讯云产品面经(初试篇) (最近在找实习,看了很多面经,挺有收获,自己也打算记录一下,希望能帮到有需要的人) 3.14号收到腾讯云的产品策划/运营邀请,面试时间在3.18。 初面是群面,一共三位同学,面试官们首先对部门情况(业务线供应管理部门)和岗位(产品运营)进行了介绍,然后出了一道业务相关的题,给我们15分钟思考时间,然后依次回答。 题目大致是:【系统

-

航旅纵横面经(技术群面,必须记录)

航旅纵横面经(技术群面,必须记录)航旅一共3+1轮面试,第二次和第三次是技术群面,秋招一来第一次技术群面,必须记录。 timeline:一面11.14;二面11.17;三面11.23;hr面12.4 一面: 1、Redis的数据结构有哪些,底层实现分别是哪些,跳表如何理解? 2、Redis集群了解吗?如何部署?不同的部署方式有哪些区别?你项目中是怎么部署的? 3、说下具体的配置步骤,要去修改哪些文件? 4、一致性hash算法了解多

-

腾讯 国际发行 游戏运营 群面+初面

腾讯 国际发行 游戏运营 群面+初面八月初投了腾讯的策划岗,之后一直泡池子,9.5被捞起来参加了game operation的群面,第二天参加了初面,目前还在等反馈。 因为之前没参加过群面,加上也想尝试一下运营岗的面试,所以接下了。时间快进到9.10群面当天。 群面: 进去腾讯会议之后有小助手帮大家检查网络、视频和语音。面试官加入后在聊天区打出了问题。每个人几分钟思考后发言(没错,没有自我介绍的环节),然后我就因为网不好直接卡出了会

-

2025 腾讯 产品经理培训生 群面+一面

2025 腾讯 产品经理培训生 群面+一面群面:结构化面试 一、群面流程 1.每人15分钟读题,思考方案。 2.依次(可以抢发言顺序)3分钟的方案展示 3.针对某个人的方案提问并要求回答的机会(一人一分钟) 二、思考方案: 1.建议使用Xmind来梳理思路,因为题目一般是给一个背景,而后根据背景提出多个小问题要求你回答,你用Xmind可以很快地去看自己前面写了什么,方便启发后面。[建议使用腾讯文档,好用,而且可以光速切到word等其他文件

-

集群部署 - 升级集群

主版本和次版本升级 Seafile 在主版本和次版本中添加了新功能。有可能需要修改一些数据库表,或者需要更新搜素索引。一般来说升级集群包含以下步骤: 更新数据库 更新前端和后端节点上的符号链接以指向最新版本。 更新每个几点上的配置文件。 更新后端节点上的搜索索引。 一般来说,升级集群,您需要: 在一个前端节点上运行升级脚本(例如:./upgrade/upgrade_4_0_4_1.sh) 在其他所

-

集群部署 - MariaDB/Memcached集群

按照Seafile 集群文档中给出的推荐架构,Seafile 集群需要使用一个分布式、高可用的数据库和缓存集群。在本文档中,我们给出一个在 3 台服务器上部署 MariaDB 和 Memcached 集群的案例。 硬件和操作系统需求 最少使用3台服务器部署来集群,每台机器都应该有: 2核、4GB内存。 1个SATA磁盘用来存储操作系统。 1个SATA磁盘用来存储MariaDB数据。也可以把 Mar

-

深信服售前产品经理 群面、单面一面 凉经

深信服售前产品经理 群面、单面一面 凉经面试时间线:9.20,9:30群面 ----------------- 9:23,9:30 单面一面 群面: 自认为群面表现不太好,可能一直都不擅长群面,既没有当leader,也没有当timer,但群面的小伙伴表现得很积极,感觉自己面完后无了,但惊喜的是收到了一面通知,我觉得是因为深信服群面通过率超高的缘故吧,哈哈~ 单面面经: 1、自我介绍 2、介绍项目1 3、介绍项目2 4、怎样理解产品经理

-

Akka集群、集群分片和集群单例用例

null

-

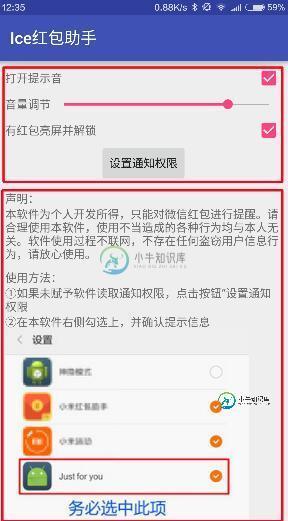

Android抢红包助手开发全攻略

Android抢红包助手开发全攻略本文向大家介绍Android抢红包助手开发全攻略,包括了Android抢红包助手开发全攻略的使用技巧和注意事项,需要的朋友参考一下 背景:新年之际,微信微博支付宝红包是到处飞,但是,自己的手速总是比别人慢一点最后导致红包没抢到,红包助手就应运而生。 需求:收到红包的时候进行提醒,然后跳转到红包的界面方便用户。 思路:获取“读取通知信息”权限,然后开启服务监控系统通知,判断如果是微信红包就进行提醒(