《算法求职》专题

-

java.net.BindException:无法分配请求的地址

我想在我的应用程序中使用低端口(SpringwebTomcat7上的SNMP陷阱接收器)。正如我之前在Ubuntu服务器上的这个线程Binding Low Port to Java Program中所说的,我得到了一个错误Permission denied。然后我将tomcat7用户组更改为root。但在那之后,我得到了java.net。BindException:无法分配请求的地址错误。对于我尝

-

无法创建请求的服务[org.hibernate.engine.jdbc.env.spi.JdbcEnvironment]

无法创建请求的服务[org.hibernate.engine.jdbc.env.spi.JdbcEnvironment]我正在尝试将hibernate orm映射工具配置到我的java类,并使用PostgreSQL作为我的数据库,并将密码配置为“password”。当我尝试运行该应用程序时,我在控制台日志中遇到错误:无法创建请求的服务[org.hibernate.engine.jdbc.env.spi.JdbcEnvironment]。我已经在老版本的hibernate上尝试过这个方法,它很管用。我现在使用的hib

-

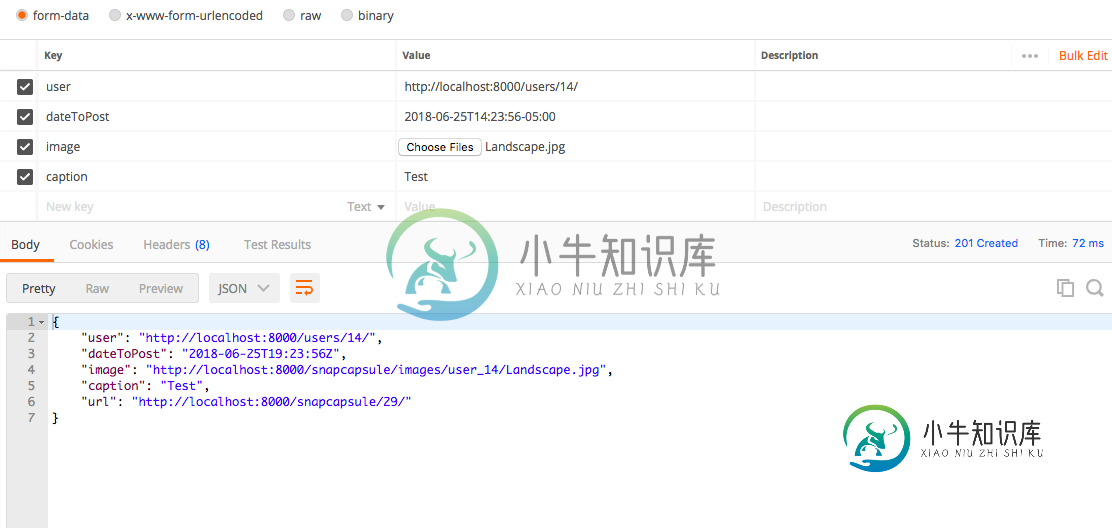

React,js语法不好400请求bug

React,js语法不好400请求bug我试图发送一个Post请求到我的API,但收到了错误的语法错误。我参考了StackOverflow上的这篇文章,但我看不出我的代码有什么不同。 反应.js,如何将多部分/表单数据发送到服务器 这是后胶囊功能。

-

无法通过curl请求使用post请求在Flink中提交作业(请求不匹配…)

我试图向运行在Kubernetes集群上的Flink作业管理器发送post请求。当为不需要任何命令行参数的类发送/jar/run的post请求时,它工作得很好。但是,当尝试在同一个jar中提交需要命令行参数的不同类时,会出现以下错误。-:<代码>{“errors”:[“请求与预期格式JarRunRequestBody不匹配。”]} 但是,在传递命令行参数并直接提交作业时,请执行以下操作-: 要将上

-

无法通过curl请求使用post请求在Flink中提交作业(请求不匹配……)

我试图向运行在Kubernetes集群上的Flink作业管理器发送post请求。当为一个不需要任何命令行参数的类发送/jar/run的post请求时,它工作得很好。但是,当尝试在同一个jar中提交一个不同的类时(这需要命令行参数),会出现以下错误。-: 但是,在传递命令行参数并直接提交作业时,像下面的works-: 然而,这给出了前面提到的错误。我只是想将上面的命令行作业提交转换为一个基于rest

-

计算另一个方法中的python方法调用

问题内容: 我实际上正在尝试用Java进行此操作,但是我正在自学python,这让我想知道是否存在使用包装器或类似方法进行此操作的简便/明智的方法。 我想知道一个特定方法在另一个方法中被调用了多少次。例如: 因此,对于每次使用各种参数调用bar的情况,我想知道foo被调用了多少次,也许是这样的输出: 编辑:我知道我可以在柜台内拍一个计数器,然后在返回时丢弃它,但是如果可以使用包装器完成相同的操作,

-

TF-IDF算法解析与Python实现方法详解

TF-IDF算法解析与Python实现方法详解本文向大家介绍TF-IDF算法解析与Python实现方法详解,包括了TF-IDF算法解析与Python实现方法详解的使用技巧和注意事项,需要的朋友参考一下 TF-IDF(term frequency–inverse document frequency)是一种用于信息检索(information retrieval)与文本挖掘(text mining)的常用加权技术。比较容易理解的一个应用场景是当

-

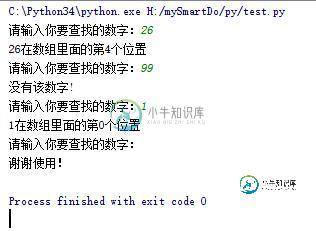

python有序查找算法 二分法实例解析

python有序查找算法 二分法实例解析本文向大家介绍python有序查找算法 二分法实例解析,包括了python有序查找算法 二分法实例解析的使用技巧和注意事项,需要的朋友参考一下 这篇文章主要介绍了python有序查找算法 二分法实例解析,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 二分法是一种快速查找的方法,时间复杂度低,逻辑简单易懂,总的来说就是不断的除以2除以2... 但是

-

极大极小与阿尔法贝塔修剪算法

我最近实现了极小极大和阿尔法贝塔修剪算法,我100%确定(自动分级器)我正确地实现了它们。但是当我执行我的程序时,它们的行为不同。我99%确定极小极大和阿尔法贝塔的结束状态应该是相同的。我说得对吗?它们在实现结果的路径上会有所不同吗?因为我们忽略了min将选择的一些值,而max不会选择这些值,反之亦然。

-

无法找到使用Dijkstra算法的最短路径?

我试图找到shrotest路径之间的节点和使用Dijkstra算法,但每次它给我错误的响应。 下面是我的代码- 根据计算,从节点到节点的最短路径是,但我得到

-

Java-哈希算法-最快的实现

问题内容: 我想知道什么是Java哈希算法的最佳和最快实现,尤其是MD5和SHA-2 512(SHA512)或256。我想要一个函数来获取字符串作为参数并返回哈希作为结果。谢谢你 编辑:这是用于将每个URL映射到唯一的哈希。由于MD5在这方面的可靠性不高,因此我对寻找SHA-2算法的最佳和最快实现更感兴趣。请注意,我知道即使SHA-2可能也会为某些URL产生相同的哈希,但是我可以接受。 问题答案:

-

Java-可用的垃圾收集算法

问题内容: 有谁知道适当的资源来阅读Java中可用的垃圾收集机制?到目前为止,我发现了几个网站,但是它们没有包含有关何时使用哪种实现以及什么是实现的全面描述。(我指的是Oracle的jdk) 问题答案: 到目前为止,Java Hotspot VM中提供了4种GC算法: 该 系列GC -建议对不具备低暂停时间要求的客户风格的应用程序。 在 并行GC -使用时的吞吐量事项。 在 大多并发GC (也称为

-

Java和哈希算法比较文件

问题内容: 我必须对指纹文件进行匹配才能匹配双峰。在2013年,对Java有何建议?我是否还应该比较文件大小,或者这是不必要的检查? 误报的可能性应该非常接近0 编辑:很多答案,谢谢。如今备份软件的标准是什么?SHA-256?更高?我猜md5不合适吗? 问题答案: 如果假阳性的概率必须 为零 ,而不是“比闪电击中的概率低”,则完全不能使用哈希算法;您必须逐字节比较文件。 值得一提的是,如果您可以使

-

Java算法使金字塔成直角

问题内容: __1 _1 2 1 ___1 2 3 2 1 __1 2 3 4 3 2 1 __1 2 3 4 5 4 3 2 1 1 2 3 4 4 4 4 4 3 2 1 1 2 3 3 3 3 3 3 3 3 3 2 1 __1 2 2 2 2 2 2 2 2 2 2 2 2 2 1 _1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 我想使用Java创建此金字塔吗?有什么

-

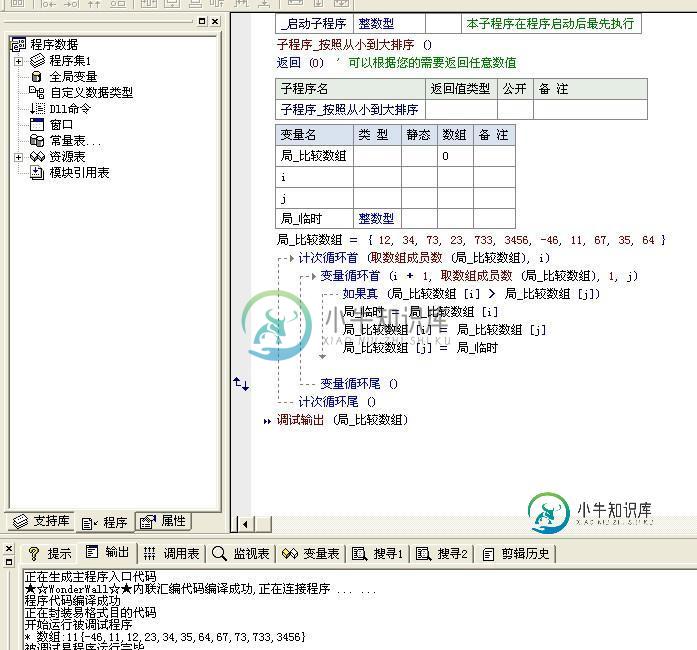

详解易语言的冒泡算法

详解易语言的冒泡算法本文向大家介绍详解易语言的冒泡算法,包括了详解易语言的冒泡算法的使用技巧和注意事项,需要的朋友参考一下 我们做一些游戏脚本软件时候,经常要用到这个算法,比如求解离自己身边最近的怪物优先攻击,就要用到这个算法,冒泡算法可以快速的把一组数据按照从大到小,或者从小到大的顺序进行快速排序. 冒泡算法的核心就是,从第一位开始把数据提取出来,跟余下的数据逐一进行比大或者小(看你是按照从大到小,还是从小到大顺序