《寒冬逼人,快寄了》专题

-

乾象投资前端一面一轮游(已寄麻)

乾象投资前端一面一轮游(已寄麻)就一道题,我还p都没写出来,说是给40分钟写,我真是什么都没写出来,暴力遍历都整不明白,菜的抠脚了属于是 纯算法 我读题理解好像就理解了五分钟 上下左右随便一个方向有1个1,那就说明是连通好的岛屿 求最大岛屿的中心坐标 11111 00000,中心坐标就是【2,0】 —————————— 00100 11111 00100中心坐标是【2,1】 —————————— 1100 1100【0,1】或者

-

招银网络科技后端一面(感觉要寄)

招银网络科技后端一面(感觉要寄)#招银网络科技面试##招银后端# 1.自我介绍 2.选择一个你印象比较深刻的项目做介绍,项目亮点和难点 3.Springboot的启动过程 4.Springboot自动装配原理 5.Springboot使用了什么设计模式 6.Springboot常见注解 7.手写工厂模式 8.Redis的数据结构 9.Redis的常见操作 10.Redis除了做缓存还能干嘛 11.MySQL的行锁和表锁 12.M

-

组织。springframework。orm。hibernate4.LocalSessionFactoryBean无法转换为org。冬眠会话工厂

我试图将Spring MVC与Hibernate(即HibernateTemplate)集成,但却被这个ClassCastException ie org所困扰。springframework。orm。hibernate4.LocalSessionFactoryBean无法转换为org。冬眠SessionFactory。我正在使用Hibernate-4(ie-org.springframework

-

正在获取组织。冬眠MappingException:未知实体。使用Spring框架

我刚刚开始在java spring框架中工作。我只是想用列id和名称填充一个简单的表。但我得到: 未知实体:组织。冬眠映射异常 我知道这是经常遇到的异常。但我无法解决这个问题。您可以在下面找到实体、dao和hibernate配置am。 HibernateConfig。Java语言 正在从中获取所有属性。yml文件。ITestDao是其中包含抽象add()方法的接口。 实体类 Dao类 服务方法将调

-

Spring Boot@DataJpaTest停留在hh000400:使用方言:org。冬眠地方话Oracle12cDialect

我有一个JUnit 5测试不起作用,它卡住了,如下所示: 测试注释如下: 测试被卡住了,当我手动停止时,会收到以下错误消息: 在测试运行程序“JUnit 5”中未找到测试 测试本身非常简单: 完整单元测试 maven pom 测试DALConfig 客户参考库 有人能解释一下吗?谢谢

-

原因:组织。冬眠LazyInitializationException:未能延迟初始化角色集合:

嗯,我是Spring的新手。当我试图编译这些代码时,我得到了下面提到的错误。所以请帮我解决这个问题。提前感谢!

-

spring-hibernate-org。冬眠TransientObjectException:对象引用未保存的临时实例

我有一个主表和一个表,它们之间有一对一的关系。在添加

-

提高spring/冬眠应用程序中本机sql查询的性能?

下面是。我使用的是数据库。 上面的查询返回记录。如果在中执行上述查询,只需;但在spring和hibernate集成应用程序中,只需。我怎样才能提高性能? 谢谢!

-

组织。冬眠例外JDBCConnectionException:打开转换时无法打开连接

我正在使用Hibernate、Java和MySQL以及一个多线程应用程序,当我试图打开一个事务时,有时会抛出以下异常。 冬眠动物。JAVA 堆栈跟踪 连接打开,有时会出现此错误。为什么?

-

组织。冬眠例外JDBCConnectionException:无法在MySQL中打开连接异常

我在本地机器上安装了一个mysql实例,并将其与GAE上的java hibernate应用程序一起使用。这是完美的工作,但从下午开始,它已经开始给我下面给出的错误。请帮我弄清楚如何解决这个问题。我被卡住了,无法在没有任何db事务的情况下继续使用代码。谢谢

-

MySQL:org。冬眠HibernateeException:找到多个具有给定标识符的行3

我有两张桌子,两张桌子之间有一对一的关系。 A表中的 用户表: 我称之为询问 和错误日志: 当我在数据库中有一个带有这个Bname的条目时,我得到了这个执行选项。 有人有什么想法吗 干杯

-

单身人士去

问题内容: 如何使用go编程语言实现Singleton设计模式? 问题答案: 撇开是否实现单例模式的观点不谈,以下是一个可能的实现: 并且是私人的,但是公开的。因此,你不能直接实例没有经历,和它跟踪实例的数量与私人布尔。调整口味的定义。 但是,正如其他几个人指出的那样,这不是线程安全的,除非您仅在中初始化单例。更好的方法是利用您的辛勤工作: 另请参见,hasan j的建议只是将包 视为 单例。最后

-

ElasticSearch-搜索人名

问题内容: 我有一个很大的名字数据库,主要来自苏格兰。我们目前正在生产一个原型,以替换执行搜索的现有软件。这仍在生产中,我们的目标是使我们的结果尽可能接近同一搜索的当前结果。 我希望有人可以帮助我,我正在对Elastic Search进行搜索,查询是“ Michael Heaney”,我得到了一些疯狂的结果。当前搜索返回两个主要的姓,分别是“ Heaney”和“ Heavey”,都以“ Micha

-

Android人脸检测

问题内容: 我正在尝试在android上进行人脸检测,并且正在遵循指南http://www.richardnichols.net/2011/01/java- facial-recognition-haar-cascade-with-jjil- guide/ 但是在android上。当我做 尽管确切的代码使用netbeans代码返回了2张面孔,但pushAndReturn似乎只从Android图像上

-

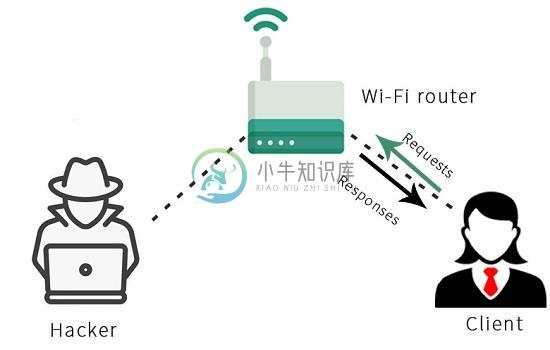

中间人攻击

中间人攻击在本节中,我们将讨论中间人(MITM)攻击。这是在网络中执行的最危险的攻击之一。我们在连接到网络后执行此攻击。此攻击会将数据包流从任何客户端重定向到我们的设备。这意味着发送到客户端或从客户端发送的任何数据包都必须通过我们的设备。现在,我们知道网络的密码和密钥,因此将能够读取只读取这些数据包,修改它们,丢弃它们。这种攻击是如此有效和强大,因为它很难防范。这是由于ARP协议的工作方式。 ARP有两个主