《安全》专题

-

@预授权安全角色批注

我正在试图理解一些Spring Security代码。我也是Spring Security的新手,我想我在这里遗漏了一些基本的东西。 谢谢,雷。

-

Java远程类加载安全吗?

我知道jar文件(或类文件)可以用URLClassLoader远程加载。但是这种方法能防止盗版吗? 假设我在服务器上有一个jar文件,在客户端,我可以用URLClassLoader动态加载jar。但是安全呢?jar文件是否下载到客户端的临时目录中?有人可以访问jar文件的内容并对其进行反编译吗? 提前感谢, 奥努尔

-

OWLAPI API是线程安全的吗?

我有兴趣知道OWLAPI的API是否是线程安全的。我正在我的项目中使用OWLAPI5.1.10版本与OWL本体进行交互。我计划使用OWLAPI功能,比如: 但是,我不确定在这种情况下对本体的更改是否是一致的。如有任何帮助,我们将不胜感激。

-

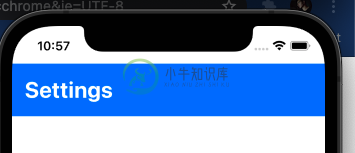

用颜色填充安全区域

用颜色填充安全区域我想用一种颜色填充剩余的空白,但我找不到任何方法来做到这一点,我是ios开发的初学者 我的应用的照片:

-

使用jsonwebtoken的登录安全性

我目前正在使用React在一个网站上工作,我希望能够有用户登录。现在,我的策略是在提交时将表单数据发送到服务器(express),如果信息与我的数据库中的用户匹配,服务器将发回一个签名的JWT,其中没有敏感信息(只有用户名)。 一旦客户机接收到JWT,我就将它添加到localStorage中,并将它的解码数据添加到redux存储中。我计划让我的redux存储当前登录的用户。

-

配置执行器endpoint安全性

Spring Boot执行器endpoint默认受基本http安全保护。 这个可以改成使用Spring Security吗?我已经成功地设置了Spring Security并使用它来保护我的其他页面。 我尝试了并在授权请求中添加了(注意,我使用了不同的url作为endpoint的根用户),但这没有帮助。我一直得到一个基本的http身份验证日志,它不是用户在AuthenticationManager

-

Spring Boot+安全性+MVC+LDAP AD+SSO

我是一个客户端项目的新手,它是通过oasp4j创建的,并且依赖于Spring Boot。 客户端项目,使用Spring Security、Spring MVC和登录是基于LDAP的AD,项目工作;我的任务是建立一个单一的用户身份验证(SSO),现在我找不到一个好的轨道来启动它。 我读过关于CAS、SAML、OAuth2、Waffle、SSOCircle和Kerberos的文章,但我不能真正选择其中

-

在“mvn 全新安装”中失败?

我是学习java编程的新手!我想在一个maven项目中制作一个. jar。运行此命令< code>mvn全新安装后,我收到以下错误消息: 无法执行目标org.apache.maven.plugins: maven-compiler-plugin: 2.3.2: compile(default-compile)on project wps-demo:编译失败 在C:\Program Files\Ja

-

8、数据安全隐私说明

数据传输 及策数据传输包含 SDK 采集数据传输 和 系统 API 数据传输: SDK 采集数据传输 是指及策 SDK 采集数据通过网络发送到及策服务器,该过程我们使用了业内通用的 https 加密协议来防止数据被恶意截获解析; 系统 API 数据传输 是指和及策产品和客户自助开发的数据分析系统进行数据对接时所用到的数据传输接口,该过程我们也使用 https 加密协议进行传输,并进行数据获取权限验

-

7、数据安全隐私说明

7.数据安全隐私说明 数据传输 及策数据传输包含 SDK 采集数据传输 和 系统 API 数据传输: SDK 采集数据传输 是指及策 SDK 采集数据通过网络发送到及策服务器,该过程我们使用了业内通用的 https 加密协议来防止数据被恶意截获解析; 系统 API 数据传输 是指和及策产品和客户自助开发的数据分析系统进行数据对接时所用到的数据传输接口,该过程我们也使用 https 加密协议进行传输

-

7、数据安全隐私说明

7.数据安全隐私说明 数据传输 及策数据传输包含 SDK 采集数据传输 和 系统 API 数据传输: SDK 采集数据传输 是指及策 SDK 采集数据通过网络发送到及策服务器,该过程我们使用了业内通用的 https 加密协议来防止数据被恶意截获解析; 系统 API 数据传输 是指和及策产品和客户自助开发的数据分析系统进行数据对接时所用到的数据传输接口,该过程我们也使用 https 加密协议进行传输

-

12、数据安全隐私说明

12.数据安全隐私说明 数据传输 及策数据传输包含 SDK 采集数据传输 和 系统 API 数据传输: SDK 采集数据传输 是指及策 SDK 采集数据通过网络发送到及策服务器,该过程我们使用了业内通用的 https 加密协议来防止数据被恶意截获解析; 系统 API 数据传输 是指和及策产品和客户自助开发的数据分析系统进行数据对接时所用到的数据传输接口,该过程我们也使用 https 加密协议进行传

-

11.1 Kali Linux安全更新策略

Kali Linux和Debian的源有紧密的联系,因此安全更新会像Debian发行版一样频繁,更新的都是debian维护的包(大部分).其它包则由Kali团队尽力的维护.

-

31 Django 中的 Web 安全手段

今天我们来简单聊一下在 Django 中针对常见的 Web 攻击手段做了哪些必要的防护措施,以及接下来我们在 Django 项目开发中需要注意哪些安全知识,避免给项目挖坑。 1. 深入 Django 中 CSRF 校验过程 上一节中提到了,针对 CSRF 攻击有效的解决方案是在网页上添加一个随机的校验 token 值,我们前面的登录的模板页面中添加的 {% csrf_token %},这里正好对应

-

安全选项 - 日志和审计

Seafile 企业版在管理员界面中提供了四类日志: 登录日志 文件访问日志 文件更新日志 权限更改日志 日志功能默认是关闭的,以便不产生大量的数据库条目。参考文档 config options for pro edition 来开启这个功能。