《智力题》专题

-

Java编程发展历史(动力节点Java学院整理)

本文向大家介绍Java编程发展历史(动力节点Java学院整理),包括了Java编程发展历史(动力节点Java学院整理)的使用技巧和注意事项,需要的朋友参考一下 Java的由来 Java语言的诞生具有一定的戏剧性,它并不是经过精心策划、制作、最后残生的划时代产品,从某个角度来说,Java语言的诞生完全是一种误会,美丽的误会。 1990年年末,Sun公司预科嵌入式系统将在未来家用

-

Java对类私有变量的暴力反射技术讲解

Java对类私有变量的暴力反射技术讲解本文向大家介绍Java对类私有变量的暴力反射技术讲解,包括了Java对类私有变量的暴力反射技术讲解的使用技巧和注意事项,需要的朋友参考一下 Java对类私有变量的暴力反射 假设有一个类,他有一个私有变量: 如果我们直接采用.get的方式,是不可能看到私有变量的。 我们可以这样: 输出:100; 那么这个Filed是什么呢?他 是一个类,表示属性的类。通过pt1得出ReflectPoint的字节码。

-

最好的CSS框架是什么,值得付出努力吗?

问题内容: 已锁定 。该问题及其答案被锁定,因为该问题是题外话,但具有历史意义。它目前不接受新的答案或互动。 我在另一个论坛上读过CSS框架。我一直在专门看的是BluePrint。我想知道是否还有其他人遇到过CSS框架,建议哪种方法最好,是否值得付出努力? 问题答案: CSS“框架”完全没有意义。 CSS与JavaScript不同,您可以在CSS中包含基础库/框架,然后从中调用函数和对象来进行更高

-

Kubernetes节点亲和力--将pod分配给特定的节点?

k8s节点关联文档解释了如何通过首先用标签标记节点并使用nodeSelector选择节点来将pod部署到特定节点。 但是,我有一个用例,我在集群中有40-50个部署,我希望向集群添加一个新节点,并将该节点设置为专用于其中一个部署/吊舱,而不更改所有那些没有指定nodeSelector的部署 我唯一能想到的是污染节点,但如果我这样做了,没有一个豆荚会被调度到那里。 这里有没有一个更好的方法来实现这个

-

第N个组合({a,b} = {b,a})无重复(枚举/蛮力)

问题内容: 我正在寻找一种无需重复即可生成第n个组合的算法。 我可以在哪里找到很多排列组合,但是我在哪里寻找组合。 例: Java中采用Set或List的通用递归实现会很棒。我也希望链接提供很好的解释,伪代码或示例代码。 问题答案: 您可以使用以下递归方法执行此操作: 然后,您可以使用(jDoodle)运行它: 会产生: 该程序的工作方式如下:是仍要选择的元素数,是当前的偏移值。最初,偏移值是。

-

Java依赖倒转原则_动力节点Java学院整理

本文向大家介绍Java依赖倒转原则_动力节点Java学院整理,包括了Java依赖倒转原则_动力节点Java学院整理的使用技巧和注意事项,需要的朋友参考一下 定义:高层模块不应该依赖低层模块,二者都应该依赖其抽象;抽象不应该依赖细节;细节应该依赖抽象。 问题由来:类A直接依赖类B,假如要将类A改为依赖类C,则必须通过修改类A的代码来达成。这种场景下,类A一般是高层模块,负责复杂的业务逻辑;类B和类C

-

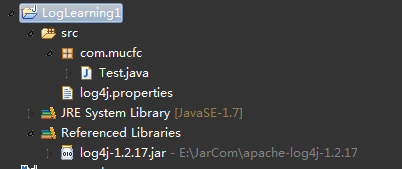

Log4j详细使用教程_动力节点Java学院整理

Log4j详细使用教程_动力节点Java学院整理本文向大家介绍Log4j详细使用教程_动力节点Java学院整理,包括了Log4j详细使用教程_动力节点Java学院整理的使用技巧和注意事项,需要的朋友参考一下 日志是应用软件中不可缺少的部分,Apache的开源项目Log4j是一个功能强大的日志组件,提供方便的日志记录。在apache网站:jakarta.apache.org/log4j 可以免费下载到Log4j最新版本的软件包。 一、入门实例 1

-

详解iOS按钮暴力点击的便捷解决方案

本文向大家介绍详解iOS按钮暴力点击的便捷解决方案,包括了详解iOS按钮暴力点击的便捷解决方案的使用技巧和注意事项,需要的朋友参考一下 iOS点击事件分类 1.程序中大量按钮没有做连续响应的校验,测试人员连续点击出现了很多不必要的问题,所以只能利用运行时特性,进行hook一下。runtime不能大量使用,但是偶尔使用也是很方便的哈哈。 2.设置单个按钮不需要hook 3.多次点击按钮,只执行最后一

-

我如何在没有暴力的情况下完成Euler 5?

在我当前的项目Euler问题5中,我有一个“有效”的解决方案。它适用于较小的数字(问题中的示例一),但不适用于实际问题,因为我在强行执行它,并且程序没有完成。 以下是问题的解释: 2520是可以被1到10中的每一个数字除以而没有任何余数的最小数字。 可以被1到20的所有数字整除的最小正数是多少? 1:可分无余数 这是我当前的代码:

-

PipedWriter和PipedReader源码分析_动力节点Java学院整理

本文向大家介绍PipedWriter和PipedReader源码分析_动力节点Java学院整理,包括了PipedWriter和PipedReader源码分析_动力节点Java学院整理的使用技巧和注意事项,需要的朋友参考一下 PipedWriter和PipedReader源码分析 1. PipedWriter 源码(基于jdk1.7.40) 2. PipedReader 源码(基于jdk1.7.4

-

Sql注入原理简介_动力节点Java学院整理

本文向大家介绍Sql注入原理简介_动力节点Java学院整理,包括了Sql注入原理简介_动力节点Java学院整理的使用技巧和注意事项,需要的朋友参考一下 一、什么是sql注入呢? 所谓SQL注入,就是通过把SQL命令插入到Web表单递交或输入域名或页面请求的查询字符串,最终达到欺骗服务器执行恶意的SQL命令,比如先前的很多影视网站泄露VIP会员密码大多就是通过WEB表单递交查询字符暴

-

sql注入过程详解_动力节点Java学院整理

本文向大家介绍sql注入过程详解_动力节点Java学院整理,包括了sql注入过程详解_动力节点Java学院整理的使用技巧和注意事项,需要的朋友参考一下 SQL注入攻击的总体思路是: 1.发现SQL注入位置; 2.判断后台数据库类型; 3.确定XP_CMDSHELL可执行情况 4.发现WEB虚拟目录 5. 上传JSP木马; 6.得到管理员权限; 一、SQL注入漏洞的判断 一般来说,SQL注入一般存在

-

AUC究竟在衡量模型什么能力?代码实现

本文向大家介绍AUC究竟在衡量模型什么能力?代码实现相关面试题,主要包含被问及AUC究竟在衡量模型什么能力?代码实现时的应答技巧和注意事项,需要的朋友参考一下 当测试集中的正负样本的分布变化的时候,ROC曲线能够保持不变。在实际的数据集中经常会出现类不平衡(class imbalance)现象,即负样本比正样本多很多(或者相反),而且测试数据中的正负样本的分布也可能随着时间变化。 它不受类别不平衡

-

你觉得软件测试的核心竞争力是什么

本文向大家介绍你觉得软件测试的核心竞争力是什么相关面试题,主要包含被问及你觉得软件测试的核心竞争力是什么时的应答技巧和注意事项,需要的朋友参考一下 参考回答: 测试人员的核心竞争力在于提早发现问题,并能够发现别人无法发现的问题。 1、早发现问题:问题发现的越早,解决的成本越低。如果一个需求在还未实现的时候就能发现需求的漏洞,那么这种问题的价值是最高的。 2、发现别人无法发现的问题:所有人都能发现的

-

Euler项目#14:为什么我的TreeMap算法比蛮力慢?

我首先使用蛮力解决了这个问题,如下面的代码所示。 我认为这种方法是低效的,因为它运行算法的次数明显超过了必要的次数。任何一个数,如果是前一个数的Collatz序列的一部分,实际上已经确定了它的序列,所以你最终要计算每一个数的序列,每次它出现在Collatz序列中。 我决定最好把每个数字一出现在一个Collatz序列中就存储在一个地图中,这样你只需要计算一次。为此,我使用了一个TreeMap,其中数