《八卦》专题

-

新媒体运营面试必问的八大问题|附回答模板

新媒体运营面试必问的八大问题|附回答模板🔴1.你为什么想做新媒体运营❓ 🔹考察点:考察你的稳定性及岗位匹配度。 🔹回答思路:新媒体行业为何吸引你+技能、经验与岗位的联系+你的职业规划 🔹回答模板: 【1】我转行运营不是盲目跟风,而是经过了深思熟虑,从个人发展角度而言,新媒体运营发展前景好,是全能型岗位,需要不断学习与时俱进,对个人成长有很大的帮助。 【2】我通过系统的运营学习,已经掌握了运营所需的基本技能,比如文案创作、选题策划

-

欢聚忽略我两段实习直接上前端八股实习生

欢聚忽略我两段实习直接上前端八股实习生7.1 欢聚(1000-9999人) 110-120一天的前端日常实习无转正一面 base广州,react优先,基础和理解特别多,shopline部门,40mins,部门里没有大四的正式工,实习经历和个人项目一点不问,哈哈先上八股 一个星期已经停止招聘了,估计根本不缺人招,经验不限,可能大专也能投吧 1. useMemo和useCallback的区别,他们直接都会返回函数吗,有什么 不一样呢?还给

-

要用双反斜杠替换单个反斜杠需要八个反斜杠?

问题内容: 这是一个“到底发生了什么”的问题。我实际上不需要解决方案。 我必须用双反斜杠替换字符串中的所有单反斜杠。这就是我最终要做的… …其中strRootDirectory是上面的java.lang.String。 现在,我了解了第一个参数的四个反斜杠:regex期望两个反斜杠以表示单个文字反斜杠,而Java希望它们加倍。没关系。 但是,第二个参数的八个反斜杠到底是怎么回事?替换字符串不是应该

-

六十八、 描述下你对js闭包。面向对象、继承的理解

本文向大家介绍六十八、 描述下你对js闭包。面向对象、继承的理解相关面试题,主要包含被问及六十八、 描述下你对js闭包。面向对象、继承的理解时的应答技巧和注意事项,需要的朋友参考一下 1)闭包理解: 个人理解:闭包就是能够读取其他函数内部变量的函数; 使用闭包主要是为了设计私有的方法和变量。闭包的优点是可以避免全局变量的污染,缺点是闭包会常驻内存,会增大内存使用量,使用不当很容易造成内存泄露。在j

-

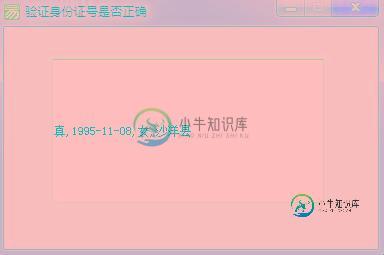

易语言验证十八位身份证号码是否正确的代码

易语言验证十八位身份证号码是否正确的代码本文向大家介绍易语言验证十八位身份证号码是否正确的代码,包括了易语言验证十八位身份证号码是否正确的代码的使用技巧和注意事项,需要的朋友参考一下 常量数据表 验证十八位身份证号的代码 启动窗口程序集 运行结果: 总结 以上就是这篇文章的全部内容了,希望本文的内容对大家的学习或者工作具有一定的参考学习价值,谢谢大家对呐喊教程的支持。如果你想了解更多相关内容请查看下面相关链接

-

MongoDB快速入门笔记(八)之MongoDB的java驱动操作代码讲解

本文向大家介绍MongoDB快速入门笔记(八)之MongoDB的java驱动操作代码讲解,包括了MongoDB快速入门笔记(八)之MongoDB的java驱动操作代码讲解的使用技巧和注意事项,需要的朋友参考一下 MongoDB的Java驱动是线程安全的,对于一般的应用,只要一个Mongo实例即可,Mongo有个内置的连接池(池大小默认为10个)。 下面代码给大家介绍MongoDB的java驱动操作

-

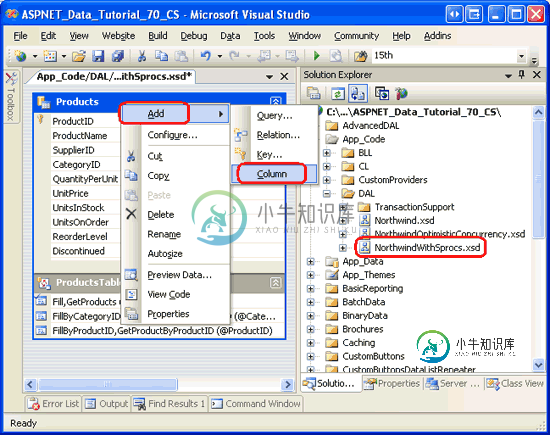

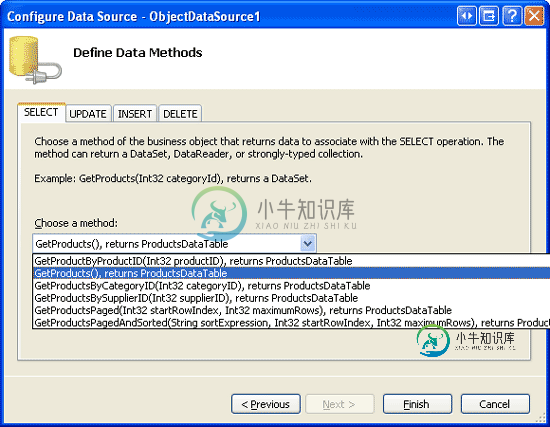

在ASP.NET 2.0中操作数据之六十八:为DataTable添加额外的列

在ASP.NET 2.0中操作数据之六十八:为DataTable添加额外的列本文向大家介绍在ASP.NET 2.0中操作数据之六十八:为DataTable添加额外的列,包括了在ASP.NET 2.0中操作数据之六十八:为DataTable添加额外的列的使用技巧和注意事项,需要的朋友参考一下 导言: 当向类型化的数据集(Typed DataSet)添加一个TableAdapter时,相应的DataTable的构架已经由TableAdapter的主查询定义好了.比如,如果

-

在ASP.NET 2.0中操作数据之三十八:处理BLL和DAL的异常

在ASP.NET 2.0中操作数据之三十八:处理BLL和DAL的异常本文向大家介绍在ASP.NET 2.0中操作数据之三十八:处理BLL和DAL的异常,包括了在ASP.NET 2.0中操作数据之三十八:处理BLL和DAL的异常的使用技巧和注意事项,需要的朋友参考一下 导言 在DataList里编辑和删除数据概述里,我们创建了一个提供简单编辑和删除功能的DataList。虽然功能上已经完整了,但是对用户来说是不友好的。因为所有在编辑和删除过程中产生的异常都是未处

-

将子字符串的多个八进制替换为它的单个出现

我试图执行一个超文本标记语言文本的清理,我想替换多个八货币的

-

第十八章 使用Burp, Sqlmap进行自动化SQL注入渗透测试

使用Burp, Sqlmap进行自动化SQL注入渗透测试 在OWSAP Top 10中,注入型漏洞是排在第一位的,而在注入型漏洞中,SQL注入是远比命令行注入、Xpath注入、Ldap注入更常见。这就是本章要讲述的主要内容:在web应用程序的渗透测试中,如何使用Burp和Sqlmap的组合来进行SQL注入漏洞的测试。在讲述本章内容之前,默认为读者熟悉SQL的原理和SqlMap的基本使用,如果有不明

-

25届双非鼠鼠,小小厂实习生面试(八股都过不了)

25届双非鼠鼠,小小厂实习生面试(八股都过不了)自我介绍~他在看简历,估计没怎么认真听。。。但是我的自我介绍也很烂,回来被学长指正自己准备的自我介绍都没有说到点上。哭~~~ 1.平时怎么学习前端 -网上的教学视频 -菜鸟教程,掘金 csdn一些人的博客网站 2.项目中如何封装axios -简单的封装,baseURL里面设置好重复的请求路径,以后在写接口的时候就不用打这么多重复的代码, -设置请求拦截器,响应拦截器,处理请求信息和响应信息(漏了一

-

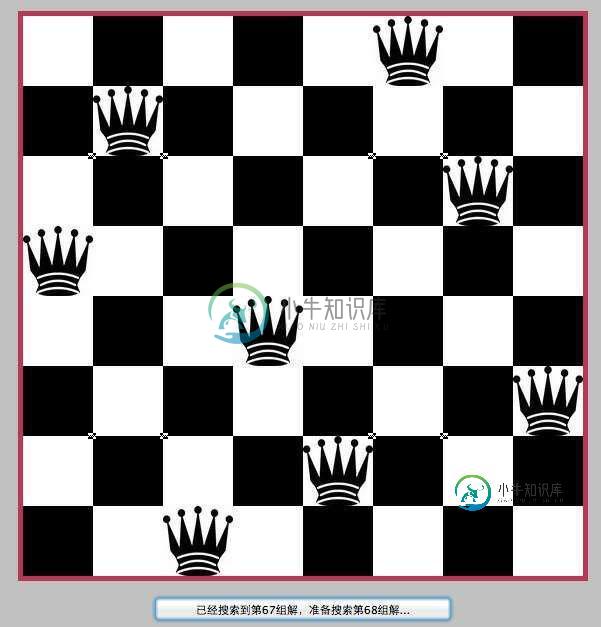

C语言八皇后问题解决方法示例【暴力法与回溯法】

C语言八皇后问题解决方法示例【暴力法与回溯法】本文向大家介绍C语言八皇后问题解决方法示例【暴力法与回溯法】,包括了C语言八皇后问题解决方法示例【暴力法与回溯法】的使用技巧和注意事项,需要的朋友参考一下 本文实例讲述了C语言八皇后问题解决方法。分享给大家供大家参考,具体如下: 1.概述: 八皇后问题是一个以国际象棋为背景的问题:如何能够在 8×8 的国际象棋棋盘上放置八个皇后,使得任何一个皇后都无法直接吃掉其他的皇后?为了达到此目的,任两个皇后

-

Java 程序实现八进制转换为二进制,十进制,十六进制

本文向大家介绍Java 程序实现八进制转换为二进制,十进制,十六进制,包括了Java 程序实现八进制转换为二进制,十进制,十六进制的使用技巧和注意事项,需要的朋友参考一下 假设我们有一个八进制数字。要将八进制转换为其他进制,例如二进制,十六进制等,Java代码如下: 示例 输出结果 一个名为Demo的类包含一个名为“base_convert”的函数。此函数将整数从源基解析为目标基,将其转换为字符串

-

Spring WebFlux Webclient接收作为单声道的应用程序/八位组流文件

我正在Kotlin中构建一个小型Spring WebFlux应用程序的原型。这个应用程序需要从远程RESTendpoint获取一个tar归档文件,并将其存储在本地磁盘上。听起来很简单。 我首先创建了一个集成测试,它启动spring服务器和一个带有模拟RESTendpoint的WebFlux服务器,该endpoint为tar存档提供服务。 测试应该是这样的: 1)app:GET 2)mock-ser

-

三星西安电子研究所测试开发工程师(八成是凉了)

三星西安电子研究所测试开发工程师(八成是凉了)面之前看了@化十可可佬的面经,考到不少 1.英文自我介绍 2.我看你实习是做的后端开发,怎么来投的测试开发 3.介绍一下项目 4.测试的内容了解多少 5.java集合,set和map的实现类。 6.有100万个数据,使用set的子类找到前五个数。(应该是TreeSet类) 7.如何创建线程 8.死锁了解吗 9.有什么解决死锁的方法 10.线程转换为守护线程 11.守护线程和普通线程的区别 12.l