《信息安全工程师》专题

-

Spring安全注销处理

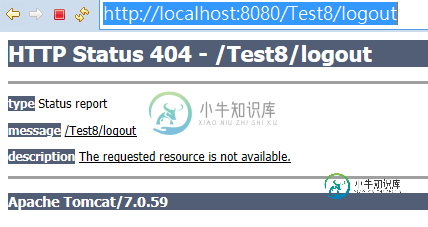

Spring安全注销处理4.2.4注销处理 logout元素通过导航到特定URL添加了对注销的支持。默认的注销URL是/logout,但是您可以使用logout-url属性将其设置为其他内容。有关其他可用属性的更多信息可以在命名空间附录中找到。 但是,在遵循文档中的安全设置后,URL/logout不会显示注销页面。相反,它显示 Spring Framework 4.1.6 Spring Security 4.0.0 we

-

Spring安全与多部分

我有使用令牌保护的服务,如下例所示:https://stackoverflow.com/A/10864088/278279 问题是当我添加文件上传时,筛选器找不到请求中的令牌(我认为原因是请求有多部分类型) 我正在使用CommonsMultipartResolver 和简单的spring控制器来接收文件 为了解决我修改的问题,如果请求具有多部分类型,则令牌检索:

-

Spring Boot安全登录(v4)

和maven依赖关系...

-

MySql安全模式删除

-

AWS安全组-EC2至RDS

我想问一下关于在AWS中连接EC2到RDP的问题。 我已经将我的EC2安全组(包含EC2实例)添加到默认的RDP组中,数据正在流动——连接正常。 EC2安全组启用了端口80到0.0.0.0/0以及SSH到我的IP。 我有点担心,通过将这个EC2组添加到RDS数据库,它将允许来自任何地方的端口80流量访问数据库。这是对的还是错的? 如果像这样连接RDS实例,EC2中的规则是否适用于它们? 我确实在A

-

青藤云安全 算法

青藤云安全 算法面试期间项目的延伸很广,会问很多整体的结构。 过项目 1. 建模流程,梯度下降 2. transformer 原理 3. 激活函数 开放题 遇到问题如何解决 coding 求数组间最小差绝对值 反问 期待候选人的能力:自己能够创新地解决问题,而不是一味的复制 #算法实习#

-

蚂蚁大安全面经

蚂蚁大安全面经4-1一面 50min 自我介绍 项目八股 架构设计 技术选型 实现细节 sso redis的持久化机制 数据类型 LRU的实现思路 数据一致性的问题 如果让你设计一个dubbo 该考虑什么 实现原理 clickhouse jvm gc机制 gc问题 gc调试 算法 topK问题 10亿数字找到最大的1000个

-

第二十三章 安全

不管你是正在处理一个用户坐在键盘前面键入的命令还是处理别人通过网络发送过来的 信息,你都需要仔细注意到达你的程序里的数据,因为其他人可能有意无意地给你发送 一些有害无益的数据。Perl 提供一种特殊的安全检查机制,叫感染模式,它的目的就是 隔离感染了的数据,这样你就不会把这些数据误用于一些不该用的场合。比如,如果你 了一个感染了的文件名,结果就有可能向你的口令文件里增加记录,而你还认为是一个日志

-

$security_settings [安全配置变量]

These are used to override or specify the security settings when security is enabled. These are the possible settings: 用于当启动安全变量时覆盖或另行指定安全配置.有以下几种可能的配置: PHP_HANDLING - true/false. If set to true, the

-

$secure_dir [安全目录变量]

This is an array of all local directories that are considered secure. {include} and {fetch} use this when security is enabled. 这是一个与安全有关的本地目录数组变量.当启动安全变量时{include} 和 {fetch}会用到此数组变量.

-

安全方面的提示

本文中的提示和技巧有些是针对网络服务器的建立的,有些是综合性的,其余的则是针对Apache的。 保持不断更新和升级 Apache HTTP服务器有一个很好的安全记录和一个高度关注安全问题的开发社团。但是这仍然不能避免在发行版中存在或大或小的问题。所以知道这个软件的版本更新和升级补丁是至关重要的。如果你是直接从Apache组织得到Apache HTTP服务器的,我们强烈建议你订阅Apache HTT

-

7.2 内容安全策略

内容安全策略 CSP(Content Security Policy)即内容安全策略,主要目标是减少、并有效报告 XSS 攻击,其实质就是让开发者定制一份白名单,告诉浏览器允许加载、执行的外部资源。即使攻击者能够发现可从中注入脚本的漏洞,由于脚本不在白名单之列,浏览器也不会执行该脚本,从而降低客户端遭受 XSS 攻击风险。 默认配置下,CSP 甚至不允许执行内联代码 (<script> 块内容,内

-

典型的安全漏洞

典型的安全漏洞 Web 典型的安全漏洞种类很多,如 XSS, CSRF, SQL注入,Cross IFrame Trick, clickJacking, 文件上传 等等。下面列举两种客户端常见的安全漏洞。 XSS XSS (Cross Site Scripting),跨站脚本攻击。为了和层叠样式表(Cascading Style Sheets,CSS)区分开,跨站脚本在安全领域叫做 XSS。攻击者

-

CSP 内容安全策略

CSP(内容安全策略) CSP(Content Security Policy) 即内容安全策略,主要目标是减少、并有效报告 XSS 攻击,其实质就是让开发者定制一份白名单,告诉浏览器允许加载、执行的外部资源。即使攻击者能够发现可从中注入脚本的漏洞,由于脚本不在白名单之列,浏览器也不会执行该脚本,从而达到了降低客户端遭受 XSS 攻击风险和影响的目的。 默认配置下,CSP 甚至不允许执行内联代码

-

第9章 安全加密

第9章 安全加密 和安全有关的那些事 对称加密 非对称加密 消息摘要MessageDigest 数字签名和数字证书 Https扫盲贴 Https编程