《信息安全工程师》专题

-

Azure广告图形API,获取用户信息和用户设备信息

有什么建议吗?

-

在Java和JavaFX中跨场景传输信息时不更新的信息

我有一个登录页面,我正在尝试获得一个用户的电子邮件,他们输入显示在下一个页面,这是他们的主页。这是代码: 这是我试图调用的方法: 我没有错误,只是没有更新nameLbl,我不知道为什么。logincontroller将成功地进入仪表板,它只是不会更新namelBL。 这两个都是完整的代码。 登录控制器: 仪表板控制器: 似乎我的方法在仪表板控制器从来没有被调用,为什么?事先谢谢你的帮助。

-

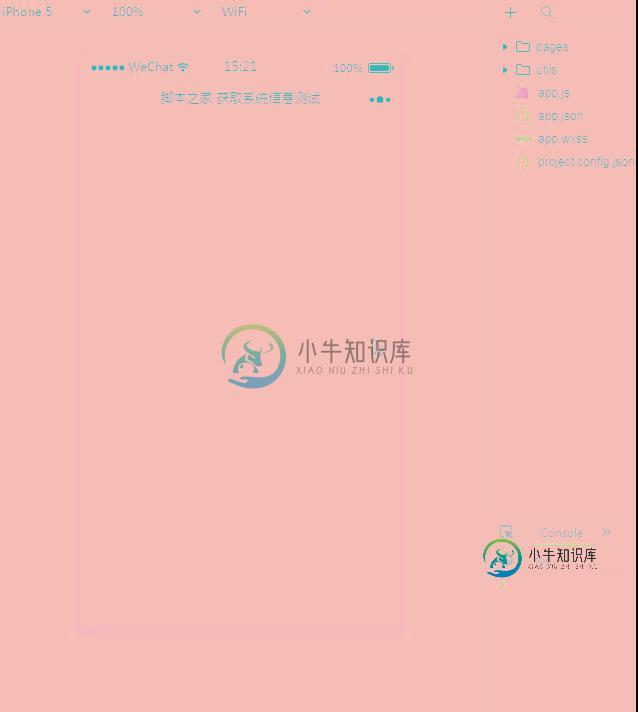

微信小程序获取手机系统信息的方法【附源码下载】

微信小程序获取手机系统信息的方法【附源码下载】本文向大家介绍微信小程序获取手机系统信息的方法【附源码下载】,包括了微信小程序获取手机系统信息的方法【附源码下载】的使用技巧和注意事项,需要的朋友参考一下 本文实例讲述了微信小程序获取手机系统信息的方法。分享给大家供大家参考,具体如下: 1、效果展示 2、关键代码 index.wxml布局文件代码 index.js逻辑文件代码 这里通过wx.getSystemInfo函数来获取手机系统信息。具体参

-

C#微信小程序服务端获取用户解密信息实例代码

本文向大家介绍C#微信小程序服务端获取用户解密信息实例代码,包括了C#微信小程序服务端获取用户解密信息实例代码的使用技巧和注意事项,需要的朋友参考一下 C#微信小程序服务端获取用户解密信息实例代码 实现代码: GetUsersHelper 帮助类 感谢阅读,希望能帮助到大家,谢谢大家对本站的支持!

-

应用程序以“发送信号”终止,但没有例外或其他信息

我正在开发一款通过蓝牙记录数据的应用程序,但在收集数据数小时后,它会间歇性崩溃(这使得追踪错误变得很困难)。 logcat 输出不是很有帮助: http://i.imgur.com/EalnX.png 没有引发异常,也没有导致进程终止的线索。 我怎样才能弄清楚哪里出了问题?是否存在未由 logcat 显示的异常?如何跟踪此错误?

-

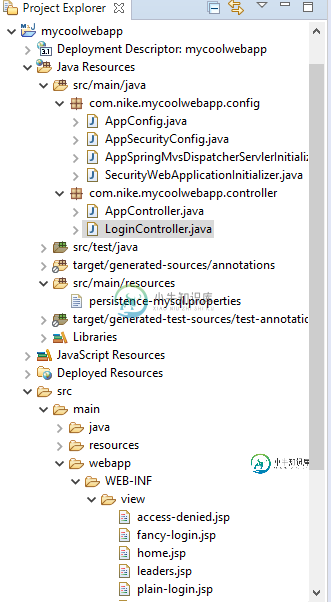

Spring4安全性,MySQL,c3p0连接。登录在Spring5中工作,但在Spring4中不工作

Spring4安全性,MySQL,c3p0连接。登录在Spring5中工作,但在Spring4中不工作> 此代码在Spring5中工作。但我的公司需要Spring 4。 在Spring4中,login与InMemoryAuthentication一起工作很好。但是当我添加了jdbc逻辑(c3p0,MySQL依赖关系&add DataSource代码&jdbc连接,c3p0连接池.properties文件);服务器运行,登录页打开,但身份验证失败(用户名/密码不正确)。 下面是包结构 null 公共

-

驱动程序无法使用安全套接字层(SSL)加密建立到SQL Server的安全连接

我试图通过我的groovy代码连接到我公司的Microsoft sql。使用此代码: 这会导致错误: 39m:没有这样的属性:类的连接:31m[0;39m[31m39m(31m)[0;39m[31m39m(31m)[0;39m[31m39m(31m)[0;39m[31m39m(CreateOrg: 47)[0;39m[31m31m(39m)[0;TempTestCase1555589132729.

-

驱动程序无法使用安全套接字层(SSL)加密建立到SQL Server的安全连接

我使用此代码创建了与 SQL Server 的连接。 但我有一个错误: 驱动程序无法使用安全套接字层(SSL)加密建立到sqlserver的安全连接。错误:“套接字关闭”。client connection id:5975 fad 5-8f8d-496 a-a2bb-BF F3 A8 D1 a 755 有人能帮我吗?预先感谢

-

JSON安全最佳做法?

问题内容: 在研究JSON与XML的问题时,我遇到了这个问题。现在,选择JSON的原因之一是Java的易于转换,即使用。现在,从安全角度来看,这立即使我感到潜在的问题。 因此,我开始对JSON的安全性方面进行研究,并在此博客文章中就JSON的安全性不如人们认为的那样进行了研究。这部分突出: 更新: 如果您正确地执行JSON 100%,那么您只会在顶层拥有对象。数组,字符串,数字等都将被包装。然后,

-

使用Maven有多安全?

问题内容: 有人设置伪装的Maven存储库和/或IP流以提供伪装的原始但被注入恶意或有害代码的库副本的风险和可能性或场景是什么? 采取哪些步骤和措施来预防此类风险和可能性? 问题答案: 我想一个专门的,机智的攻击者可以执行一次MITM攻击,并拦截对公共Maven存储库的所有请求,然后将恶意字节码小心地注入JAR工件中,然后重新计算并提供SHA1哈希值。 对于客户端来说,它看起来像是合法的工件:二进

-

Selenium 2中的安全性?

问题内容: 我问自己,例如Selenium是否有可能确保Selenium Grid中的通信安全。据我所知,Selenium通过JSON和Selenese命令进行通信。但是它没有被加密。是否可以加密通信? 非常感谢。 问题答案: 快速攻克:建立ssh隧道。 使用以下ssh命令将远程服务器的端口4444转发为本地端口: ssh user @ remotesrv -L 4444:127.0.0.1:44

-

SQL Server 2012 安全概述

本文向大家介绍SQL Server 2012 安全概述,包括了SQL Server 2012 安全概述的使用技巧和注意事项,需要的朋友参考一下 在保密你的服务器和数据,防备当前复杂的攻击,SQL Server有你需要的一切。但在你能有效使用这些安全功能前,你需要理解你面对的威胁和一些基本的安全概念。这篇文章提供了基础,因此你可以对SQL Server里的安全功能充分利用,不用在面对特定威胁,不能保

-

jenkins内容安全政策

问题内容: 我对Jenkins内容安全政策感到困惑。 我知道这些网站: 配置内容安全策略 内容安全政策参考 我有一个通过Jenkins Clover插件显示的html页面。该html页面使用嵌入式样式,例如: div元素可视化进度条。使用默认的Jenkins CSP配置会导致以下结果: Progressbar_FAIL 我想要的结果如下所示: Progressbar_WORKS 我试图放宽CSP规

-

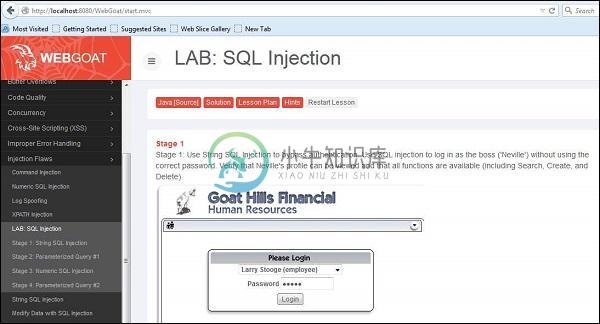

安全测试SQL注入

安全测试SQL注入注入技术包括使用应用程序的输入字段注入SQL查询或命令。 Web应用程序SQL注入 成功的SQL注入可以读取,修改数据库中的敏感数据,还可以从数据库中删除数据。它还使黑客能够对数据库执行管理操作,例如:关闭DBMS/删除数据库。 我们通过下面一个简单的图表了解这个漏洞的威胁代理,攻击向量,安全弱点,技术影响和业务影响。 威胁代理 - 匿名外部攻击者以及拥有自己帐户的用户可能会尝试从其他人那里窃取帐

-

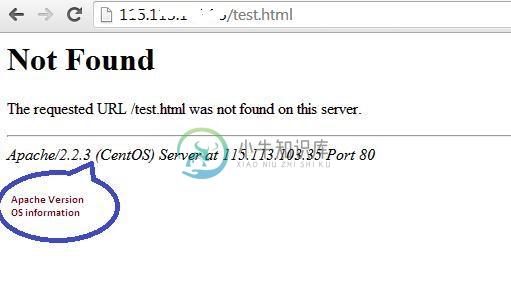

Apache Web服务器安全

Apache Web服务器安全保护Web服务器安全非常重要,这意味着只允许其他人查看部分信息并保护数据并限制访问。 这些是增强Apache Web服务器安全性的常见内容。 1. 隐藏Apache版本和操作系统信息 Apache显示其版本和操作系统名称错误,如下面的屏幕截图所示。 黑客可以使用此信息使用特定版本的服务器或操作系统中的公开漏洞发起攻击。为了防止Apache webserver显示此信息,我们可以通过修改apache