《网络安全面经》专题

-

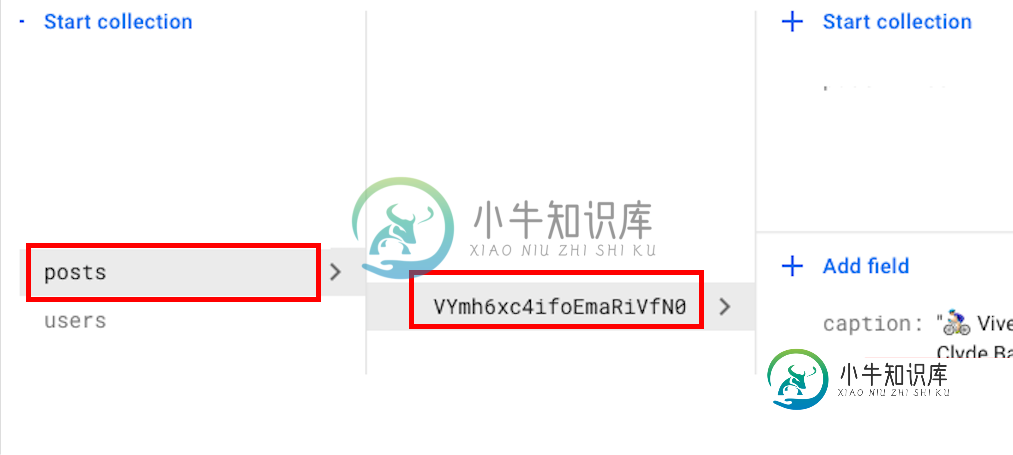

Firebase,不安全规则

Firebase,不安全规则我最近收到一封来自Firebase的电子邮件,告诉我我的数据库(FiRest)的规则不安全,所以我将它们更改为以下内容: 在我有这些规则之前: 在做出改变后,电子邮件不断地回来,我不知道还能做什么。我已经尝试了以下链接中给出的几个选项,但它们都不能满足我的需要。 https://firebase.google.com/docs/rules/insecure-rules#firestore 我需要授

-

QuarkusHibernate不安全访问

我的Quarkus申请一直面临一个问题。该应用程序在本地开发模式下运行时可以正常工作,但是当它作为本地映像构建时,我面临一些奇怪的问题。 遇到的错误: 访问私有intjava.util.ArrayList.size的偏移量时,不首先将字段注册为不安全访问。 org.hibernate.type.serializationexception不能反序列化 java.io.InvalidClassExc

-

Micronaut security无法“安全”

我有一个简单的基于Micronaut的“Hello World”服务,它内置了一个简单的安全性(为了测试和演示Micronaut安全性)。下面提供了实现hello服务的服务中的控制器代码: 为了测试安全机制,我已经按照Micronaut教程说明创建了一个安全服务类: 应该注意,与本教程不同的是,flowable.fromCallable()lambda返回false。在教程中,它返回true。我假

-

Dropwizard管理安全性

有没有办法给管理servlet增加登录安全性? 似乎在V0.7中,您可以将以下两个添加到您的yaml文件中: 然而,我在最新版本(0.9.2)中尝试了,它给我一个错误,说:server.yaml有一个错误: 这是我拥有的:

-

安全的Springfox Swagger2 UI

我正在使用springfox swagger2,它工作正常。 这只是一个基本的设置/配置,因为我对Swagger真的很陌生。 更新 如果在类中设置这个,我就可以访问。 但是如果我把它更改为,它就不会了,而且我会得到我设置的401错误: 依赖性(pom.xml): 安全配置类 MyAuthenticationEntryPoint 谢了!

-

显示:不安全吗?

黑客有没有办法抓住这个按钮并“点击”它? 是否需要添加另一层安全性?

-

使SimpleDateFormat线程安全

我有许多线程处理对象,其中我使用将数据库列映射到对象。 我知道在任何Java中都不是线程安全的。因此,我在中得到了一些不可预测的结果。例如,我在中也看到了。 下面是我的代码: 我的核心池大小约为20这个应用程序的最大约50。这些线程在某个时候可以处理数据库中大约100个交易记录。 使此日期格式化线程安全的最佳方法是什么?我应该使用FastDateFormat直接替换吗? 有没有更好的替代方法来确保

-

AWS安全组难题

我有一个用于RDS实例的AWS安全组。 我还有一个用于 EC2 实例的 AWS 安全组。 我设置了它,因此EC2实例的安全组用作我用于RDS实例的安全组的入口。 在我的EC2实例中,我可以使用mysql命令毫无问题地访问RDS实例。 但是,如果我尝试使用带有MySQLi的PHP脚本来访问RDS实例,它将无法连接。 如果我将EC2实例的实际AWS IP地址作为入口添加到RDS安全组,那么使用MySQ

-

403禁止-Spring安全

我正在尝试使用Spring security保护我的网站,但我一直收到

-

Thymeleaf安全方言-hasPermission()

我们正在使用Spring Security和角色、特权以及Spring ACL。前端由Thymeleaf(版本3)渲染。应用程序用户既可以具有不同权限的角色,也可以直接访问ACL设置的某些域对象。 具体示例 我有一个表,显示由ACL保护域对象。有一些行动,我想限制由SEC:授权检查,是否允许当前的用户执行这个行动。 但是,由于某种原因,hasPermission评估在这里不起作用。我无法访问本地s

-

GrailsSpring安全Rest插件

我正在尝试从https://github.com/dmahapatro/grails-spring-security-rest-sample.gitRestSpring安全插件 我将grails升级到2.3.7,将spring security rest升级到1.3.4。一切都很顺利。 我正在使用postman测试其余的登录名。 网址:表单数据:用户名=用户,密码=密码 但是总是有返回错误代码40

-

BigInteger线程安全吗?

我需要通过多个线程更新全局值--线程安全吗?

-

Firebase安全和规则

简单介绍一下,我正在尝试了解Firebase安全协议,我已经建立了一个名为UsersDB的数据库,该数据库将根据身份验证存储详细信息。uid。详细信息包括全名、电子邮件、提供商、帐户创建日期、上次登录日期。 我设置了如下规则: 我的理解是,记录只能由user_id符合auth.uid.的人读写 我的问题是我做得对吗?如果不对,我应该如何实现这一目标?我只希望创建帐户的人能够读写这个,而没有其他ui

-

最佳安全实践

下面,我们将会回顾常见的安全原则,并介绍在使用 Yii 开发应用程序时,如何避免潜在安全威胁。 大多数这些原则并非您独有,而是适用于网站或软件开发, 因此,您还可以找到有关这些背后的一般概念的进一步阅读的链接。 基本准则 无论是开发何种应用程序,我们都有两条基本的安全准则: 过滤输入 转义输出 过滤输入 过滤输入的意思是,用户输入不应该认为是安全的,你需要总是验证你获得的输入值是在允许范围内。 比

-

安全辅助函数

这个安全辅助函数文件包含一系列和安全相关的函数。 加载这个辅助函数 辅助函数可以使用如下代码进行加载:$this->load->helper('security'); 可以使用下面的函数: xss_clean() 这个函数提供了 XSS 过滤,其实它是输入类的一个别名,关于更多的信息可以到那里去查看。 sanitize_filename() 此函数对目录遍历提供保护. 其实它是 安全类(下$thi