《CV》专题

-

CVE-2016-8735:Apache Tomcat远程代码执行

我们有一个在Apache Tomcat 8.0.32上运行的生产环境。Apache最近宣布修复漏洞远程代码执行CVE-2016-8735,并建议将受影响的Apache Tomcat(版本8.0.0.RC1至8.0.38)迁移到Apache Tomcat 9.0.39。 如果我们不想继续更新到更高版本,在Apache Tomcat 8.032之上是否有可用的热修复程序或修补程序?

-

Apache Netbeans 10 CVS插件不可用?

那么,如何在Apache Netbeans 10中安装CVS插件呢?

-

Ping联邦成员在验证SAML响应时抛出错误:cvc-complex-type.2.4c

我正在向 Ping Federate 发送 SAML 响应。如果 SAML 响应包含 SAML 属性,则它可以正常工作,而如果 SAML 响应不包含 SAML 属性,则会引发以下错误: 响应XML无效。错误:[error: cvc-plic-type.2.4c:预期元素'Attribute@urn: oasis: name: tc: SAML: 2.0: assertionEncryptedAtt

-

cv序列的像素中值::垫

注意:我不是在问中值滤波器。 我有一系列图像让我们说: 我想把所有这些图像融为一体。这一个图像应该满足: 新图像的每个像素都是序列中对应像素的中位数。换句话说: 有内置功能吗?最快的方法是什么? 到目前为止,我尝试的是:迭代所有序列中的每个像素,排序,然后取中值,然后将其存储在结果中。然而,它是如此矫枉过正。

-

跟踪容量MultiTrip CVRPTW并在超过容量时返回仓库

在有时间窗的容量车辆路径问题(CVRPTW)中,我无法跟踪车辆的持续容量。 我试图让车辆在达到最大容量时返回仓库。 根据我在这里得到的回复https://groups.google.com/forum/#!topic/optaplanner-dev/IMG_7D1JvmQ我目前正在尝试实现每天n次的设计。 我尝试在车辆上使用阴影变量,并在其上使用变量侦听器。 我将车辆等级修改如下: 我的可变监听器

-

OptaPlanner CVRPTW-容量问题解决方案

我有以下CVRPTW问题,我正在尝试使用OptaPlanner找到一个好的解决方案。时间为hh: mm: ss格式。 我的DRL文件是这样的。此外,我还定义了一个与准备时间之前到达相关的硬约束。我的解算器配置如下,但终止标记不同: 这是问题陈述: 我有2辆车,容量为10件物品和1个仓库。 这是解决方案(客户按车辆分组,按到达时间排序): (D=需求,Ar.T=到达时间,上一个D=与上一个位置的距离

-

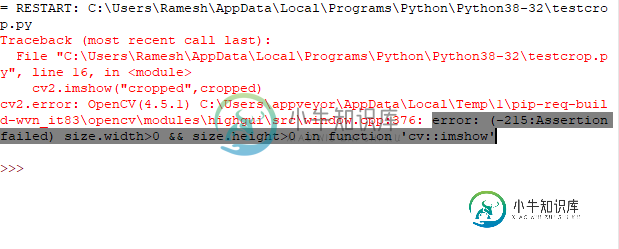

我正在使用这段代码来裁剪一个使用open CV的图像,但这个错误不断出现[重复]

我正在使用这段代码来裁剪一个使用open CV的图像,但这个错误不断出现[重复]我正在使用下面的代码裁剪一个图像。当我打印裁剪的,它的显示和空数组。谁能帮我把这剪裁做好吗

-

Open CV:获取灰度图像的像素

实际上我想对每个像素做一些计算,为此我需要显式地访问每个像素。 如有任何帮助或建议,我们将不胜感激。

-

cv2.imshow()不能正确显示图像[重复]

我试图检查通过cv2.imread()实际读取的数据,但每当我这样做时,我得到的是一个全灰色屏幕。我应该得到彩虹的图像。

-

将CVImageBuffer转换为YUV420对象

我想保持YUV420格式的流视频从相机,以避免在转换到灰度的惩罚,但我也想保留彩色分量。最终的目标是用像OpenCV这样的计算机视觉库进行处理。虽然我最终可能会选择BGRA,但我仍然希望能够用YUV测试一个工作解决方案。那么如何将像素格式为的CVImageBuffer转换为单个内存块呢? 拒绝的解决方案: null

-

cvc英语教学。1:找不到元素“hazelcast”的声明

我正在尝试用Spring配置Hazelcast。我正在为Hazelcast的xml文件配置使用单独的文件,我检查了我在该文件中用xml配置的xsd,它包含“Hazelcast”元素,也按照xsd中的名称空间规范进行了配置,还添加了3.3版本的Hazelcast,Hazelcast all 我检查了xsd文件-http://www.hazelcast.com/schema/confighazelca

-

如何在OpenCV的CvArr中插入数组

我试图在Android上开发一个人脸识别应用程序,我使用JavaCV+OpenCV 2.4.2来使用Philipp Wagner的人脸识别类。 该类有一个Train方法,它接受Mat和Integer数组作为输入(在C++中): JavaCV接受'train'方法的属性为,这里是我的难点! 我在向CVARR加载数据时遇到了一点麻烦...我已经有了作为数据字符串的标签...但我似乎找不到将这些标签作为

-

如果未安装Java,您是否可以安全使用log4j CVE-2021-44228?

我已经读了很多关于这个问题有多严重的文章,并且了解了在我们公司正在生产的代码中找到它的可用选项,以及更新使用易受攻击版本的服务器。 我找不到的是,如果某个特定服务器没有安装Java,即如果我以root用户身份登录并运行并获取是否该服务器完全安全,因此我可以继续? 我最初的直觉是:没有Java—没有问题。但是,GitHub发布了其企业服务器的更新,声明: 关键:Log4j库中的远程代码执行漏洞,标识

-

LOG4J JNDI攻击CVE-2021-45105wso2漏洞

我目前的项目完全与大量Spring Boot容器对接。它们中的大多数都是使用log4j2(对于java8,小于2.7)版本构建的。如何充分证明来自JNDI攻击CVE-2021-45105的应用程序? 我知道最好的解决方案是用log4j版本重建这些容器,但这需要时间和预算。 但是,如果我使用下面的命令,在docker compose级别为每个容器禁用查找功能,它能工作吗? “JVM_EXTRA_OP

-

Drools业务规则管理是否受到CVE的影响-2021-44228

我们正在使用口水作为我们的业务规则。Drools是否受到CVE-2021-44228(Log4Shell或Log4J/Apache/Java漏洞)的影响/暴露