《吉利》专题

-

HPA 缩放在Spring启动期间触发。HPA 中的当前 CPU 指标很高,尽管节点级别的 CPU 利用率较低

HPA 缩放在Spring启动期间触发。HPA 中的当前 CPU 指标很高,尽管节点级别的 CPU 利用率较低我们在 GKE 上有一个启用了自动缩放 (HPA) 的Spring启动应用程序。在启动期间,HPA 会启动并开始缩放 Pod,即使没有流量也是如此。“kubectl 得到 hpa”的结果显示当前 CPU 平均利用率很高,而节点和 POD 的 CPU 利用率非常低。在纵向扩展期间,行为是相同的,并且最终会创建多个 Pod,从而导致 Node 扩展。 应用部署Yaml: 用于HPA的Yaml: 各种命

-

干净利落地停止线程

我终于在我的程序中实现了Thread.interrupt()而不是Thread.stop()。然而,我不确定我做得好不好。 我有一个类,它扩展了Thread并声明了几个方法。每个方法都抛出InterruptedException(每个方法都执行I/O密集型操作,其中一些需要几分钟才能完成,因此我没有使用线程安全标志,因为该标志直到操作完成后才会被检查)。我还在这些方法的几个地方添加了以下代码来抛出

-

英特利杰 IDEA 中的代码标记为编译器错误,在 Eclipse 中工作正常

英特利杰 IDEA 中的代码标记为编译器错误,在 Eclipse 中工作正常我正在尝试设置我的 IntelliJ 工作区,以便在日食项目上进行开发。我遇到的一件事相当令人困惑: 问题在于下面的类定义: 问题似乎是因为模拟服务器响应实现了

-

利用多个FK属性进行查询集过滤

我的情况: 我有django模型主机和模型包(名称和版本),其中有FK主机模型。现在我需要过滤所有主机,其中有包的特定名称和特定版本…因此,类似这样的操作非常简单,但是我需要对几个包重复这个操作,这样我就可以得到一个版本中包含每个希望的包的主机。 我尝试了两个方法,但都失败了,第一个是在for循环中应用filter,它很丑,但很有效,尽管我很高兴,我发现这不是一个稳定的解决方案,我接下来应用的一些

-

利用加工中的距离传感器控制形状的属性

编辑:当我运行代码时,什么也没有发生。

-

托利斯循环推理

在下面的代码中,Intellij表示“循环推理” 肯定有一些问题,我无法理解。

-

利用OKHTTP跟踪多部分文件上传的进度

我试图实现一个进度条来指示一个多部分文件上传的进度。 有人能举个例子说明我会怎么做吗?

-

Android更新应用徽章计数没有消息推送Android奥利奥

我想在没有推送通知的情况下更新应用程序图标徽章计数(例如静默推送)。我只是想在阅读应用程序内的任何通知后更新应用程序徽章计数,类似于linkedIn,在linkedIn中,当我阅读任何通知时,它会更新应用程序徽章上的计数。目前,我已经实现了一个解决方案,其中我使用带有徽章计数的FCM获得有效负载,并使用配置了静默推送通知通道的android notification builder对其进行更新。

-

利用公共面积处理多个土工墙过渡

利用公共面积处理多个土工墙过渡如果我有这两个土工篱笆,注册这些土工篱笆后,当我进入或退出这些圆周时,我应该得到通知。然而,我不希望我的应用程序发送一个通知,如果我移动通过公共区域,即从一个圆圈到另一个。 有可能吗?如果是的话,那又是怎样做的呢?

-

利用Jooq和JPA的@column注释验证字段长度

我试图通过使用JSR303验证来验证用户输入的数据。我试图实现的一个验证是检查每个字段的输入值大小是否超过相应列的最大大小。 null 欢迎任何其他建议:)

-

Servicemix/Camel:如何利用OSGI创建“可插拔”捆绑包?

场景:我将尝试与EIP手册中的贷款经纪人示例进行类比 客户发送报价请求 (贷款经纪人向信贷局索取客户信用评分) 贷款经纪人向每家银行发送报价请求 问题 在我的例子中,点1和2处于相同的骆驼上下文(或osgi束) 每个银行都有一个单独的捆绑包,通过核磁共振将endpoint暴露给贷款经纪人捆绑包 贷款经纪捆绑包不知道银行的事先,因为我们不断与新的银行合作,然后 我做过的事 创建了一个注册表类,并在l

-

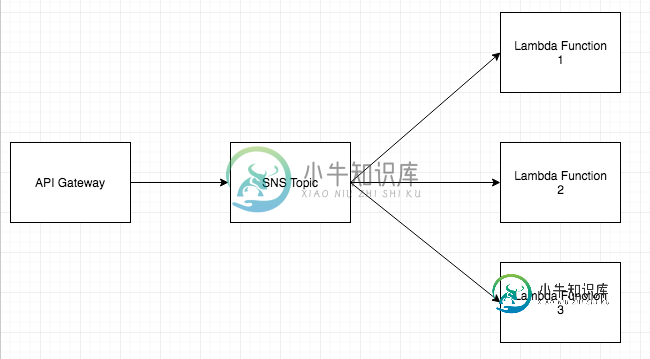

利用API网关发布SNS主题/带API网关的多重lambda函数

利用API网关发布SNS主题/带API网关的多重lambda函数现在我的要求是,每当我通过API获取数据时,我必须将其保存到2-3个不同的地方(例如,保存到我自己的数据库中,保存到某个BI服务中,有时还保存到日志数据库中)。 我不知道是否可以将单个资源和单个方法绑定到多个lambda函数中。因此,我的替代方法是,因为我已经知道如何通过订阅SNS主题来触发多个lambda函数,我想如果我能从API网关发布到SNS主题,剩下的就容易了。我现在的想法是: 但问题是,

-

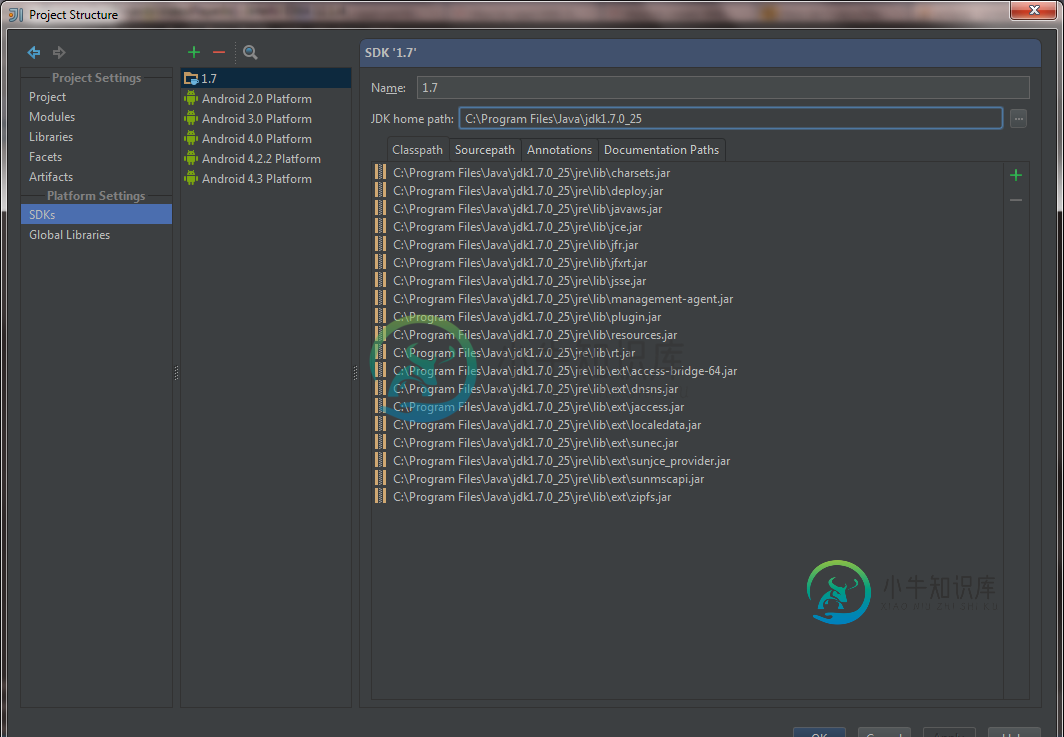

英特利杰创意未能创建新的Android应用项目

英特利杰创意未能创建新的Android应用项目我在Windows 7中使用IntelliJ Idea 12.1.4 Community Edition,它默认包含Android支持。 我可以导入使用Eclipse创建的Android项目,这些项目在IntelliJ中运行良好。但当我试图在IntelliJ中创建一个新的Android项目时,它却失败了。它正在显示一个对话框 找不到模块 [项目名称] 的资源目录 然后在Android控制台中: 该

-

南瑞水利水电 软件研发 一面 面经 已凉

南瑞水利水电 软件研发 一面 面经 已凉10.14 一面 9分钟 前一天发的短信说是9点半,等了50分钟才进去,有点离谱。 1.自我介绍。 2.技术用过还是学过。 3.spring cloud 服务通信 4.1NF 2NF 5.对象释放 6.堆排序 直接让退出了,搞笑。 感觉有点傲慢、不尊重人。 10.15 凌晨去官网看了,已储备。 #面经##秋招##23届秋招笔面经#

-

优利德科技股份有限公司-嵌入式软件开发工程师-面经

优利德科技股份有限公司-嵌入式软件开发工程师-面经我是宣讲会投递的简历,一共两轮面试,先是hr让你自我介绍,问你参与的项目,参加过什么竞赛,在校期间排名,有无拿过奖学金,hr有个初步印象觉得不错后交给了技术面。 技术这边问了一些算法问题,问接触过哪些算法,介绍一下;C++和C的区别;有没有尝试过在C语言里面实现面向对象编程;写出计算机网络 五层模型 每一层对应的协议 解释ICMP DHCP;HTTP 从浏览器输入域名的全过程。 面试官问的面试题: