《运营/市场/管培生校招攻略》专题

-

如何添加活动类型到活动营销场景

活动、直播、会议本质都是市场活动,活动营销可以理解为非线下会议、在线直播的其他线上线下活动类型均可在活动营销下进行活动推广获客。 访问【设置】-【市场活动设置】可将活动类型映射到活动营销场景进行前端推广获客:

-

javascript - vue el-from校验成功但是 return不管用?

校验生效了,但是if (!flag) return不管用,依然回走下面方法,哪里写错了

-

校對

校對 API 使用的是開源工具: Rousseau,因此原文目錄中直接以 Rousseau(盧梭)命名。(至於為什麼叫做「盧梭」,我也不知道...) Rousseau 提供了簡易的 API 進行校對與拼字檢查,目前只支援英文。 拼字檢查使用 Hunspell 字典。 GitBook 提供的 API 資源位於 https://rousseau.gitbook.com。 校對文字(英文) POST h

-

运筹算法秋招记录

运筹算法秋招记录最近刚刚结束美团HR面在等oc,从暑期到秋招准备面试的过程中在牛客上看了不少面经,等oc的同时自己也写一写最近面过的公司回馈社会,积攒人品,祝大家都能oc。#运筹优化算法岗##面经# 美团到家 运筹算法 一面 50分钟 主要围绕过往的实习经历展开 1、自我介绍 2、介绍求解混合整数规划问题常用的算法? 3、大规模混合整数规划问题中如何加速求解? 4、上一段实习项目里的目标函数和约束是如何定义的?

-

面经 | 美团 到店综合 运营实习生 一面(日常实习)

面经 | 美团 到店综合 运营实习生 一面(日常实习)流程 一面是在初筛通过后一天确定的时间,面试流程是:自我介绍+提问→反问,要注意的是一面面试官提的问题基本上是围绕简历展开的,整个一面面试的提问环节其实可以算是和自我介绍结合起来了,有面团子的朋友们一定一定要熟悉简历的每一个细节,下面是提问环节的具体问题。 问题 因为在自我介绍过程中会不断针对经历进行提问,大概归类一下可以分为以下几个问题: 此前实习的时长?具体工作任务? xx数据的量级是多少?怎

-

面经 | 美团 到店综合 运营实习生 二面(日常实习)

面经 | 美团 到店综合 运营实习生 二面(日常实习)流程 二面在初筛后第二天就通知了,但是时间很紧,安排在打电话通知以后2个多小时,并且是电话面试的形式,但是在约定时间之前电话就打过来了,有点措手不及,面试流程大概是:面试官介绍→自我介绍→提问→反问,整个提问涉及方方面面的内容,大概持续了半个小时。 问题 最近一段实习经历印象比较深或效果比较好的? 效果的提升具体通过什么指标体现? 为什么想做运营工作? 感兴趣的是运营的哪一个分支? 你提到的关于活

-

面经 | 百度 视觉技术部 运营实习生 二面、三面、OC

面经 | 百度 视觉技术部 运营实习生 二面、三面、OC流程 二面依旧是业务面,接到一面通过的通知后,把二面时间约在了第二天 整个面试流程依旧是:自我介绍→提问→反问,问题的大方向和一面差不多,是关于职业规划、业务行业相关与运营岗位工作的,下面是提问环节的具体问题。 问题 之前的实习中觉得自己做得比较好的点是什么? 对于职业规划有具体的方向吗? 你对AI或者图像技术有什么基础认知? 为什么觉得自己适合做运营工作? 如果让你做内部平台的运营你会从哪几个方

-

客户端攻击

在本节中,我们将了解客户端攻击。最好使用服务器端攻击来访问目标计算机,例如尝试在已安装的应用程序或操作系统中查找漏洞。如果我们无法找到漏洞,或者目标隐藏在IP后面或使用隐藏网络,在这种情况下,我们将使用客户端攻击。客户端攻击要求用户执行某些操作,例如下载映像,打开链接,安装更新,然后在其计算机中运行代码。客户端攻击需要用户交互,这就是信息收集非常重要的原因。它收集有关个人申请的信息以及他们作为一个

-

DNS欺骗攻击

DNS欺骗攻击在本节中,我们将了解DNS服务器。DNS基本上是将域名转换为设备IP地址的服务器。我们可以将域名(如)转换为存储Google网站的设备的IP地址。由于使用MITM,可以在我们的计算机上运行DNS服务器并以我们想要的方式解析DNS请求。例如,每当有人向Google.com请求时,可以将它们带到另一个网站,因为我们处于中间位置。因此,当有人提出要求时,我们实际上会给他们一个我们想要的IP,然后他们会看

-

绕过HTTPS攻击

绕过HTTPS攻击在上一节中,我们了解了如何嗅探和捕获通过HTTP请求发送的任何数据包。谷歌,Facebook等大多数知名网站都使用HTTPS而不是HTTP。当我们使用MITM时,当该被攻击的用户访问网站时,该网站将显示一条警告消息,指出网站的证书无效。那么被攻击的用户不会登录。为了解决这个问题,我们将使用工具SSLstrip。此工具用于将任何HTTPS请求降级为HTTP。因此,每当目标人员试图访问任何网站时,他们

-

中间人攻击

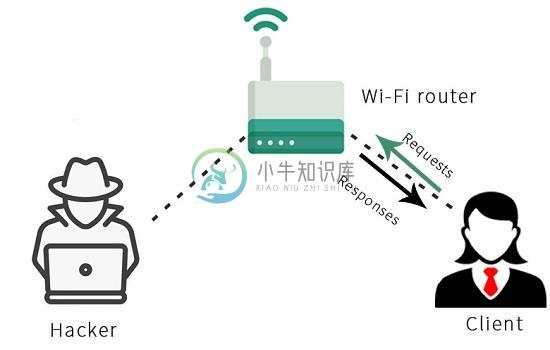

中间人攻击在本节中,我们将讨论中间人(MITM)攻击。这是在网络中执行的最危险的攻击之一。我们在连接到网络后执行此攻击。此攻击会将数据包流从任何客户端重定向到我们的设备。这意味着发送到客户端或从客户端发送的任何数据包都必须通过我们的设备。现在,我们知道网络的密码和密钥,因此将能够读取只读取这些数据包,修改它们,丢弃它们。这种攻击是如此有效和强大,因为它很难防范。这是由于ARP协议的工作方式。 ARP有两个主

-

连接后攻击

在预连接和获取访问部分中执行的所有攻击,都是还没有连接到网络。在本节中,我们将讨论连接后攻击,这意味着我们可以在连接到网络后进行攻击。现在,无论网络是无线网络还是有线网络并不重要,目标使用WEP或WPA密钥并不重要,我们将要讨论连接后攻击。 在之前的所有攻击中,我们将无线网卡保持在监控模式,以便可以捕获任何无线信息。在本节中,我们将在托管模式下使用无线网卡,因为我们可以访问网络,实际上不需要捕获所

-

预连接攻击

预连接攻击是网络渗透测试的第一部分。 要执行此攻击,我们将查看基本环境,例如如何显示我们周围的所有网络,如何查找特定网络中所有连接设备的详细信息。 当我们了解了网络及其连接的设备,就可以在不知道该设备密码的情况下断开任何设备。 以下是我们将要执行预连接攻击的基本步骤: 监控模式下的无线接口:在此步骤中,将无线设备的模式更改为监控模式。 关于:在此步骤中,将使用列出我们周围的所有网络并显示有关它们的

-

11.11 钓鱼攻击

本协议或类似协议的广泛部署,可能导致最终用户变成习惯于被重定向到要求输入他们的密码的网站的做法。 如果最终用户在输入他们的凭据前不注意辨别这些网站的真伪,这将使攻击者利用这种做法窃取资源所有者的密码成为可能。 服务提供者应尝试教育最终用户有关钓鱼攻击构成的风险,并且应该为最终用户提供使确认它们的站点的真伪变得简单的机制。客户端开发者应该考虑他们如何与用户代理(例如,外部的和嵌入式的)交互的安全启示

-

避免XSS攻击

随着互联网技术的发展,现在的Web应用都含有大量的动态内容以提高用户体验。所谓动态内容,就是应用程序能够根据用户环境和用户请求,输出相应的内容。动态站点会受到一种名为“跨站脚本攻击”(Cross Site Scripting, 安全专家们通常将其缩写成 XSS)的威胁,而静态站点则完全不受其影响。 什么是XSS XSS攻击:跨站脚本攻击(Cross-Site Scripting),为了不和层叠样式