《offer比较》专题

-

从比较器接口重写equals()[重复]

为什么在实现Comparator接口时不需要重写equals()方法?comparator中的equals()既不是静态的,也不是默认的。 在同一行中,我还想问,当Comparator有两个抽象方法compare()和equals()时,它是如何作为一个函数接口的?

-

33.3. 测试和比较: 另一种方法

对于测试,[[ ]]结构可能比[]更合适.同样地,算术比较可能用(( ))结构更有用. 1 a=8 2 3 # 下面所有的比较是等价的. 4 test "$a" -lt 16 && echo "yes, $a < 16" # "与列表" 5 /bin/test "$a" -lt 16 && echo "yes, $a < 16" 6 [ "$a"

-

PDO 与 MySQLi 二者效率简单比较

连接效率比较 <?php $p_start_time = microtime(true); for ($i = 1; $i <= 100; $i++) { $pdo = new PDO('mysql:host=localhost;dbname=test', 'root', 'aaaaaa'); } $p_end_time = microtime(true); $res = $p_end_

-

附录B 并发库的简单比较

虽然,C++11才开始正式支持并发,不过,高级编程语言都支持并发和多线程已经不是什么新鲜事了。例如,Java在第一个发布版本中就支持多线程编程,在某些平台上也提供符合POSIX C标准的多线程接口,还有Erlang支持消息的同步传递(有点类似于MPI)。当然还有使用C++类的库,比如Boost,其将底层多线程接口进行包装,适用于任何给定的平台(不论是使用POSIX C的接口,或其他接口),其对支持

-

SWIG:导入百分比和包含百分比之间的差异

SWIG文档对这两个指令解释如下: > :“SWIG提供了另一个带有指令的文件包含指令。的目的是从另一个SWIG接口文件或头文件收集某些信息,而不实际生成任何包装代码。此类信息通常包括类型声明(例如,typedef)以及可能用作接口中类声明基类的C类。" 我的问题是这两个指令之间有什么区别,使用它们的利弊是什么? 顺便说一下,我只是想了解一些背景信息。我有一个简单的C-python扩展,当我使用上

-

熊猫比较引发TypeError:无法将dtyped [float64]数组与类型为[bool]的标量进行比较

问题内容: 我的dataFrame具有以下结构: 我想获取特定块的数据帧的行,可以说chunks [0]和特定的lambda值。因此,在这种情况下,输出应为数据帧中具有CHUNK_NAME =‘300_321’和LAMBDA = lambda1的所有行。每个返回的Beta值将有n行。但是相反,我得到了以下错误。解决该问题的任何帮助将不胜感激。 问题答案: 的优先级高于。写:

-

比较对象的两个日期属性时出现异常“比较方法违反其总合同!

首先,我已经看了很多关于这个异常的问题和答案,但是大多数都只是比较简单的整数或者相同的属性。我有一个有两个日期的对象,当其中一个为空时,我将使用另一个进行比较,例如: 比较方法是: Obs1: 从不为空,但我必须使用< code>primaryDate作为第一个选项进行比较,并且< code>primaryDate从不小于< Code > secondary date < br > OBS 2:<

-

为什么不正确的比较器(Java)不抛出异常“比较方法违反一般合同”

我认为下面的comprator实现是错误的。它会给我一个字符串的排序。但当我使用这个实现对List进行排序时,它不会抛出以下异常:“java.lang.IllegalArgumentException:Comparison方法违反了它的一般约定!” 问:为什么上面的异常不是由 Collections.sort(list, new WrongComparator()) 方法调用抛出的?

-

为什么max()函数在比较2个元素与直接比较if语句时要慢得多?

通过运行下面的代码,我可以直接与if语句进行比较,速度几乎是使用max函数的4倍。 我试图理解这背后的原因。 对比:0.63秒,最大:2.3秒

-

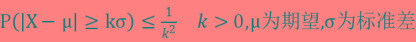

切比雪夫不等式

切比雪夫不等式本文向大家介绍切比雪夫不等式相关面试题,主要包含被问及切比雪夫不等式时的应答技巧和注意事项,需要的朋友参考一下 参考回答:

-

Python 3中的可比类

问题内容: 在Python 3中使类具有可比性的标准方法是什么?(例如,按ID。) 问题答案: 要使类具有可比性,您只需使用实现和装饰类。这提供了其余的比较运算符,因此您不必自己编写任何一个。

-

有什么比P6Spy好吗?

问题内容: 我计划使用P6Spy拦截我们体系结构中的数据库语句。但是,我在P6Spy网站上注意到该软件的最新版本是在2003年。有没有更好的选择,还是我应该坚持使用P6Spy? 问题答案: 我们仍将P6Spy与带有EJB2.0的Weblogic 8.1.5结合使用,并且具有一定的魅力。我将尝试将其与Weblogic 10.3和EJB3.0集成

-

elasticsearch-按百分比筛选

问题内容: 假设我要按第10到20个百分点内的某个字段过滤文档。我想知道是否可以通过一些简单的查询(例如)进行查询。 说我有这些文件: 我需要按(升序) 从前10位到第10位进行过滤,然后按降序对结果进行排序,然后进行分页(如第2页,第10页)每页的项目)。 想到的一种解决方案是: 获取文件总数。 将文档按排序,取对应的限制 写最终查询,像 但是缺点也很明显: 如果我们谈论的是亚秒级延迟,则似乎效

-

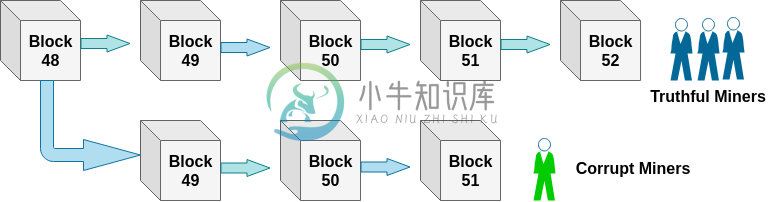

比特币防御攻击

比特币防御攻击比特币确实是最安全的加密货币。它在协议的多个级别提供安全性。它经常呈现持续复杂的攻击。在本节中,我们将了解在比特币系统中的一些可能的攻击类型。 Sybil攻击 Sybil攻击发生在点对点网络中。恶意攻击者希望对比特币网络进行此攻击。在这种情况下,网络中的节点同时运行多个身份并破坏信誉系统中的权限。其主要目的是在网络中获得大部分影响力,以在系统中执行非法行为。 Sybil攻击难以检测和预防,但以下措

-

比特币关键概念

比特币关键概念比特币需要注意四个关键概念,它们分别是: 非居间化 分散式 分散 不可信 非居间化 当您通过互联网向某人汇款时,需要像银行这样管理所有交易的第三方。但在比特币中,通过互联网直接与另一方进行交易。此交易发生在比特币网络中。该网络负责确认和验证双方之间是否存在真正的价值转移。这个概念叫做非居间化(Disintermediated)。 非居间化(Disintermediated)是移除中间人的行为。它是