《求职[话题]》专题

-

具有AlertDialog样式的对话框

具有AlertDialog样式的对话框在我的项目中,我需要使用自定义对话框,而不是AlertDialog。但我有两个问题与对话框风格: 宽度太小 我无法删除标题空间 所以,我需要 但是你可以得到: 呼叫代码: 布局XML: 如何解决这个问题?请帮帮忙。

-

没有按钮的Android对话框

我可以创建一个没有消极或积极按钮的对话框。这在特定行动后会摧毁它自己吗?

-

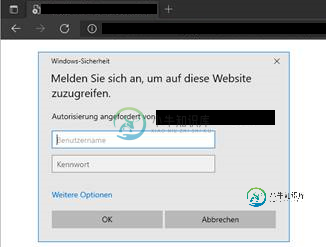

Keycloak Kerberos防止登录对话框

Keycloak Kerberos防止登录对话框我使用keycloak来管理基于Java的Web应用程序的身份验证。 我配置了一个Kerberos用户联合,该联合在内部网络中运行良好。 从网络外部访问Web应用程序,我会得到以下登录对话框,而不是转发到keycloak登录表单。 有趣的是,转发适用于Firefox,但不适用Edge、Chrome、IE。 如何阻止登录对话框并直接转发到keycloak-login-form? 编辑:例如,是否可以

-

提交表单后更新会话

审议本届会议: 这是一个在数据库中显示用户图像的图像,带有会话变量!然而,在我的网站中,我正在使用上传图像表单更改用户图片,用户图片正在更新,但旧图片将保留,直到我刷新页面…我希望避免刷新页面以解决此问题。。。。 请注意,我的目标是一个iframe,而不是重定向到我的操作。。。 这是我的上传表格,你可能不需要,但我会把它放在这里... 例如: 使现代化php示例 所以为了简单起见,我想在提交表单时

-

如何解除颤振对话框?

-

Python和Selenium-重用whatsapp Web会话

我想在Chromedriver上通过Python 3和Selenium重用whatsapp web会话。 为此,我需要获取现有会话的本地存储,并在再次打开whatsapp web之前将其设置为新的浏览器实例。 我在登录的会话中这样做: 使用driver.execute_script(),我获得了工作的本地存储数据。 我复制了全部内容(几行javascript代码),然后,当打开一个新的浏览器实例时

-

无法从WAS7创建MQ会话

WAS版本:-7.0.0.35(64位)OS-Redhat Enterprise Linux 5.8x86_64 WebSphere MQ:-7.5 注意:-MQ和WAS服务器安装在不同的机器上。传输类型TCP is用于MQ。 WAS配置:服务器级别的Classloader策略是::Single Class loading模式是::Classes首先用父类loader加载。 应用程序级别的Clas

-

一次Hibernate会话工厂创建

我的Hibernate查询SessionFactory sessionFactory=new Configuration(). confiure(). buildSessionFactory(); sess=sessionFactory.openSession()有问题;我在每个函数中都调用它,我如何避免它只创建一次sessionFactory

-

Springboot JWT OAuth2 AngularJS无状态会话

我正在尝试各种基于JavaSpring的安全实现,如下所示 1.JWT认证 用户访问 Springboot标识为受保护的资源,并将用户重定向到 /login 用户输入凭据和浏览器做一个POST /authenticate 服务器验证凭据并生成JWT令牌。设置为响应标头并重定向到/ 浏览器加载 /.AngularJS在响应标头中识别JWT令牌,并将其存储在本地存储中 所有后续调用都将在头中包含承载令

-

WebDriver:PhantomJSDriver和保存文件对话框

var link=Dr.FindElementByXPath(“//a[@href='setup.exe']”); link.click();

-

ABP公共结构 - 会话管理

2.2 ABP公共结构 - 会话管理 2.2.1 简介 ABP提供了 IAbpSession 接口获取当前用户以及租户信息,而不是使用ASP.NET的Session。IAbpSession也被集成且使用在ABP其他模块中,例如:设置管理,权限认证。 2.2.2 注入会话 IAbpSession通常是以属性注入的方式存在于需要它的类中,不需要获取会话信息的类中则不需要它。如果我们使用属性注入方式,我

-

DialogLayout 函数示引用对话框

定义 函数示引用对话框。 图片展示 代码演示 // 页面引用DialogLayout 注意DialogLayout的父级最好不要出现滚动条,以免定位不准确 import jimu from 'pile' const DialogLayout = jimu.Dialog.DialogLayout // 引入以后就可以在全局下调用这三种弹窗了 window.alertDialog({ msg

-

会话超时测试 (OTG-SESS-007)

综述 在这个阶段测试者检查应用程序在用户空闲一段时间后是否会自动登出,确保不可能重用相同的会话,并且没有敏感信息遗留在浏览器缓存中。 所有应用程序应该实现会话空闲超时机制。这种超时时间定义为会话在没有用户活动下维持激活状态的一段时间,即在上次最后收到的该会话ID的HTTP请求之后经过一段预设的时间后结束并销毁会话的机制。大多数情况下,最合适的超时时间应该在安全(更短的超时时间)和可用(较长的超时时

-

会话固定测试 (OTG-SESS-003)

综述 当应用程序在用户成功登陆之后不更新他们的会话cookie时候,那么有可能存在会话固定的漏洞,使得攻击者可以偷取用户会话(会话劫持)。 会话固定漏洞在下面情况下会发生: 应用程序在没有销毁已经存在的会话ID的情况下进行用户认证,因此可以继续使用该会话ID。 攻击者可以强制用户使用一个已知的会话ID,一旦用户通过验证,攻击者就可以访问这个已知的认证后的会话。 会话固定漏洞通常的利用过程是,攻击者

-

大话转岗PHP开发小结

前言 近期因公司内部转岗,开始参与PHP项目进行后端开发,一直都是强类型写的比较多,弱类型语言也有接触了一些,如:nodejs,python,做一些辅助服务,数据采集的事情,刚好内部有这个机会进行可以学以致用,加上之前对后端的理解和经验,很容易上手,这里记录下开发过程遇到的些问题解决方案和自己对PHP的理解,以及项目中的部分架构 当前已经进入PHP7的版本,做了很多的调整,尤其在性能上有很大的提升