Boundary 提供了一种访问主机和关键系统的安全方案,无需管理凭证或公开网络,由 HashiCorp 开源。

Boundary 旨在使用最小特权原则 (POLP, principle of least privilege) 授予对关键系统的访问权限,以解决组织或企业在用户需要安全访问应用程序和机器时遇到的挑战。

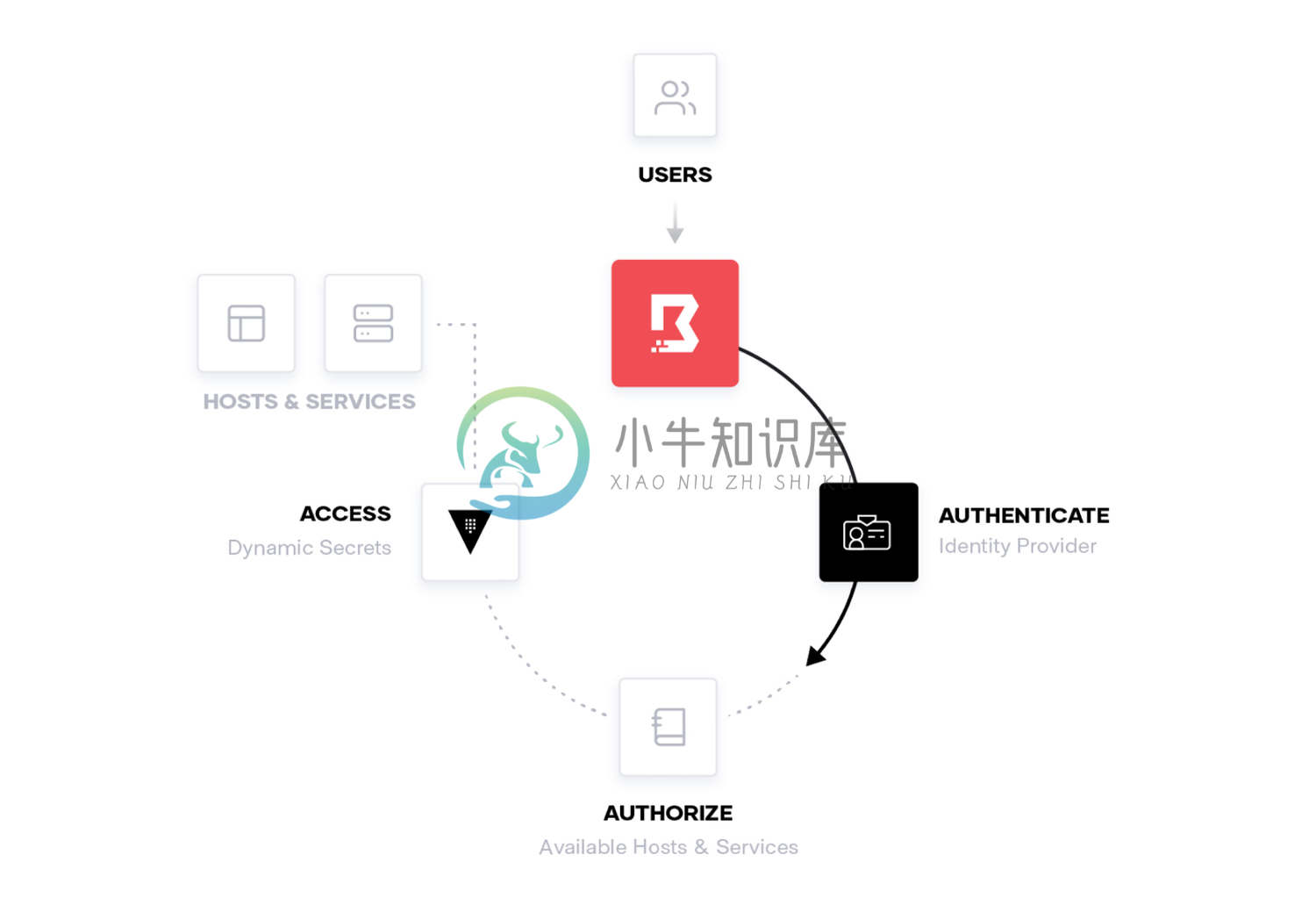

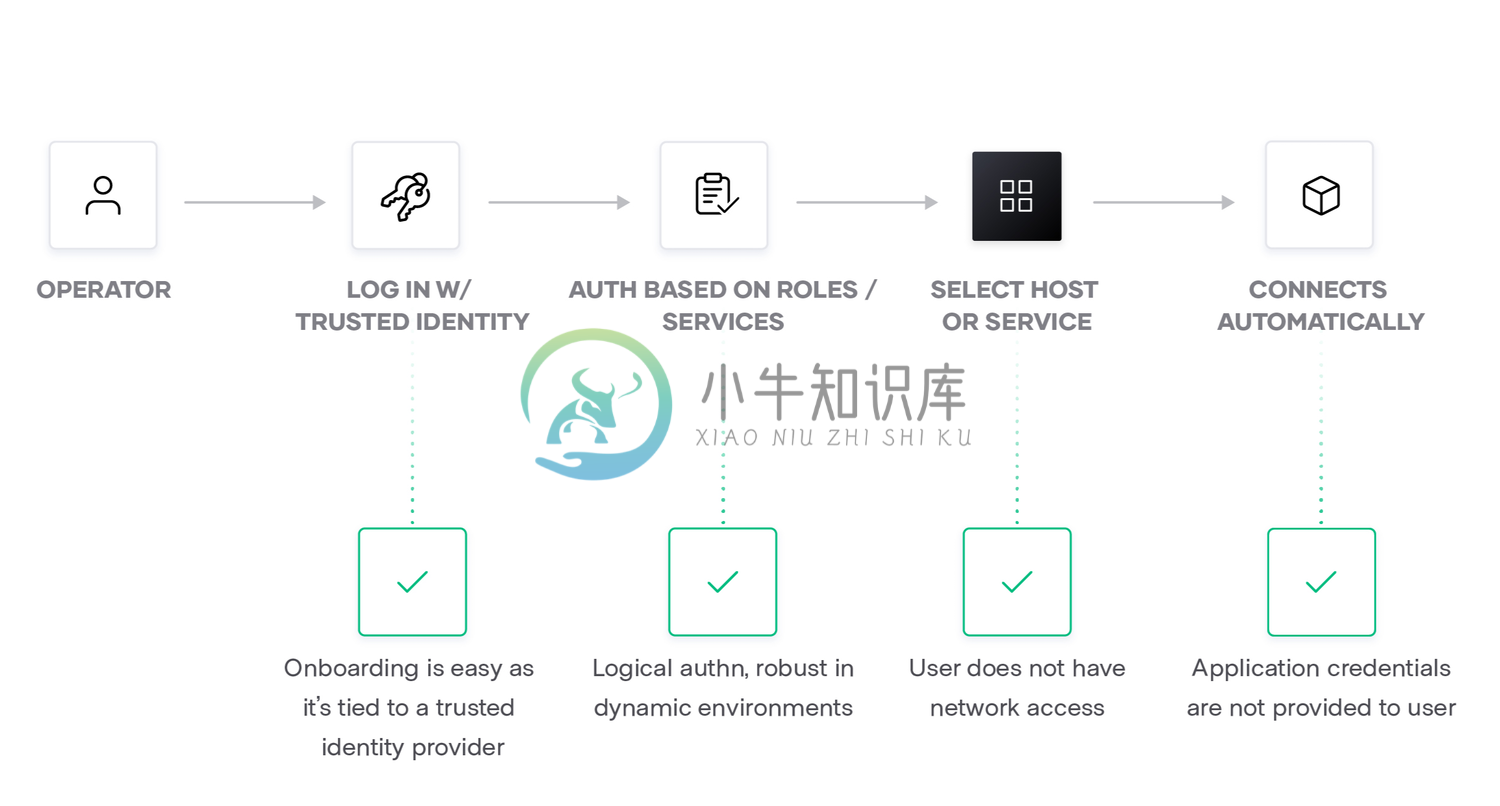

使用 Boundary,访问基于用户的可信身份而不是他们的网络位置而进行。用户连接到 Boundary 并进行身份验证,然后根据被分配的角色,他们可以连接到可用的主机、服务或云资源。

Boundary 对每个请求进行身份验证和授权,在应用层将用户与服务或主机进行映射。无需管理 VPN 凭据或 SSH 堡垒主机密钥,从而简化进入系统的手续,降低了凭据泄露的风险。

Boundary 提供了一种易于使用、与平台无关的方式,通过基于可信身份的单一工作流,可跨云、Kubernetes 或 Nomad 集群以及内部数据中心访问所有主机和服务。运维人员可以删除硬编码的凭据和防火墙规则,并使访问控制更加动态。

-

如果你需要post一个form-data到后台,使用multipart/form-data,需要使用boundary来格式化, 一般百度到的都是直接分开写入请求流里面,我这个先组织好字符串后直接写入流。 还有现在用application/x-www-form-urlencoded;charset=utf-8格式化的多。组织起来比较简单: apiInput.Body = $"CMD={cmd}&Ap

-

ads_name en; AcDbObjectId eId; AcDbEntity *pEntity; int rc = acdbEntLast(en); //获取数据库中任意一个实体 if (rc != RTNORM) { acutPrintf("the database has nothing./n", rc); return 2; }

-

目前有两篇学术中共有两篇论文以不同的形式提出了boundary loss,分别是论文1: Boundary Loss for Remote Sensing Imagery Semantic Segmentation 与论文2:Boundary loss for highly unbalanced segmentation 。 论文1所提出的boundary loss即最小化label边缘与pred

-

问题内容: 背景: 我正在为REST Web服务设计身份验证方案。这并不是“真正”需要安全的(它更多是一个个人项目),但我想使其与练习/学习经验一样安全。我不想使用SSL,因为我不想麻烦,而在大多数情况下,它不需要设置它。 要解决这个问题: S3和OAuth都依赖于对请求URL以及一些选定的标头进行签名。他们都没有在POST或PUT请求的请求主体上签名。这难道不容易受到中间人攻击,这种中间人攻击会

-

本文向大家介绍基于Python安装pyecharts所遇的问题及解决方法,包括了基于Python安装pyecharts所遇的问题及解决方法的使用技巧和注意事项,需要的朋友参考一下 最近学习到数据可视化内容,老师推荐安装pyecharts,于是pip install 了一下,结果...掉坑了,下面是我的跳坑经验,如果你有类似问题,希望对你有所帮助。 第一个坑: 这个不难理解,缺少pyecharts-

-

我想使用基本身份验证(用户名/密码)访问API,我已经做了下面提到的所有更改。但当我点击web服务URL时,我会弹出一个用于提供用户名/密码的窗口,而该窗口并不接受(验证)我的用户名/密码。我确信我输入了正确的用户名和密码。 web.xml: security-v2-spring.xml: tomcat-users.xml: 配置/local.properties: tomcat-users.xm

-

本文向大家介绍基于centos7 安装python3.6.4出错的解决方法,包括了基于centos7 安装python3.6.4出错的解决方法的使用技巧和注意事项,需要的朋友参考一下 错误:zipimport.ZipImportError: can't decompress data; zlib not available 解决方法:从错误信息分析,就是缺少了zlib的解压缩类库,安装即可. 执行

-

我正在测试Spring Security中的登录方法。我想获得200的地位,但来了401。

-

我有一个安全约束,它覆盖了我的web应用程序中的一些页面。身份验证是用JAAS和form进行的,它工作得很好。(我已经成功实现了我的LoginModule)。 但是,我需要通过servlet进行另一种身份验证。 但当浏览器试图获取受保护的页面时,app服务器会返回到登录页面。 我错过了什么?有可能在js重定向时会丢失会话cookie?或者,问题是否可能是我试图(通过重定向)从一个不受保护的资源访问

-

我试图用Spring安全性进行一些简单的回忆身份验证,但是当我尝试实现accesdcisionManager时,我发现了这个错误。这里的错误日志: 创建名称为“组织”Spring框架“安全过滤器链”的 Bean 时出错:在使用键 [0] 设置 Bean 属性“源列表”时,无法解析对 Bean “组织”Spring框架.web.默认安全过滤器链 #0“的引用;嵌套的异常是组织.springframe

-

下面的任务展示了如何使用Kubernetes标签来控制对一个服务的访问。 开始之前 在Kubernetes上遵循安装指南部署 Istio。 部署BookInfo 示例应用。 设置基于版本的应用路由,用户“jason”对reviews服务的访问会被指向 v2 版本,其他用户则会访问到 v3 版本。 istioctl create -f samples/bookinfo/kube/route-ru