《小红书校招》专题

-

什么是红外线传输?

本文向大家介绍什么是红外线传输?,包括了什么是红外线传输?的使用技巧和注意事项,需要的朋友参考一下 频率从300 GHz到400 THz(波长从1mm到770 nm)的电磁波称为红外(IR)波。IR使用视线传播。 红外光是一种传输通道,其特征必定与无线电频率的特征不同。红外光的基本特性是它不能穿透墙壁。这表示它可以轻松地将其包含在房间中。 红外通信的另一个优势是巨大的带宽可供使用,但尚未得到充分利

-

请介绍一下红黑树?

请介绍一下红黑树?本文向大家介绍请介绍一下红黑树?相关面试题,主要包含被问及请介绍一下红黑树?时的应答技巧和注意事项,需要的朋友参考一下 参考回答: 红黑树(Red Black Tree)是一种自平衡二叉查找树,是在计算机科学中用到的一种数据结构,典型的用途是实现关联数组。红黑树和AVL树类似,都是在进行插入和删除操作时通过特定操作保持二叉查找树的平衡,从而获得较高的查找性能。 它虽然是复杂的,但它的最坏情况运行时

-

Kibana健康状况为红色

我使用的是AWS ELK(amazon managed elastic),我的Kibana健康状态为红色,试图浏览到我得到的Kibana URL“Kibana服务器尚未就绪”。 我试图解决这个问题,但运气不好,我想这一切都始于我将ELK设置从1个具有1个实例的可用区更改为2个可用区,或者另一种选择是我在最后一天流式传输了大量数据。 作为修复问题试验的一部分,我返回了1个可用性区域,其中有1个实例,

-

使用Pyspark转换红移表

我试图在当前redshift表的顶部创建一个redshift表,我有一个执行以下步骤的脚本: 将redshift表按块加载到熊猫数据帧中以避免内存错误 在每个卡盘中,我处理数据并将CSV文件输出到S3 运行S3 Copy命令将文件移动到红移。 这种方法非常慢,因为在将数据加载到pandas dataframe时,它会保持红移查询。 为了加快进程,我认为可能需要 减少查询原始表的次数 我发现Data

-

JavaCV FFmpegFrameRecorder视频输出红色

下面是代码片段: 如果有人告诉我出了什么事,我将不胜感激。提前感谢您的帮助。

-

第三章 树 - 3.1 红黑树

二叉查找树 由于红黑树本质上就是一棵二叉查找树,所以在了解红黑树之前,咱们先来看下二叉查找树。 二叉查找树(Binary Search Tree),也称有序二叉树(ordered binary tree),排序二叉树(sorted binary tree),是指一棵空树或者具有下列性质的二叉树: 若任意结点的左子树不空,则左子树上所有结点的值均小于它的根结点的值; 若任意结点的右子树不空,则右子树

-

Android 微信抢红包外挂

Android 微信抢红包外挂是一个自动化抢微信红包的源码,很简单的方式实现(找关键字的View然后自动点击)。完全模拟人工操作,抢红包速度取决于手机的性能与网络,不涉及任何第三方软件接口。 当然原理很简单,过程很复杂,因为主要是用到AccessibilityService这个辅助服务,而网上关于这个用法也是很少讲解,都是靠自己一步一步研究出来。这份源码基本可以满足抢红包的功能,但仍需要进行一些逻辑优化。 效果预览:

-

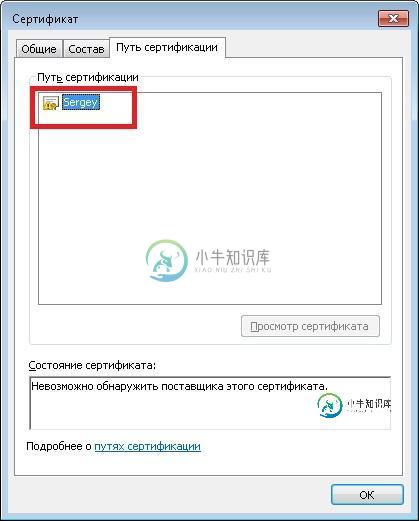

使用带有证书路径(证书链)的bouncycastle创建X.509证书

使用带有证书路径(证书链)的bouncycastle创建X.509证书伙计们!我正在尝试使用bouncycastle创建X.509证书,它应该由另一个证书签名并存储它的PEM base 64格式。 我已经有了自签名证书(公钥和私钥)。现在我要创建一个新的,并用现有的自签名证书签名。 验证无例外地通过了,这意味着从我的观点来看,它是由Cacert成功签署的: 然后将其解码到PEM base 64:

-

javascript - elementUI 校验输入格式 只能输入 ['10.163.199.172.8083','10.163.199.174.8083'],如何校验?

javascript - elementUI 校验输入格式 只能输入 ['10.163.199.172.8083','10.163.199.174.8083'],如何校验?如何 校验 input 只能输入 这个格式

-

ArrayList图书类

创建一个Book类,下面是这些方法的作用。我目前被困在如何添加关于删除作者的名字和电子邮件的方法。我不能上传UML映像,因为我是新来的,没有足够的代表点。 在构造函数中创建authors ArrayList的新实例。 实现方法addAuthor(Author Author)将给定的Author实例添加到本书中。 实现公共方法removeAuthorByName(String name),该方法使用

-

Java10 根证书

主要内容:JEP 319 : 根证书JEP 319 : 根证书 Cacerts 存储,在 Java 10 之前是一个空集。它需要包含一组证书,可用于在供应商的各种安全协议的证书链中建立信任。 OpenJDK 构建没有这样的证书,这就是 TLS 等关键安全组件在默认构建中不起作用的原因。 现在,由于 Oracle 已经使用 Oracle JAVA SE Root CA 程序开源了根证书,OpenJDK 构建现在可以拥有根证书,从而可以

-

参考书目

下面的大部分出版物都在本书中被引用,虽然很多引用只在致谢中出现。没有引用的出版物前面加的是点而不是编号。 给一个不稳定的因特网URL,我在把它们包含到本参考书目前很踌躇。最后,我觉得即使是一个你每次尝试都无效的URL,知道一个文档曾经在哪里也对在另一个URL找到它有帮助。 我写的东西 [1] Scott Meyers,《Effective C++: 50 Specific Ways to Impr

-

参考书籍

参考书籍 理解Unix进程 Unix编程艺术 Unix环境高级编程 Go Web编程 Go并发编程实战

-

数字证书

数字证书 数字证书用来证明某个公钥是谁的,并且内容是正确的。 对于非对称加密算法和数字签名来说,很重要的一点就是公钥的分发。一旦公钥被人替换(典型的如中间人攻击),则整个安全体系将被破坏掉。 怎么确保一个公钥确实是某个人的原始公钥? 这就需要数字证书机制。 顾名思义,数字证书就是像一个证书一样,证明信息和合法性。由证书认证机构(Certification Authority,CA)来签发,权威的

-

书写顺序

书写顺序 1. 不强制要求声明的书写顺序。 如果团队规范有要求,建议使用工具来自动化排序,比如 CSScomb,或者使用 @wangjeaf 开发的 ckstyle 推荐以声明的特性作为分组,不同分组间保留一个空行,例如: .dialog { /* 定位 */ margin: auto; position: absolute; top: 0; bottom: 0; righ