《金证股份》专题

-

配网验证

1. 配网验证 烧写完成后,为Kamino18 Dev3.0连接电源,用户会听到“系统启动中”的开机提示,稍后会听到配网提示。对开发者来说,需要下载Rokid手机APP进行配网,方式如下:

-

设备认证

1.1. 请求认证 1.1.1. 认证方式 1.1. 请求认证 1.1.1. 认证方式 不管是WebSocket方式还是HTTP方式,都是在http request header里面加上Authorization Header,格式是: authorization: key={key};device_type_id={device_type_id};device_id={device_id};se

-

设备认证

1. 设备认证 1.1.1. WebSocket方式 1.1.2. HTTP方式 1.1.1. WebSocket方式 AuthRequest 参数 类型 描述 默认值 key string 开放接口Key,在开放平台语音接入获取 无,必填 device_type_id string 设备类型ID 无,必填 device_id string 设备ID,开发者平台默认赠送10个sn,请选择任意一个

-

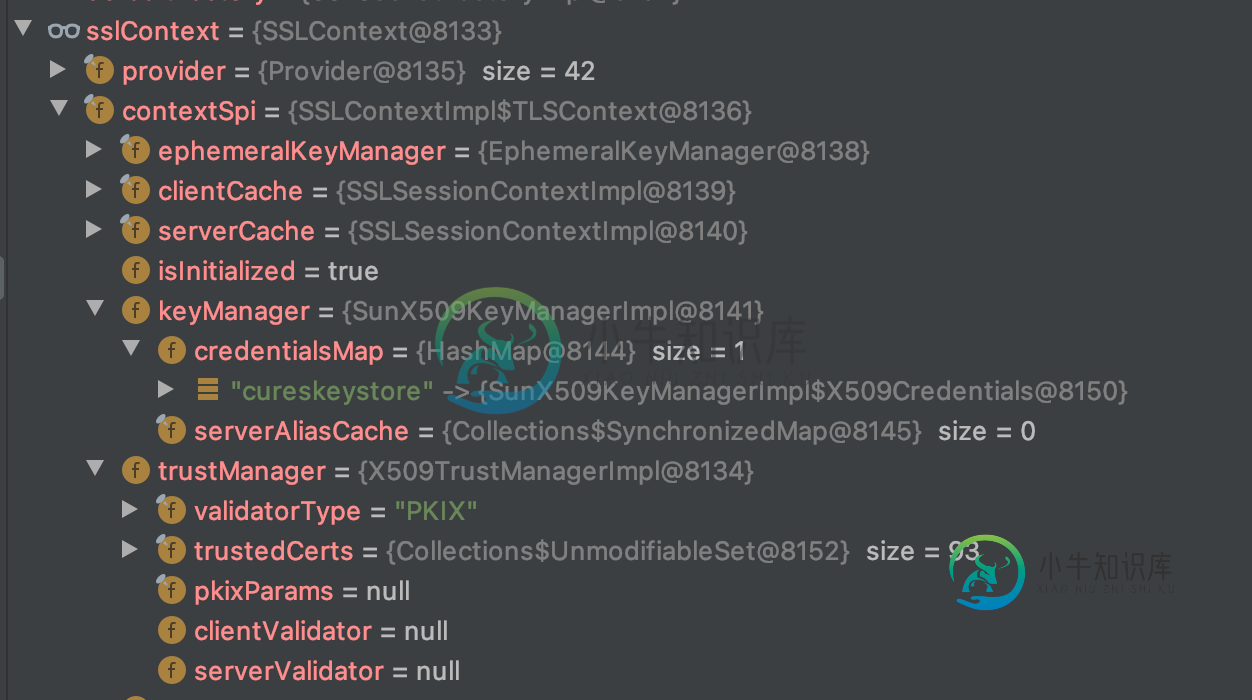

OkHttp客户端身份验证失败,无法在同一请求中验证服务器并发送客户端证书

OkHttp客户端身份验证失败,无法在同一请求中验证服务器并发送客户端证书编辑我可以将我的OkHttp客户端构建到它在客户端中同时包含客户端证书的位置。SSLContext。KeyManager和客户端中的受信任证书。SSLContext。信任管理器 但是,我的客户端仍然没有发送我的客户端证书(通过信任存储成功验证了服务器证书)。在ssl调试日志中获取它 <代码>密钥库。jks是用以下命令构建的 我还尝试使用客户端证书使用根证书和中间证书创建存储: 另一个可能的问题是C

-

Java ldap身份验证问题

问题内容: 我试图让我的自定义Java应用程序使用我们的Active Directory服务器进行身份验证,但由于某种原因我无法使其正常工作。谁能看到为什么呢?这是我的方法如下: 结果: 问题答案: 你尝试过这种方式吗? 也更换 与

-

Javamail NTLM身份验证失败

问题内容: 尝试使用JavaMail中的NTLM连接到Exchange服务器。我可以连接到SMTP,但不能连接到IMAP。我还可以使用相同的主机/用户名/密码通过OS X Mail.app应用程序进行身份验证,帐户类型=“ IMAP”,端口143,ssl = false,authentication = NTLM,域名=“。 连接代码: 输出: 我尝试通过http://www.oracle.com

-

Spring 3和NTLM身份验证

问题内容: 我正在使用Spring 3 Web应用程序,因为Spring 3不支持NTLM身份验证,可以与Spring安全性一起使用的其他替代方法有哪些?这样,当用户登录到Active Directory时就可以通过应用程序进行身份验证了吗? 目前,Kerberos解决方案不是一个选择,NTLM是唯一的选择。 任何帮助都是非常明显的。 谢谢 问题答案: 我已经做过一次了。在这里抓住它。它将需要在A

-

对Ajax.Request使用身份验证

问题内容: 我目前有一个Palm WebOS应用程序,该应用程序使用Ajax.Request通过基本身份验证连接到Web服务。要发送用户名和密码,我只需将其包含在url(即http:// username:password @ ip-address:port / )中即可,效果非常好,期望密码包含字母数字字符以外的任何字符(例如, ,最近有一个用户给我发送电子邮件,该用户的密码中包含“ @”和“&

-

Symfony API两步身份验证

我正在开发一个带有两步身份验证的Symfony API应用程序。第一步是带有用户名和密码的表单,第二步是带有SMS服务的OTP。在json_login成功之后,json_login身份验证器必须创建jwt。因为,我使用令牌而不是PHP会话。它是通过选项在security.yaml文件中配置的。 利用Symfony框架可以制作多种不同的身份验证器和防火墙。在第一步(json_login)中,对用户进

-

11.1 客户端身份验证

授权服务器为进行客户端身份验证的目的,为Web应用客户端创建客户端凭据。授权服务器被鼓励考虑比客户端密码更强的客户端身份验证手段。Web应用程序客户端必须确保客户端密码和其他客户端凭据的机密性。 授权不得向本地应用程序或基于用户代理的应用客户端颁发客户端密码或其他客户端凭据用于客户端验证目的。授权服务器可以颁发客户端密码或其他凭据给专门的设备上特定安装的本地应用程序客户端。 当客户端身份验证不可用

-

4.4 客户端身份验证

在向令牌端点发起请求时,机密客户端或其他被颁发客户端凭据的客户端必须如2.3节所述与授权服务器进行身份验证。客户端身份验证用于: 实施刷新令牌和授权码到它们被颁发给的客户端的绑定。当授权码在不安全通道上向重定向端点传输时,或者 当重定向URI没有被完全注册时,客户端身份验证是关键的。 通过禁用客户端或者改变其凭据从被入侵的客户端恢复,从而防止攻击者滥用被盗的刷新令牌。改变单套客户端凭据显然快于撤销

-

3.3 客户端身份验证

如果客户端类型是机密的,客户端和授权服务器建立适合于授权服务器的安全性要求的客户端身份验证方法。授权服务器可以接受符合其安全要求的任何形式的客户端身份验证。 机密客户端通常颁发(或建立)一组客户端凭据用于与授权服务器进行身份验证(例如,密码、公/私钥对)。授权服务器可以与公共客户端建立客户端身份验证方法。然而,授权服务器不能依靠公共客户端身份验证达到识别客户端的目的。 客户端在每次请求中不能使用一

-

OAuth授权与身份验证

OAuth术语已经困扰我很久了。OAuth授权是像一些人建议的那样,还是认证? 如果我错了,请纠正我,但我一直认为授权是允许某人访问某个资源的行为,而OAuth似乎没有任何实际允许用户访问给定资源的实现。OAuth实现所讨论的都是为用户提供一个令牌(签名的,有时是加密的)。然后,每次调用都会将该令牌传递到后端服务endpoint,在后端服务endpoint上检查该令牌的有效性,这也不是OAuth的

-

SQL Server 2012 身份验证(Authentication)

本文向大家介绍SQL Server 2012 身份验证(Authentication),包括了SQL Server 2012 身份验证(Authentication)的使用技巧和注意事项,需要的朋友参考一下 在保密你的服务器和数据,防备当前复杂的攻击,SQL Server有你需要的一切。但在你能有效使用这些安全功能前,你需要理解你面对的威胁和一些基本的安全概念。这篇文章提供了基础,因此你可以对SQ

-

ActiveMQ相互SSL身份验证

我正在尝试为相互身份验证设置ActiveMQ,以便客户端需要证书才能将消息传递给代理。我在代理上创建了一个密钥库和一个信任库,并导出了一个复制到客户端的证书。在客户端,我也做了同样的事情,尽管我使用的是NMS,所以我只使用导出的证书,我将其添加到代理的信任库中。我还将证书添加到另一个本地计算机可信根证书中。 代理的配置如下: ${activemq.base}/conf/login.config $