安全 - 网站的页面刷新很多次,总有几次偶发跳转恶意网站,找不到原因?

情况描述:

1,网站跑一直正常跑,现在也正常运行,今天发现一天SEO的权重掉为0。

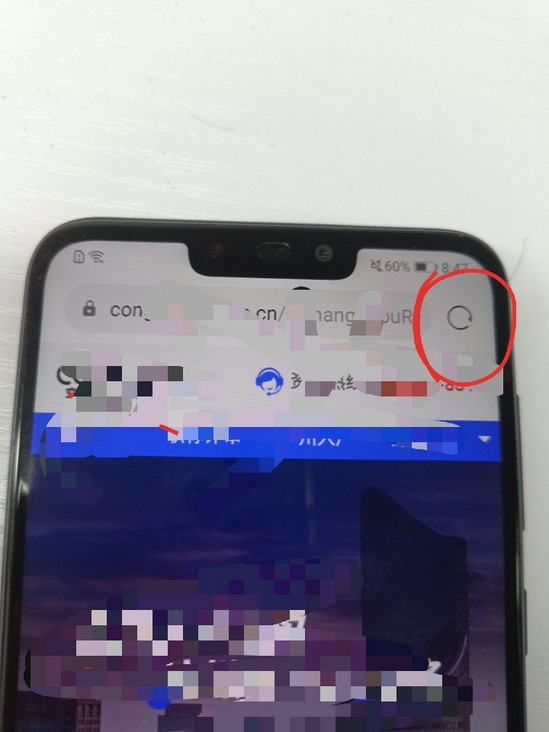

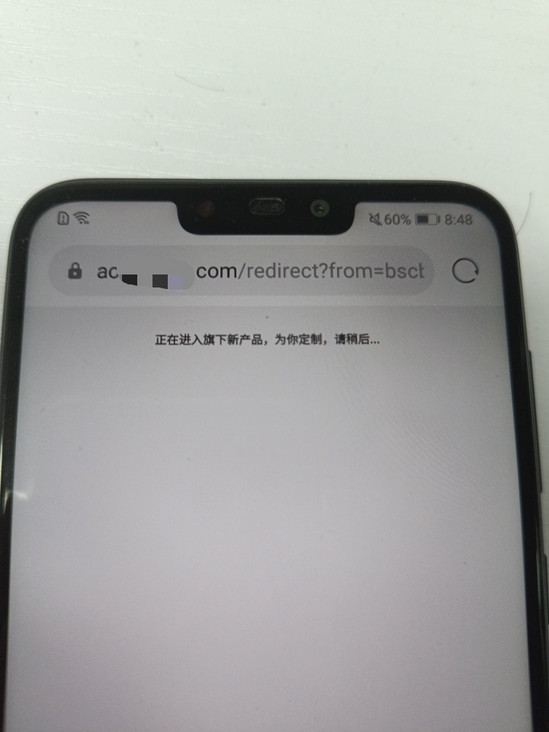

2,经过排查同一域名下的H5端在点击链接时会偶发跳到恶意网站(一直点刷新就会复现)。

3,PC端的就没有这个二次跳转的问题。

尝试过的方法

1,认为时某个公共的js库出了问题(包含恶意二次跳转),所以去查看了所有Network,查看源代码,搜索恶意域名代码等等,都找不到恶意跳转的域名信息。

2,排查了服务器的文件近期未被改动过。

希望:

1,有没有朋友遇到这类问题,希望可以给个排查的思路或者方向?

2,这个是不是Nuxt框架的漏洞一类的问题?

项目版本:

"dependencies": {

"@nuxtjs/axios": "^5.9.2",

"axios": "^0.19.2",

"cross-env": "^5.2.0",

"element-ui": "^2.4.11",

"koa": "^2.6.2",

"less-loader": "^5.0.0",

"nuxt": "^2.14.7",

"postcss-px2rem": "^0.3.0",

"vant": "^2.12.25"},

"devDependencies": {

"less": "^4.1.1",

"node-sass": "^4.14.1",

"nodemon": "^1.18.9",

"sass-loader": "^8.0.0",

"scss-loader": "0.0.1"}

可以有偿

共有5个答案

跳转就是通过 location和点击a标签的时候修改href属性.

我觉得可以看一下 a 标签上绑定的事件, 一个一个排除.

另外可以在页面最开始, 把 location改写一下, 记录看看有没有被修改.

再看看F12里面, 跳转到这个非法页面的触发来源点看看.

网站被劫持如何处理?1、网站域名被泛解析关闭域名的泛解析,进入了域名管理后台之后点击我们的域名找到带号的域名解析,删除掉就可以了。

2、黑客劫持对于备份文件,找到被修改的文件,清理木马程序即可(注意,请养成备份习惯,最少每个星期备份一次)这种情况下恶意代码植入也会被误认为是解析被劫持了,恶意代码无非就是获取到了你的网站文件的写入权限后篡改了一些文件实现的这种恶意跳转,将全站下载到本地通过第三方恶意代码扫描工具删除对应服务器目录上的可疑文件,完成后再重新上传覆盖原框架推荐个 Web 后门扫描排查工具——WebShellkiller

3、浏览器被劫持 这个通常情况下是浏览器自带的广告推广,特别是手机端非常的多,一般都直接卸载,重新安装一个浏览器。

4、运营商劫持这个劫持是最难以处理的,通常大家遇到的也是这种情况,如何处理这种情况就需要讲到HTTPS加密了,升级https即可

如果代码在本地运行,依然会出现这个问题,可以对比下代码库的前后版本。

直接搜索跳转结果的域名大概率是找不到的,因为篡改的内容会进行各种转码编码,不会原样在代码中出现。

这个之前遇到过,某个网站总是偶尔跳转一些第三方页面,刚开始以为是 dns 劫持之类的原因;后来把服务器代码同步下来,对比了一下前后版本,发现有 js 文件被篡改,新增了一段代码。

如果说局域网通过IP访问也能复现的话,我觉得那大概率是库有问题。

看是怎么搜索的,有可能域名跳转信息是经过编码后的,通过执行js得到的连接,不是直接写在代码里面。

- 把公共的库下载到本地,每次都从本地服务取,排除一下是不是公共的JS库被污染了,不是你们的域名被污染了。

- 把代码复制到其他电脑上,重新下载依赖,打包试试看还又没有一样的问题。

- 在设备上抓包,看看每次请求加载的数据接口是不是都是一样的。

会不会是dns劫持,nuxt这种框架,不会出现这种离谱bug的

-

在本章中,我们将研究如何保护Drupal站点。 本章为站点管理员指定安全配置建议,并警告管理员如何保护站点。 有许多贡献的模块可以帮助您进行安全配置,其中Security Review模块可以自动测试使您的站点不安全的错误。 您可以通过发送有关该问题的电子邮件直接向Drupal core, contrib或Drupal.org报告安全问题。 安全团队将在项目维护人员的帮助下帮助解决您的问题。 通过

-

当我的网站 https://jimmysong.io 没有开启 https 的时候,打开网站经常能看到各种莫名其妙的广告。实在受不了无耻的运营商劫持,如下图: 总是在我的网站页面上植入广告,尤其是在微信中打开我的网站链接然后选择在浏览器中打开的时候,最近总是植入广告,迫不得已我要开启https。 因为是用的是 Github Page,启用了自定义域名就无法再在Github中配置开启https,只能

-

接下来的步骤: 我已经使用代理启动了jeter,否则我不会记录任何东西,使用:C:\apache-jmetam-2.13\apache-jmetam-2.13\bin启动 局域网设置: 只使用代理服务器为您的局域网被选中,其他一切都在局域网设置中未被选中。 地址:localhost端口:8080 jeter网站的安全证书。

-

本文向大家介绍php防止网站被刷新的方法汇总,包括了php防止网站被刷新的方法汇总的使用技巧和注意事项,需要的朋友参考一下 本文实例讲述了php防止网站被刷新的方法。分享给大家供大家参考。具体方法如下: 对于像采用WP建设的站来说,频繁的刷新会导致数据库吃紧。下面附上一段代码,防止频繁的刷新造成的死机情况。 方法一,代码如下: 方法二,代码如下: 方法三,代码如下: 注意:代码有了,不过要应用到W

-

学习资源 入门教程 教你成为全栈工程师(Full Stack Developer):https://www.lcsays.com/bloglist/2 适合于初学者入门学习,内容涉及到前后端以及周边技术的方方面面,每部分内容虽讲的不深,但知识涉及范围比较广,看了之后可以知道自己要继续学些什么 HTML 30分钟入门教程:http://www.jb51.net/shouce/html/html.ht

-

本文向大家介绍Apache禁止域名恶意指向网站的方法,包括了Apache禁止域名恶意指向网站的方法的使用技巧和注意事项,需要的朋友参考一下 安装apache 后默认网站是可以通过ip访问的,所以可能会有些恶意的域名指向你的网站。 遇到这种情可以建一个默认的站点 (注意,要保证这个的站点在所有站点的最前面,可以通过ip直接访问此站)