未调用lambda授权程序

我已经实现了一个lambda授权器,并将其与API网关上的lambda代理集成进行了集成。

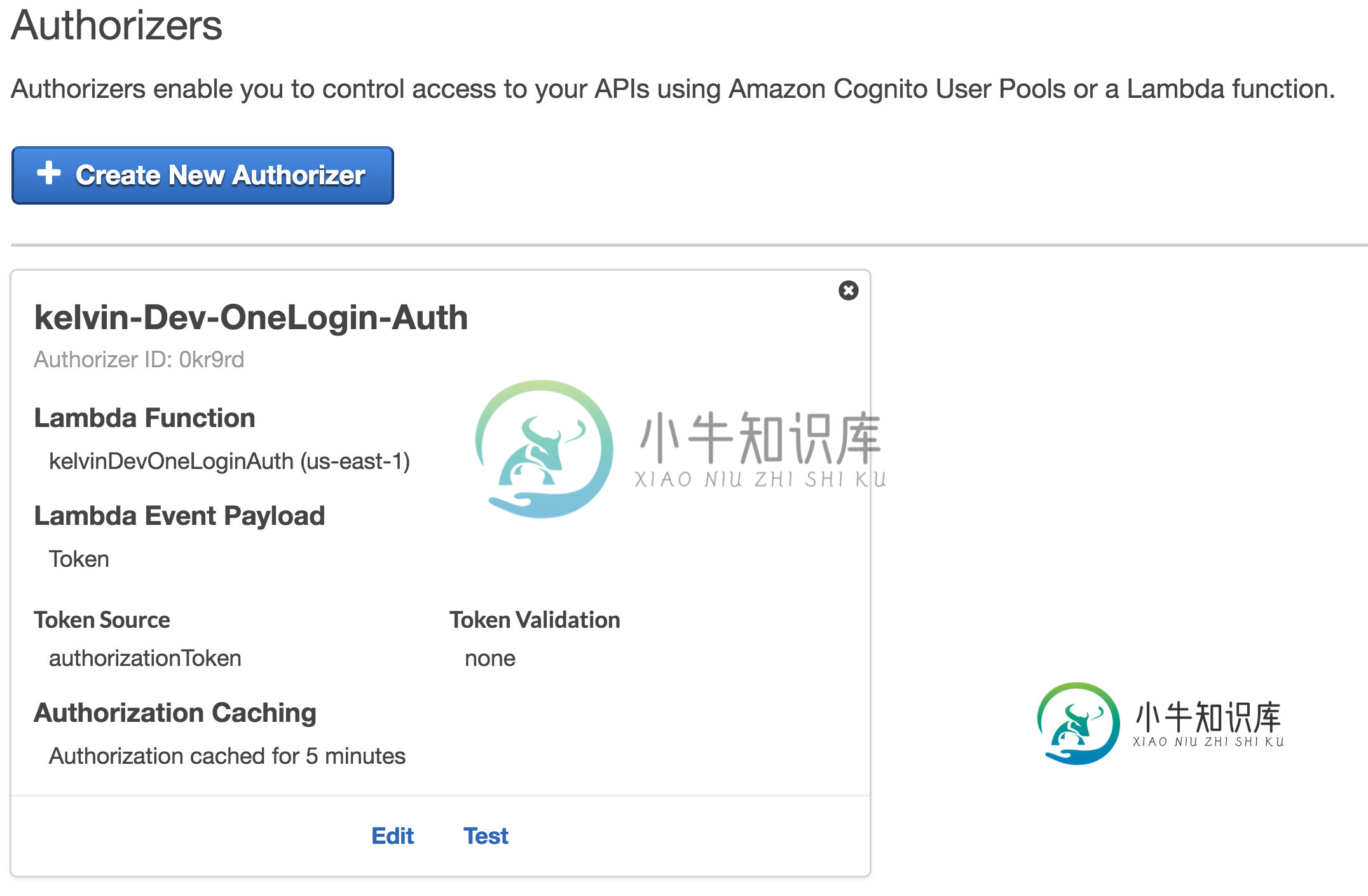

当我从API网关测试authorizer时,它工作得很好,但是当我试图从Postman调用第二个lambda上的endpoint时,请求似乎跳过了authorizer并直接命中第二个lambda。

共有1个答案

由于您的授权缓存了5分钟,因此它不会在每次调用API时调用授权程序。

-

我们正在使用AWS Lambda授权器和API网关来保护我们的下游API。 下面是我们基于Java的lambda授权程序的代码片段 我们需要401(“未经授权”)作为一个回应,有人能请帮助如何做这一点吗?我们有用Java编写的lambda授权器。

-

我得到了一个运行在Lambda中的graphql服务器,一切都运行得很好,我希望我的endpoint只能由经过身份验证的用户访问,我的身份验证提供者是cognito identity和cognito user pool以及Facebook。那么如何检查发送请求的用户是否经过身份验证呢?我是AWS的新手,所以,我的问题可能会让AWS专家感到困惑,但我的主要问题是“如何检查请求是否来自经过身份验证的用

-

我创建了一些Lambda函数,并使用SAM进行了部署。部署是成功的,但当试图到达endpoint时,我总是获得 即使我使用头发送正确的承载令牌。然后,如果我去Authorizer并运行测试,它会很好地通过并在CloudWatch中生成日志,但是当我从前端应用程序或REST客户端应用程序运行到endpoint的请求时,我会得到未经授权的消息,并且检查CloudWatch,就不会执行Authorize

-

首先,我对AWS很陌生。从非常基本的API网关+Lambda集成开始。下面是我的用例。 > 与API网关创建了一个Lambda代理集成请求,GET请求输出通过查询参数传递的2个数字的相加。现在,如果我访问这个API网关endpoint,我将获得所需的结果。 现在我已经创建了自定义授权器,它反过来是对另一个lambda的调用。因此请求将在到达API网关endpoint之前由授权者lambda验证。在

-

我有一个关于钥匙斗篷的问题。我有安装Keycloak独立,wildfly与Keycloak适配器,并希望访问我的服务在wildfly中部署的Rest点,这是由Keycloak保护的。没有keycloaksecurity的Rest运行良好。但是当我想访问安全endpoint时,我总是得到一个未经授权的响应。 我的客户机(JavaFX)获得访问令牌很好,如果我输入错误的凭据,我会得到一个未经授权的异常

-

我在帐户a中有一个lambda函数,试图从帐户B访问资源。创建了一个新的lambda角色,该角色具有基本执行功能,可以将日志上载到cloud watch。 以下是我在Python 3.7中的函数代码: 还修改了账户B中假定角色的信托政策,如文件中所述:https://aws.amazon.com/premiumsupport/knowledge-center/lambda-function-ass