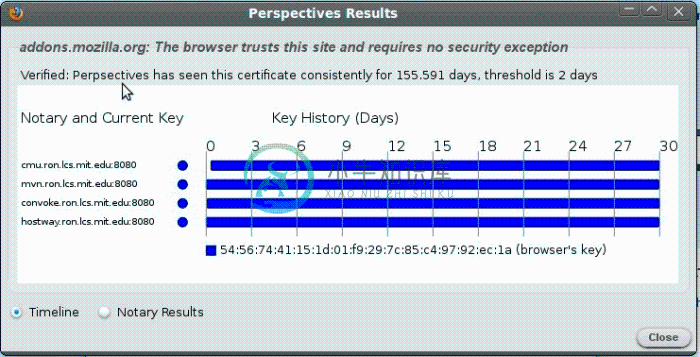

很多安全提倡者都多次向网友推荐Perspectives这个安全插件。目前针对 TLS/SSL 的“Man-in-the-Middle” 攻击逐渐增多(身份盗用),而这款插件正是为此设计的。虽然它还不是非常完美,但是也应该被列入必选名单中。

-

介绍 Perspectives即透视图的意思。通过透视图可以将你喜欢的Eclipse工作空间布局保存起来。 插件定义 [codesyntax lang="xml"] <?xml version="1.0" encoding="UTF-8"?> <?eclipse version="3.4"?> <plugin> <extension point="org.eclipse.ui.perspe

-

摘要 灰盒模糊已经成为最具可扩展性和实用性的软件测试方法。大多数灰盒模糊工具都是基于覆盖率的,因为代码覆盖率与bug覆盖率是紧密相关的。然而,由于大多数覆盖的代码可能不包含错误,盲目扩展代码覆盖的效率较低,特别是在角落的情况下。不像基于覆盖的fuzzer以一种无方向的方式扩展代码覆盖,有方向的fuzzer将大部分的时间预算花在到达特定的目标位置(例如,bug倾向区)而不会浪费资源去强调不相关的部分

-

上篇链接:翻译_第四章:《Explainable Recommendation: A Survey and New Perspectives》可解释推荐系统综述 5.Explainable Recommendation in Different Applications 可解释推荐方法的研究和应用跨越了许多不同的场景,如可解释的电子商务推荐、可解释的社交推荐、可解释的多媒体推荐等。 在本节

-

性格多面观(或译人格心理学)是我在大二上学期阅读的一本原版心理学读物,做以下摘抄和总结,希望能启发到你。 七个研究人格的角度-Seven perspectives (1) Dispositional People have relatively stable qualities that are displaced in different settings (2) Biolo

-

M. I. Jordan和T. M. Mitchell在Science上发表了一篇论文Machine learning: Trends,perspectives, and prospects,这篇论文对机器学习的基本概念,发展状况,应用,常见的学习算法做了介绍。对于刚入门来说,构建一个比较基本的机器学习的概念图。 在人工智能里,机器学习作为一种解决计算机视觉,语音识别,自然语言处理,机器控制等应用

-

After an afternoon I've finally got a basic understanding of python's __new__method. Although still do I feel sorrow for the scanty knowledge because the basic implementation is still C, which I even

-

平心而论,这本书的结构和语言都不够好,前面对体系类型的实例描述略显重复啰嗦, 容易让人迷失重点,中间的一章形式化模型和描述对一般的技术人员而言,恐怕非常费劲了(学过Z语言的例外)。但是,即是对于只在乎商业应用价值的人来说,这本书也是值得读的,虽然从参考文献上可以看出原著出版已经有好些年头了,可书中的软件体系介绍及设计方面的思考,都是发人深省的,最功利的人也能获益。从我们学校的情况来看,最好找工作的

-

版权声明:原创作品,允许转载,转载时请务必以超链接形式标明文章原始出版、作者信息和本声明。否则将追究法律责任。 http://blog.csdn.net/topmvp - topmvp Extreme Programming (XP) has been established as a significant departure from traditional software developm

-

介绍 Perspectives即透视图的意思。通过透视图可以将你喜欢的Eclipse工作空间布局保存起来。 插件定义 [codesyntax lang="xml"] <?xml version="1.0" encoding="UTF-8"?> <?eclipse version="3.4"?> <plugin> <extension point="org.eclipse.ui.pe

-

定向灰盒模糊技术的进展、挑战与展望 PUT program under test DSE directed symbolic execution 定向符号执行 Abstract 定向灰盒相对于普通灰盒测试更高效 定向灰盒适用于补丁测试,bug再现,特殊bug检测等场景 本文从更广泛的角度研究DGF,它不仅考虑了针对特定代码部分的位置导向类型,而且还考虑了旨在暴露异常程序行为的行为导向类型。通过分析

-

最近读了2018年发表在ACM Computing Snrveys上的一篇关于基于深度学习的推荐系统的比较全面的综述《Deep Learning based Recommender System: A Survey and New Perspectives》,这篇综述简要介绍了多种常用的深度学习技术及其在推荐领域的应用,每种深度学习模型对应多篇参考文献,一共200多篇文献,从每种深

-

我正在尝试从https://github.com/dmahapatro/grails-spring-security-rest-sample.gitRestSpring安全插件 我将grails升级到2.3.7,将spring security rest升级到1.3.4。一切都很顺利。 我正在使用postman测试其余的登录名。 网址:表单数据:用户名=用户,密码=密码 但是总是有返回错误代码40

-

比如针对linux环境或者针对wordpress 防止被黑 谢谢!

-

我无法根据用户登录获得任何自定义身份验证重定向。

-

我在elasticsearch插件中遇到了异常: java.security.AccessControlExcture:访问拒绝(org.elasticsearch.ThreadPersionorg.elasticsearch.ThreadPersion)java.security.AccessControlContext.check权限(AccessControlContext.java:472

-

这是我的代码,我想重定向到adminhome当且仅当角色ROLE_ADMIN和userhome如果角色ROLE_USER。 请帮助我实现此代码。 我正在使用netbean IDE,并有警告(如红色感叹号,通常显示为java代码)导入导入grails.plugins.springsecurity.安全 即使导入存在,我也没有得到它,有什么问题?

-

为了安装插件式存储引擎,plugin文件必须位于恰当的MySQL库目录下,而且发出INSTALL PLUGIN语句的用户必须具有SUPER权限。

-

本任务将演示将现有的证书和密钥添加到 Istio CA 中。 默认情况下,Istio CA 生成自签名 CA 证书和密钥,并使用它们签署工作负载证书。Istio CA 也可以使用我们指定的证书和密钥来签署工作负载证书。接下来我们将演示将证书和密钥插入 Istio CA 的示例。 开始之前 根据安装指南中的快速入门指南,在 Kubernetes 集群中安装 Istio。 在安装步骤的第四步应该启动身

-

我使用的是Grails 2.2.2,通过在BuildConfig中添加以下几行,我已经安装了spring-security-core-2.0-RC2。groovy文件: 插件安装成功,我已经使用s2快速入门脚本创建了安全域和控制器。 现在,我用以下代码更新了我的一个控制器: 但是,当我尝试运行该应用程序时,出现以下错误: |错误编译错误:启动失败:C:\workspace\SW开发\生产\MyGr