Google公司发布了一款称为“Skipfish”的自动Web安全扫描程序,以降低用户的在线安全威胁。

Google工程师迈克尔‧扎勒维斯基(Michal Zalewski)称,尽管Skipfish与Nikto和Nessus等其他开源扫描工具有相似的功能,但Skipfish还具备一些独特的优点。 Skipfish通过HTTP协议处理且占用较低的CPU资源,因此它的运行速度比较快。Skipfish每秒钟可以轻松处理2000个请求。

Skipfish采用先进的逻辑安全,这将有助于减小产生误报的可能性。Skipfish的这项技术类似于Google于2008年发布的另外一款安全工具——ratproxy。

-

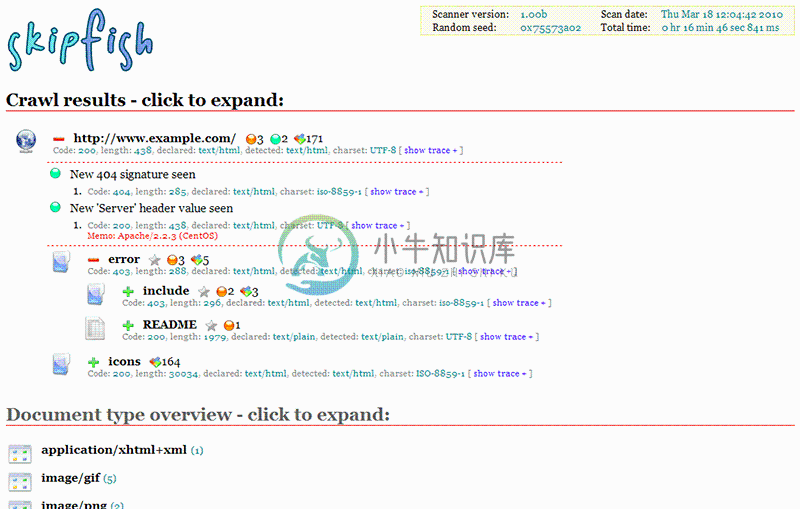

Skipfish是一款主动的Web应用程序安全侦察工具 它通过执行递归爬取和基于字典的探测来为目标站点准备交互式站点地图 最终的地图然后用来自许多活动(但希望是不中断的)安全检查的输出来注释 该工具生成的最终报告旨在作为专业Web应用程序安全评估的基础 优点 高速:纯C代码,高度优化的HTTP处理,最小的CPU占用空间 - 轻松实现响应目标的每秒2000个请求 易于使用:启发式支持各种古怪的Web

-

一、简介 Skipfish 是谷歌的一款安全扫描工具 项目地址在:http://code.google.com/p/skipfish/ GitHub:https://github.com/spinkham/skipfish 使用C语言编写,采用命令行模式,不支持代理模式,递归爬网 二、安装 目前只支持Linux 安装 Skipfish 安装 wget http://skipfish.googlec

-

Kali——WEB渗透(五) 学习web渗透过程中的心得体会以及知识点的整理,方便我自己查找,也希望可以和大家一起交流。 —— 扫描:Skipfish—— skipfish:是一款由谷歌开发的实验性的主动WEB安全评估工具,使用C语言编写,体量小但是功能齐全。特点是:递归爬站,基于字典的探测,速度较快(多路单线程,启发式自动内容探测),误报相对较低。 2.使用 (1).格式:skipfish [o

-

Kali——WEB渗透 学习web渗透过程中的心得体会以及知识点的整理,方便我自己查找,也希望可以和大家一起交流。 —— 扫描:Skipfish—— skipfish:是一款由谷歌开发的实验性的主动WEB安全评估工具,使用C语言编写,体量小但是功能齐全。特点是:递归爬站,基于字典的探测,速度较快(多路单线程,启发式自动内容探测),误报相对较低。 2.使用 (1).格式:skipfish [opti

-

skipfish 笔记 Pre Skipfish是一个积极的Web应用程序的安全性侦察工具。 它准备了一个互动为目标的网站的站点地图进行一个递归爬网和基于字典的探头。 然后,将得到的地图是带注释的与许多活性(但希望非破坏性的)安全检查的输出。 最终报告工具生成的是,作为一个专业的网络应用程序安全评估的基础。 Source https://github.com/spinkham/skipfish

-

https://zmap.io/ http://code.google.com/p/skipfish/wiki/SkipfishDoc#How_to_run_the_scanner?

-

描述: Web应用程序安全扫描程序。 skipfish是一种活动的Web应用程序安全侦察工具。 它通过执行递归爬网和基于字典的探针来为目标站点准备一个交互式站点地图。 然后,使用来自多个活动(但希望是非破坏性)安全检查的输出对结果映射进行注释。 该工具生成的最终报告旨在作为专业Web应用程序安全评估的基础。 选项摘要: 身份验证和访问选项: -A user:pass 使用指定的HTT

-

Skipfish是一款主动的Web应用程序安全侦察工具。它通过执行递归爬取和基于字典的探测来为目标站点准备交互式站点地图。该工具生成的最终报告旨在作为专业Web应用程序安全评估的基础。 主要特征: 高速:纯C代码,高度优化的HTTP处理,最小的CPU占用空间 - 通过响应式目标轻松实现每秒2000个请求。 用法: 参数-o 表示将扫描的内容存储到该参数后面的文件内,如果目录不存在系统则会创建目录,

-

Here are the articles in this section:跨站脚本跨站请求伪造

-

网络安全目前包括WAF策略。 WAF策略 WAF策略用于为Web应用提供集中式保护,使其免受常见攻击和漏洞的侵害。

-

攻击方式 主动攻击 包括篡改数据流或伪造数据流,这种攻击试图改变系统资源或影响系统运行。 被动攻击 对信息的保密性进行攻击,即通过窃听网络上传输的信息并加以分析从而获得有价值的情报,但它并不修改信息的内容。它的目标是获得正在传送的信息,其特点是偷听或监视信息的传递。被动攻击只对信息进行监听,不对其进行修改。被动攻击包括信息内容泄露和业务流分析2大类 病毒类型 文件型 感染可执行文件,包括EXE和C

-

当我的笔记本电脑仪表板上的二维码被我的Android中的Expo扫描仪扫描时,它会显示。 而当我打开错误日志文件时,它会显示。 我该怎么做?

-

一面 2023-10-18 自我介绍; 本硕阶段的密码学研究主要包括哪些方面? 常见的对称加密算法? AES如何分组?加解密流程?常见加密模式及安全隐患? AES-GCM模式如何运行? AES-CTR模式有什么安全隐患? 常见非对称加密算法? RSA算法选取公钥e时存在哪些限制?为什么通常选择e = 65537? 讲一下开发经历及对应项目情况? 项目使用到Spring Cloud的哪些组件? Ne

-

简介 开发环境支持编辑网络端口和防火墙策略,提供基本的安全设置。 设置网络端口和防火墙策略 安全组起着虚拟防火墙的作用,可控制开发环境实例的流量。在您启动实例时,将一个或多个安全组规则与该实例相关联。每个安全组规则,通过网络协议、端口和IP白名单,规定流入关联实例的网络流量。目前,只可以在创建开发环境时设置安全组规则,创建后不可改变。 对于每个规则,您可以指定以下内容: 协议:允许的协议。最常见的

-

本来我以为一面可能是专业面,但是其实是信息了解,最开始电脑出了一些故障,换成手机,所以面试前一定检查设备,hr打电话好慌张 面试时间七分钟左右 首先就是自我介绍,网上有很多模板,可以参考 对网络安全的认识,这个我真的没想到,有点慌张,就根据之前参加网安宣讲会的来说 一些常见的攻击手段,我很紧张当时,攻击手段和漏洞都说了 有没有参加过攻防比赛,这个我真的还没有参加,我就看了书,就如实说了 对攻防的认

-

我又来记录我这悲伤的面试 第一次跟我打电话的时候我没有接到,哭哭 然后三点半开始,是电话面试 首先,不可避免的自我介绍,就不多说了 你本科学的是网络工程,为什么选择这个专业,是因为调剂嘛 选了网络工程为什么不做网络通信相关的,而是转来做网络安全(人都傻了) 问我是在重庆上学,是重庆人嘛,为什么选择重庆上学 为什么之前在360实习,现在没有选择呢(我能说什么,360不给我提供岗位啊!) 在实习的