在Django中预防CSRF攻击的操作

CSRF全拼为Cross Site Request Forgery,译为跨站请求伪造。

CSRF指攻击者盗用了你的身份,以你的名义发送恶意请求。

( 包括:以你名义发送邮件,发消息,盗取你的账号,甚至于购买商品,虚拟货币转账…)

造成的问题:个人隐私泄露以及财产安全。

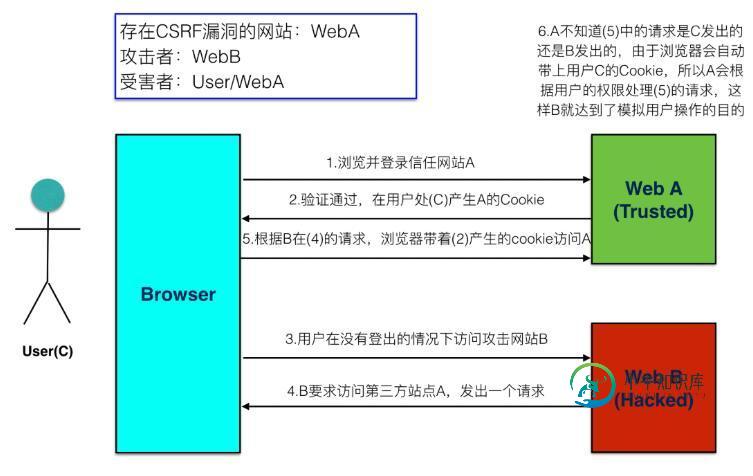

CSRF攻击示意图

客户端访问服务器时没有同服务器做安全验证

防止 CSRF 攻击

步骤:

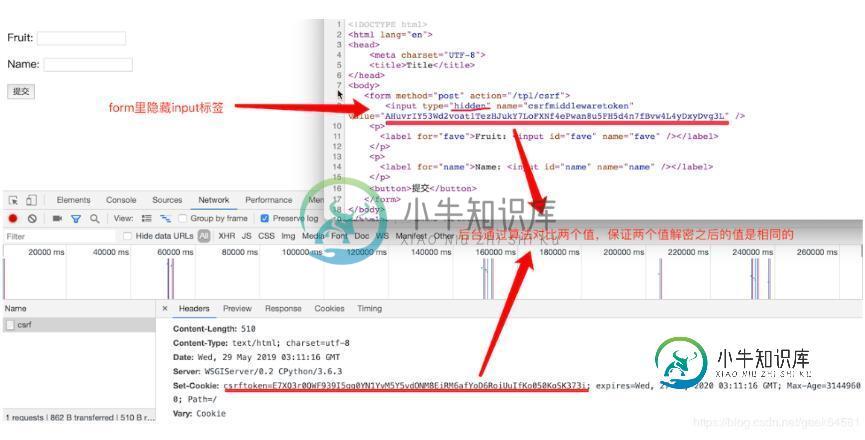

1. 在客户端向后端请求界面数据的时候,后端会往响应中的 cookie 中设置 csrf_token 的值

2. 在 Form 表单中添加一个隐藏的的字段,值也是 csrf_token

3. 在用户点击提交的时候,会带上这两个值向后台发起请求

4. 后端接受到请求,会做以下几件事件:

4.1 从 cookie中取出 csrf_token

4.2 从 表单数据中取出来隐藏的 csrf_token 的值

4.3 进行对比

5. 如果比较两个值(经过算法运算得出的结果)是一样,那么代表是正常的请求,如果没取到或者比较不一样,代表不是正常的请求,不执行下一步操作

CSRF_TOKEN的设置html" target="_blank">过程

创建视图类

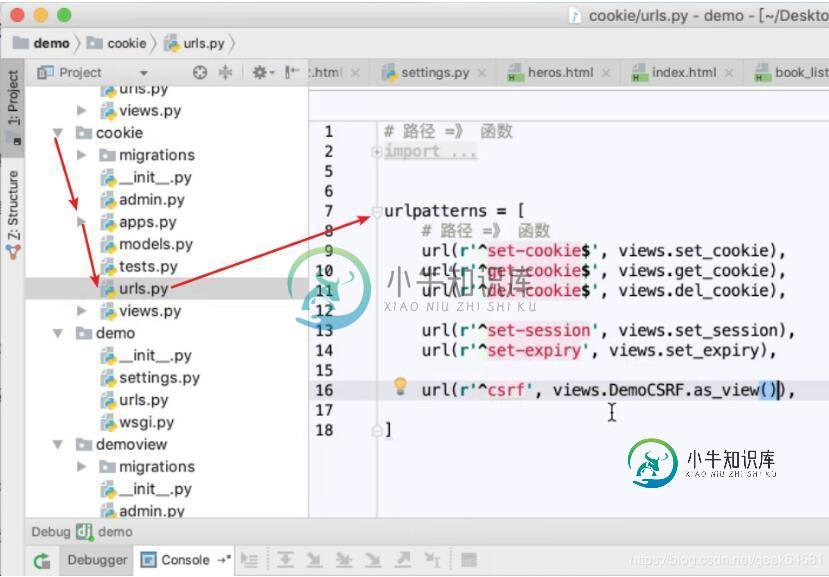

添加路由

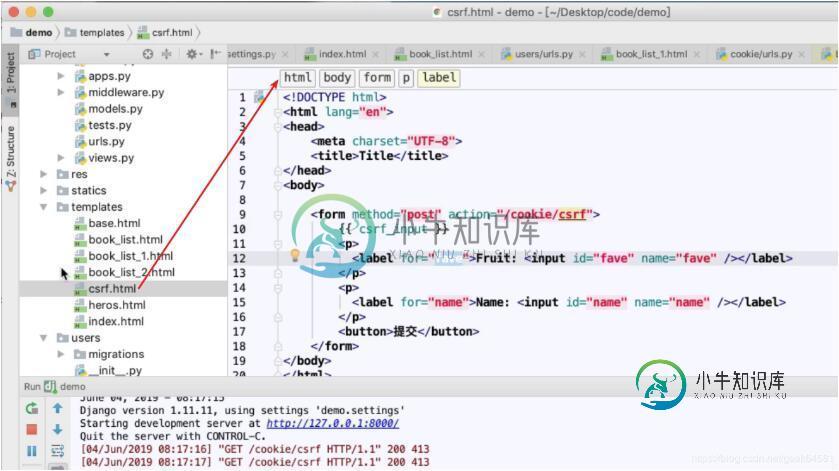

添加表单

在form里添加语句

<form method="post" action="/tpl/csrf">

{{ csrf_input }}

<p>

<label for="fave">Fruit: <input id="fave" name="fave" /></label>

</p>

<p>

<label for="name">Name: <input id="name" name="name" /></label>

</p>

<button>提交</button>

</form>

补充知识:Django实现url跳转(重定向)

编辑urls.py文件如下:

from django.urls import path, include

from django.views.generic import RedirectView

urlpatterns = [

path('polls/', include('polls.urls')),

path('', RedirectView.as_view(url='polls/')),

]

即表示将xxx.com跳转到xxx.com/polls/。

以上这篇在Django中预防CSRF攻击的操作就是小编分享给大家的全部内容了,希望能给大家一个参考,也希望大家多多支持小牛知识库。

-

什么是CSRF CSRF(Cross-site request forgery),中文名称:跨站请求伪造,也被称为:one click attack/session riding,缩写为:CSRF/XSRF。 那么CSRF到底能够干嘛呢?你可以这样简单的理解:攻击者可以盗用你的登陆信息,以你的身份模拟发送各种请求。攻击者只要借助少许的社会工程学的诡计,例如通过QQ等聊天软件发送的链接(有些还伪装成

-

本文向大家介绍csrf 攻击是怎样攻击的? 如何防御相关面试题,主要包含被问及csrf 攻击是怎样攻击的? 如何防御时的应答技巧和注意事项,需要的朋友参考一下 get, post, delete, 分开, 避免使用get修改数据 避免让第三方站点访问cookie 对referrer进行验证 token 阻止第三方请求 .

-

本文向大家介绍详解利用django中间件django.middleware.csrf.CsrfViewMiddleware防止csrf攻击,包括了详解利用django中间件django.middleware.csrf.CsrfViewMiddleware防止csrf攻击的使用技巧和注意事项,需要的朋友参考一下 一、在django后台处理 1、将django的setting中的加入django.co

-

我读过关于CSRF和不可预测的同步令牌模式是如何用来防止它的。我不太明白它是如何工作的。 让我们以这个场景为例: 用户使用以下表单登录到站点: 服务器还将令牌存储在会话中。发送请求时,它将表单数据中的令牌与会话中的令牌进行比较。 当黑客可以编写JavaScript代码时,如何防止CSRF: 发送GET请求到站点 接收包含请求表单的html文本。 在html文本中搜索CSRF令牌。 使用该令牌发出恶

-

本文向大家介绍csrf和xss的网络攻击及防范?相关面试题,主要包含被问及csrf和xss的网络攻击及防范?时的应答技巧和注意事项,需要的朋友参考一下 参考回答: CSRF:跨站请求伪造,可以理解为攻击者盗用了用户的身份,以用户的名义发送了恶意请求,比如用户登录了一个网站后,立刻在另一个tab页面访问量攻击者用来制造攻击的网站,这个网站要求访问刚刚登陆的网站,并发送了一个恶意请求,这时候CSRF就

-

问题内容: 我有一个网站,人们可以像这样投票: 这将对项目25进行投票。我只想让已注册的用户可以使用此功能,并且仅当他们想要这样做时才可以使用。现在我知道有人在网站上忙碌时,有人给他们这样的链接: 那么投票将成为他不希望这样做的地方。 我已经在OWASP网站上阅读了说明,但是我不太理解 这是CSRF的示例,如何防止这种情况发生?我能想到的最好的事情就是在链接中添加一些内容,例如哈希。但是,在所有链