《零洞》专题

-

正则表达式(regex)错误使用导致功能漏洞分析

本文向大家介绍正则表达式(regex)错误使用导致功能漏洞分析,包括了正则表达式(regex)错误使用导致功能漏洞分析的使用技巧和注意事项,需要的朋友参考一下 写在前面的话 正则表达式它的强大字符串匹配功能,导致目前在各种程序语言中,都非常流行!它被用来描述或者匹配一系列符合某个句法规则的字符串。很多刚刚使用正则表达式都是从听说这个,然后在要使用时候去网上搜索。 很少人一开始就系统去学习正则表达式

-

如何填写自动递增字段中的“漏洞”?

问题内容: 我已经阅读了一些有关此的文章,但没有一篇涵盖这个问题。 我想不可能,但是我还是要问。 我有一个超过50.000个寄存器的表。这是一张旧表,其中进行了各种插入/删除操作。 也就是说,大约有300个寄存器存在多个“漏洞”。即:…,1340,1341,1660,1661,1662,… 问题是。有没有简单/容易的方法来使新插入物填充这些“孔”? 问题答案: 您需要此功能的原因是什么?您的数据库

-

Oracle Database Server 'TNS Listener'远程数据投毒漏洞(CVE-2012-1675)的完美解决方法

本文向大家介绍Oracle Database Server 'TNS Listener'远程数据投毒漏洞(CVE-2012-1675)的完美解决方法,包括了Oracle Database Server 'TNS Listener'远程数据投毒漏洞(CVE-2012-1675)的完美解决方法的使用技巧和注意事项,需要的朋友参考一下 环境:Windows 2008 R2 + Oracle 10.2.0

-

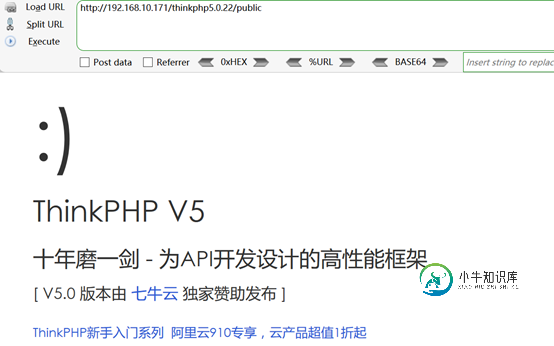

ThinkPHP 5.x远程命令执行漏洞复现

ThinkPHP 5.x远程命令执行漏洞复现本文向大家介绍ThinkPHP 5.x远程命令执行漏洞复现,包括了ThinkPHP 5.x远程命令执行漏洞复现的使用技巧和注意事项,需要的朋友参考一下 一、漏洞描述 2018年12月10日,ThinkPHP官方发布了安全更新,其中修复了ThinkPHP5框架的一个高危漏洞: https://blog.thinkphp.cn/869075 漏洞的原因是由于框架对控制器名没有进行足够的检测,导致在没

-

验证码的三个常见漏洞和修复方法

本文向大家介绍验证码的三个常见漏洞和修复方法,包括了验证码的三个常见漏洞和修复方法的使用技巧和注意事项,需要的朋友参考一下 把验证码存储在Cookie中 一般来说,我们会把验证码的值用Session存储起来,通过对比用户提交的验证码和Session中的验证码,就可以知道输入是否正确。由于Session会占用服务器资源,我曾经想过是否可以把验证码的值加密后存储在Cookie中。不过事实证明,这只是异

-

具有漏洞的组件

当应用程序中使用的库和框架等组件几乎总是以完全权限执行时,就会发生这种威胁。如果利用易受攻击的组件,则会使黑客的工作更容易导致严重的数据丢失或服务器接管。 让我们来了解这个漏洞的威胁代理,攻击向量,安全弱点,技术影响和业务影响。 威胁代理 - 使用自动化工具识别和利用的框架。 攻击者的方法 - 攻击者通过扫描或手动分析识别组件。 安全弱点 - 识别所使用的组件是否在应用程序的深处变得更加复杂。 如

-

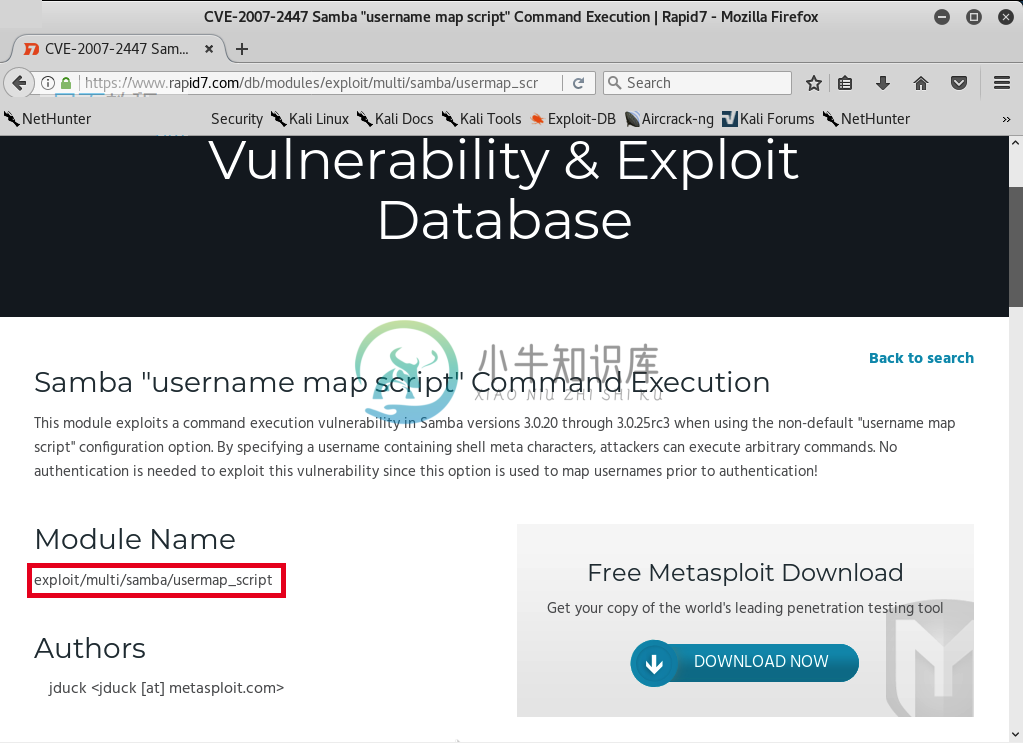

利用代码执行漏洞

利用代码执行漏洞在本节中,我们将更加深入地了解Metasploit,我们将看到如何使用它来利用某个服务中存在的漏洞。这是一个代码执行漏洞,可以让我们完全访问目标计算机。回到我们在Nmap中的结果,我们将做与以前一样的事情。复制服务名称,看看它是否有任何漏洞。现在我们查看端口139,它的Samba服务器版本为,就像上一节一样,在Google搜索Samba 3.X漏洞。我们将看到有很多结果,但主要是关于Rapid7方

-

Log4j 1:如何在不将版本更新为2.15的情况下缓解Log4j中的漏洞。0

我使用的是log4j1.2。16.我将其用于maven selenium testng java项目。我正在寻找一个不升级log4j版本的解决方案。

-

检测gradle可传递依赖项中存在的Apache Log4j漏洞

log4j中最近存在一个漏洞https://nvd.nist.gov/vuln/detail/CVE-2021-44228其临界值为10 如何检查gradle中是否存在Log4j易受攻击的版本,以便列出所有依赖项,包括可传递依赖项?

-

log4j漏洞检查:如何快速检测是否使用log4j,在mavevn/在图像中?"mvn依赖:树"没有给出一个完整的画面

好吧,我的问题是: 如何输出服务/应用程序的完整依赖树,并找出是否在角落的某个地方使用log4j?考虑到不允许您遍历到底部的底部。检查这个:当我在我的pom.xml上执行时,它会给出这样的内容: 现在我明白了,和是用来替换和(但是直到5分钟前我发现它很混乱),所以它们不是未扩展的。但是,如果某些依赖项的pom使用log4j,我不做任何事情就安全了吗?例如,当我检查在https://search.m

-

用洞绘制路径(android)

下面的问题有人给我提示吗? 我想画一个填充的路径(画布),其中有一个洞。在SVG中,路径定义如下:

-

Android画布-画一个洞

Android画布-画一个洞有没有可能用画布在Android中实现下面的图片? 我想有一个洞,而不仅仅是在黄色的红色层上有一个圈。我在-method中使用以下代码进行了尝试(但失败了): 但是当我使用这段代码时,它在两个位图上都开了一个洞。最后,这个应用程序应该是一个带有球、洞和其他东西的迷宫。当球掉进洞里时,它应该出现在红色位图下。有可能实现这一点吗? 答: 如果有人也有同样的问题:使用View而不是SurfaceView

-

如何修复package.json中未列出的package.json中有漏洞的npm包?

提前多谢。

-

使用具有测试依赖性漏洞的工件是否安全?

我正在尝试使用mvnrepository上的工件 https://mvnrepository.com/artifact/org.apache.commons/commons-collections4/4.4 正如你所看到的[测试依赖],JUnit 4.12有一个漏洞,并有红色警告标志。 我已经通过Gradle下载了这个工件,并检查了外部库。我找到了那个绒球。commons-collections4

-

JRE 1.7漏洞

问题内容: 今天,我们的企业架构师提到在JRE 1.7中发现了一个最近的漏洞。我发现了一篇文章JRE 1.7漏洞,建议禁用Java 。 我正在工作中运行JDK 1.5和1.6(就像许多组织一样,我们不是最新的技术),所以那里没有问题。 在家里,我正在使用Java SE 7u6进行开发。我正在与Spring Security的Grails一起玩,试图继续学习。 我已经在家庭开发机器上的所有浏览器中都