I2P 是一个在匿名网络环境下进行安全数据传输的框架,数据在传输的过程中经过了多层次的加密。

I2P 是一个免费和开源的项目,致力于建立一个匿名的网络,以便大家可以匿名的进行诸如IRC聊天,共享文件,发送电子邮件,http下载,bt下载等传统网络应用。

开源协议地址:https://github.com/i2p/i2p.i2p/blob/master/LICENSE.txt

-

说明 这个文件的笔记中,由于代码过长,但是有不能不加,可以直接看下边的详细笔记 sourcecode package net.i2p.kademlia; /* * free (adj.): unencumbered; not under the control of others * Written by jrandom in 2003 and released into the public

-

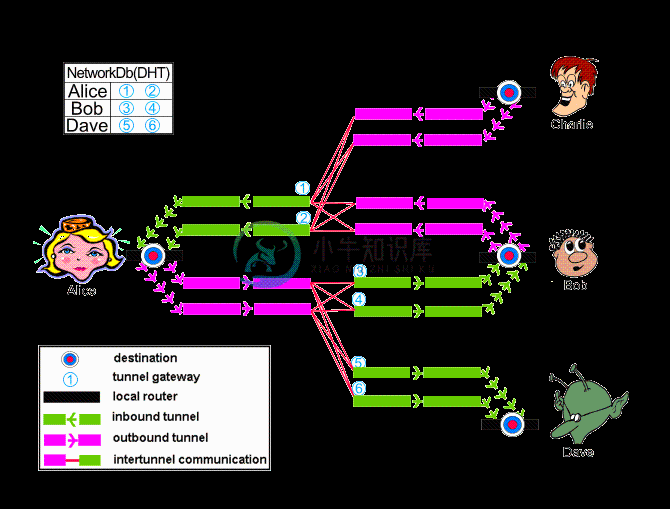

Tor(the onion router)是部署最多的匿名通信系统,提供在线匿名和隐私保护,而隐形互联网 I2P(invisible Internet project)允许应用程序通过使用大蒜路由,以匿名和安全方式相互发送消息。 Tor与I2P使用术语与一些关键区别: Tor匿名网络 I2P匿名网络 基于电路的低延迟覆盖网络 基于分组的高延迟重叠网络 允许匿名访问分别实施和操作外部互联网服务 试图

-

I帧、P帧、B帧 简单地说,I帧是关键帧,属于帧内压缩。就是和AVI的压缩是一样的。P是向前搜索的意思。B是双向搜索。他们都是基于I帧来压缩数据。 I帧表示关键帧,你可以理解为这一帧画面的完整保留;解码时只需要本帧数据就可以完成(因为包含完整画面) P帧表示的是这一帧跟之前的一个关键帧(或P帧)的差别,解码时需要用之前缓存的画面叠加上本帧定义的差别,生成最终画面。(也就是差别帧,P帧没有完整画面数

-

在学习c语言指针的过程中,看到这样一段代码: #include <stdio.h> /* 函数声明 */ double getAverage(int *arr, int size); int main () { /* 带有 5 个元素的整型数组 */ int balance[5] = {1000, 2, 3, 17, 50}; double avg; /* 传

-

视频流中的I,P,B帧介绍 首先我们需要理解,每一个帧都代表着一个静止的图像。在我们实际传输视频流中,我们会想尽办法,通过各种算法来减少数据的容量,这里最为常见的为IPB(Intra coded frames, Predicted pictures, and Bi-directional predictive pictures)。 首先我们分别对IPB进行了解 接下来我们按从I–>P–>B的结构分

-

在视频压缩编码中,会将每一帧编码成I帧、P帧或者B帧. I帧 I帧又称帧内编码帧,是一种自带全部信息的独立帧,无需参考其他图像便可独立进行解码,即全部为帧内编码。可以简单理解为一张静态画面。视频序列中的第一个帧始终都是I帧,因为它是关键帧。如果传输过程中I真丢失,画面最直接的影响就是会卡顿,因为后面的帧都无法正确解码,只能等待下一个GOP。 IDR帧 即时解码刷新,其实就是I帧,不过他是第一个I帧

-

对视频50p,50i 还有25p,25i区别的粗劣解释 首先跟你解释p和i的概念,p是逐行扫描模式,i是隔行扫描模式。 帧速率有以下几种: 60帧/秒(实际为59.94帧/秒,为方便起见,记为60帧/秒) 50帧/秒、 30帧/秒(实际为29.97帧/秒,记为30帧/秒) 25帧/秒、 24帧/秒(实际为23.98帧/秒,记为24帧/秒) 60和30是NTSC制的标准,50和25是PAL制的标

-

I、p、b 帧 I帧:帧内编码帧 :尽可能去除图像空间冗余信息来压缩传输数据量的帧内编码图像;P帧:前向预测编码帧: 通过充分将低于图像序列中前面已编码帧的时间冗余信息来压缩传输数据量的编码图像,也叫预测帧; B帧:双向预测内插编码帧 既考虑与源图像序列前面已编码帧,也顾及源图像序列后面已编码帧之间的时间冗余信息来压缩传输数据量的编码图像,也叫双向预测帧;一般地,I帧压缩效率最低,P帧较高,B帧最

-

假设一个模型:你控制一个人让他以pid控制的方式走100步然后停下。 (1)P比例控制,就是让他走100步,他按照一定的步伐走到九十几步(如98)或一百多几步(如102)就停下了。这就是P的作用。 说明:仅有比例控制时系统输出存在稳态误差。在比例P控制中,输出与输入误差信号成比例关系。 (2)PI积分控制,就是他按照一定步伐走到98时接着走,走到102然后回头接着走,就这样在100步附近来回晃几次

-

转自C语言*p、p以及&p的区别 前言: 先要理解地址和数据,你可以想象有很多盒子,每个盒子有对应的号码,那个号码叫做“地址”,而盒子里放的东西叫做“数据”。 上面就段理解了,*p和p的区别就不难解释了。 p是指针变量,用来存放地址,你可以认为是上面所说的盒子的号码,“ * ”是解引用操作符,你可以把它理解成打开盒子,p就是打开p号盒子,取出里面的数据。 简单来说,你记住,p存放的是地址,而p是让

-

jdk-6u2-windows-i586-p.exe 下载地址(JAVA环境) http://kuai.xunlei.com/d/ZHRCUSFDRGOB?p=05633

-

被腾讯云挂了以后迅速被捞 腾讯安全初试 自我介绍 介绍项目 介绍数据从哪里来的 数据传输的协议。 介绍地面站自己开发的部分,开屏幕共享 sqlite的模式 stl的vector怎么查找并删除 设计模式懂不懂,单例 对称加密和非对称解密,p加密 视频传输时加密的么,有没有抓包看过数据时什么样的 https懂不懂 ssl 还有么 点下url 浏览器和服务器之间发生了什么 #腾讯面试##腾讯面经#

-

phpGrace 框架部署到非项目目录 将 phpGrace 框架部署到非项目目录可以使得系统更安全,也可以实现多个项目公用一套框架的目的。步骤如下: 1、将 phpGrace 文件夹放到非项目目录,如 : D:\phpGrace 2、改写入口文件,类似以下代码: <?php include 'D:\phpGrace\phpGrace.php'; 改变app目录名称 将 app 核心目录名改写也可

-

腾讯一面(9.10) 开始项目方面的介绍,介绍一个项目难点,问了分布式锁的实现过程,redis数据结构选型。 关注功能如果是大v怎么办? 签到功能,如果按照年月来存,做统计的话要读12个bitmap,是不是比较慢?怎么优化? 那如果用户连续签到了好几年怎么办?(30min) 算法题在本地idea写 层序遍历 10min写完 排序链表20min 刚刚开始用交换排序的方式,写完问时间复杂度,以及有没有

-

之前已经面了腾讯QQ后台到二面,然后挂了 现在是被腾讯安全捞了,然后他们是搞rust数据库方向的。 时长1h,面完半小时后通知一面已过。 面试内容: * 自我介绍 * 重点介绍了我的一个网络库项目 * 描述一下IO多路复用 * 描述一下多路复用怎么和协程配合的 * io_uring和epoll之间的区别(因为我前面对协程和epoll的配合使用回答的时候说了io_uring) * 谈到高性能MPSC

-

我曾经以为互联网安全总是处在社会和法律控制的范围里,但是在学习 TLS 的 过程中才意识到真实的互联网四处漏洞简直就是是一个Sin City。而TLS相关知 识就像美女包包里的避孕套和枪一样——我们希望永远也用不上,但是当不得不用 的时候,我们希望在手边。 加密技术 TLS 依赖两种加密技术: 对称加密(symmetric encryption) 非对称加密(asymmetric encrypti

-

问题内容: 我正在寻找应添加到Node / Express应用程序中的模块,以解决下面列出的常规安全问题: 注入漏洞(JavaScript,SQL,Mongo,HTML) 会话固定和劫持 跨站点漏洞(脚本,伪造请求) 批量分配 在此插入相关问题 谢谢你的帮助! ---------- 我发现了一些资源: 精彩演讲(11/2012):http ://lanyrd.com/2012/asfws/sxzb