MISP(核心软件) - 开源威胁情报和共享平台(以前称为恶意软件信息共享平台)

MISP是一种开源软件解决方案,用于收集,存储,分发和共享有关网络安全事件分析和恶意软件分析的网络安全指标和威胁。 MISP由事件分析师,安全和ICT专业人员或恶意软件逆转器设计,以支持他们的日常运营,以有效地共享结构化信息。

MISP的目标是促进安全社区和国外的结构化信息共享。 MISP提供支持信息交换的功能,但也提供网络入侵检测系统(NIDS),LIDS以及日志分析工具SIEM对所述信息的消费。

交换信息可以更快地检测到目标攻击并提高检测率,同时减少误报。 我们还避免扭转类似的恶意软件,因为我们非常清楚其他团队或组织已经分析了特定的恶意软件。

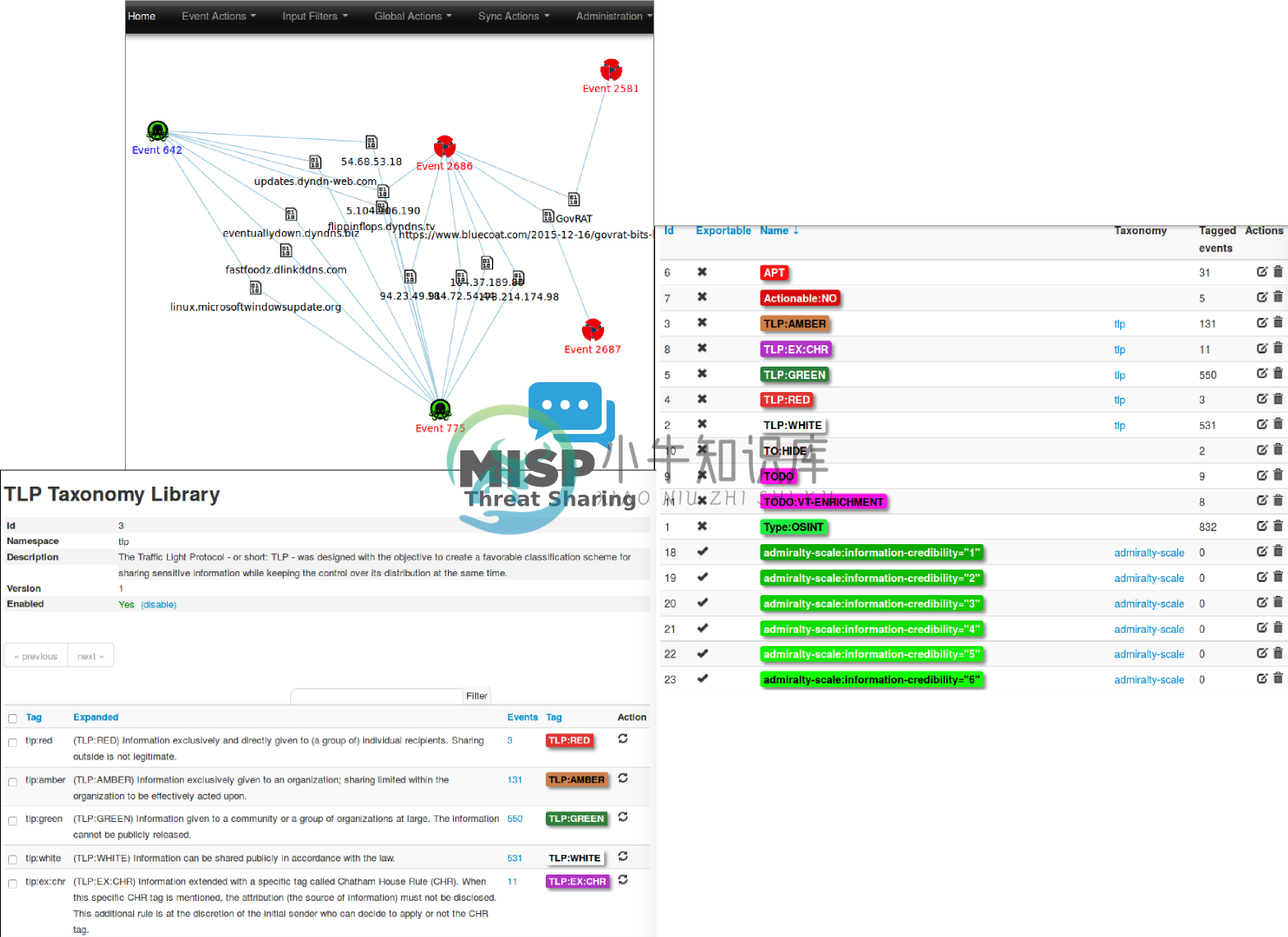

MISP 一个事件编码示例

MISP 意软件信息共享平台和威胁共享平台的核心功能包括:

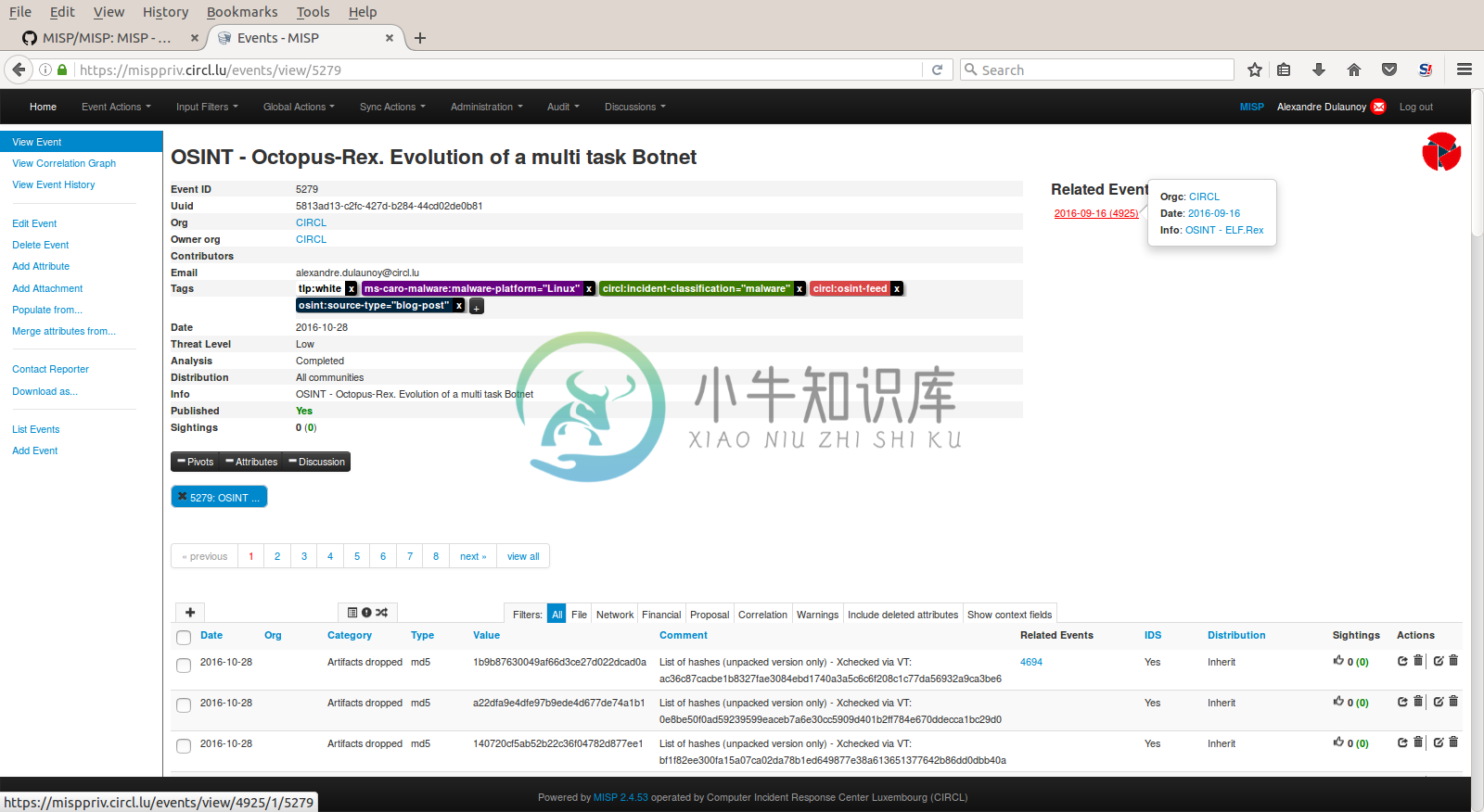

- 高效的IOC和指标数据库,允许存储有关恶意软件样本,事件,攻击者和情报的技术和非技术信息。

- 自动关联查找来自恶意软件,攻击活动或分析的属性和指标之间的关系。相关引擎包括属性之间的相关性和更高级的相关性,例如模糊散列相关(例如ssdeep)或CIDR块匹配。也可以启用相关性或按属性禁用事件。

- 灵活的数据模型,可以表达复杂对象并将其链接在一起,以表达威胁情报,事件或连接元素。

- 内置共享功能,可使用不同的分发模型简化数据共享。 MISP可以自动同步不同MISP实例之间的事件和属性。高级过滤功能可用于满足每个组织的共享策略,包括灵活的共享组容量和属性级别分配机制。

- 直观的用户界面,供最终用户创建,更新和协作处理事件和属性/指标。一个图形界面,可以在事件及其相关性之间无缝导航。用于创建和查看对象与属性之间关系的事件图功能。高级过滤功能和警告列表,可帮助分析人员提供事件和属性,并限制误报风险。

- 以结构化格式存储数据(允许自动使用数据库用于各种目的),同时广泛支持欺诈指标中的网络安全指标,如金融部门。

- 导出:生成IDS,OpenIOC,纯文本,CSV,MISP XML或JSON输出以与其他系统集成(网络IDS,主机IDS,自定义工具),缓存格式(用于取证工具),STIX(XML和JSON)1和2,NIDS出口(Suricata,Snort和Bro / Zeek)或RPZ区域。可以通过misp-modules轻松添加许多其他格式。

- 导入:批量导入,批量导入,从OpenIOC导入,GFI沙箱,ThreatConnect CSV,MISP标准格式或STIX 1.1 / 2.0。许多其他格式通过misp-modules轻松添加。

- 灵活的自由文本导入工具,可简化非结构化报告与MISP的集成。

- 一个温和的系统,用于协作处理事件和属性,允许MISP用户建议对属性/指标进行更改或更新。

- 数据共享:使用MISP自动与其他方和信任组进行交换和同步。

- 委托共享:允许一个简单的伪匿名机制将事件/指标的发布委托给另一个组织。

- 灵活的API,可将MISP与您自己的解决方案集成。 MISP与PyMISP捆绑在一起,PyMISP是一个灵活的Python库,用于获取,添加或更新事件属性,处理恶意软件样本或搜索属性。详尽的restSearch API,可轻松搜索MISP中的指标,并以MISP支持的所有格式导出。

- 可调整的分类法,根据您自己的分类方案或现有分类对事件进行分类和标记。分类法可以是您的MISP的本地分类,但也可以在MISP实例之间共享。

- 智能词汇称为MISP galaxy,与现有的威胁演员,恶意软件,RAT,勒索软件或MITER ATT&CK捆绑在一起,可以轻松地与MISP中的事件和属性相关联。

- Python中的扩展模块,可以使用您自己的服务扩展MISP或激活已有的misp-modules。

- 瞄准支持以获得组织关于共享指标和属性的观察。瞄准可以通过MISP用户界面,API作为MISP文档或STIX目击文档来提供。

- STIX支持:以STIX版本1和版本2格式导入和导出数据。

- 通过GnuPG和/或S / MIME对通知进行集成加密和签名,具体取决于用户的首选项。

- MISP内的实时发布 - 订阅频道,以自动获取ZMQ(例如misp-dashboard)或Kafka发布中的所有更改(例如,新事件,指示符,目击或标记)。

-

参考:https://github.com/MISP/MISP MISP,恶意软件信息共享平台和威胁共享是一个开源软件解决方案,用于收集,存储,分发和共享网络安全指标,并对网络安全事件分析和恶意软件分析构成威胁。 MISP由事件分析师,安全和ICT专业人员或恶意软件逆向设计,以支持他们的日常操作,以有效地分享结构化信息。 MISP的目标是促进在安全界和国外分享结构化信息。 MISP提供了支持信息交

-

buildroot编译misp-linux-g++工具 基于qca953x 路由平台,buildroot版本为buildroot-2009.08; 1.把toolchain 先distclean下 cd build/buildroot-2009.08/ make distclean 2.勾选Build/install c++ compiler and libstdc++ make menconfi

-

项目范围:超市POS系统(出于大众点的考虑) 用户:超市方面从业人员 目标:(根据教学计划草拟的功能模块) 商品信息维护 销售开单 收银 退货 系统权限 数据报表 高阶需求:(根据网上资料草定的高阶需求) 采购入库 库存盘点 商品销售 综合查询 技术选型:(根据小组综合实力的暂定) Jsp+SSH+ struts Interceptor+jfreechart 开发计划:根据以往经验,跟上教学计划的

-

问题:通常说ARM架构和MIPS架构,根本点究竟在哪一点? 回答: MIPS是第一个RISC microprocessor,ARM是CISC microprocessor,这是早期的分别。 问题:在RISC和CISC,具体指什么呢?能否深入简出的说明一下? risc = 精简指令集 cisc=复杂指令集 risc, 用很少的指令集做完所有的事, pipeline等长,指令集和数据都标准;c

-

问题内容: 我允许用户将文件上传到我的服务器。我将面对哪些可能的安全威胁,以及如何消除它们? 假设我允许用户从其系统或网络将图像上传到我的服务器。现在,要检查这些图像的大小,我必须将它们存储在文件夹中。有风险吗?如何将风险降到最低? 也可以说我正在从用户在我的表单中上传的链接中下载图像。首先,我必须将这些文件保存在服务器中,以检查它们是否实际上是图像。另外,如果一个恶作剧者给我一个URL,而我最终

-

资源共享 资源共享目前面临的问题主要包括: 共享过程成本过高; 用户身份评分难 共享服务管理难 短租共享 大量提供短租服务的公司已经开始尝试用区块链来解决共享中的难题。 一份来着 高盛的报告 中宣称: Airbnb 等 P2P 住宿平台已经开始通过利用私人住所打造公开市场来变革住宿行业,但是这种服务的接受程度可能会因人们对人身安全以及财产损失的担忧而受到限制。而如果通过引入安全且无法篡改的数字化资

-

FindBugs引发一个名为EI_EXPOSE_REP的bug,其描述如下: EI:可以通过返回对可变对象的引用来公开内部表示 返回对存储在对象字段之一中的可变对象值的引用将公开该对象的内部表示形式。如果实例由不受信任的代码访问,并且对可变对象的未经检查的更改会危及安全性或其他重要属性,则需要执行不同的操作。在许多情况下,返回对象的新副本是更好的方法。 这背后真正的威胁是什么? 如果是恶意代码问题

-

我们正在研究安全预防,并且在下面的代码中,正在提供存储的XSS攻击……下面是我们从Checkmark工具获得的信息。 method从数据库中获取的数据。然后,该元素的值在没有正确过滤或编码的情况下流过代码,最终在method中显示给用户。这可能会启用存储跨站点脚本攻击。

-

问题内容: 我正在编写一个HTML5应用程序,该应用程序使用JSONP从几个不同的来源收集数据。我对GET所做的任何事情都可以正常工作。我现在正尝试发布数据,并且遇到了一个有趣的问题。我需要将数据从我的应用程序发布到另一个应用程序,该应用程序从本地计算机运行。我正在尝试编写具有跨平台功能的移动应用程序(请考虑使用Pulse / Flipboard),因此该代码将始终从本地源运行。我的思考过程如下:

-

通过XHR 实现Ajax 通信的一个主要限制,来源于跨域安全策略。默认情况下,XHR 对象只能访问与包含它的页面位于同一个域中的资源。这种安全策略可以预防某些恶意行为。但是,实现合理的跨域请求对开发某些浏览器应用程序也是至关重要的。 CORS(Cross-Origin Resource Sharing,跨源资源共享)是W3C 的一个工作草案,定义了在必须访问跨源资源时,浏览器与服务器应该如何沟通。