asp.net core下给网站做安全设置的方法详解

前言

本文主要介绍了关于asp.net core给网站做安全设置的相关内容,分享出来供大家参考学习,下面话不多说了,来一起看看详细的介绍吧

设置方法如下

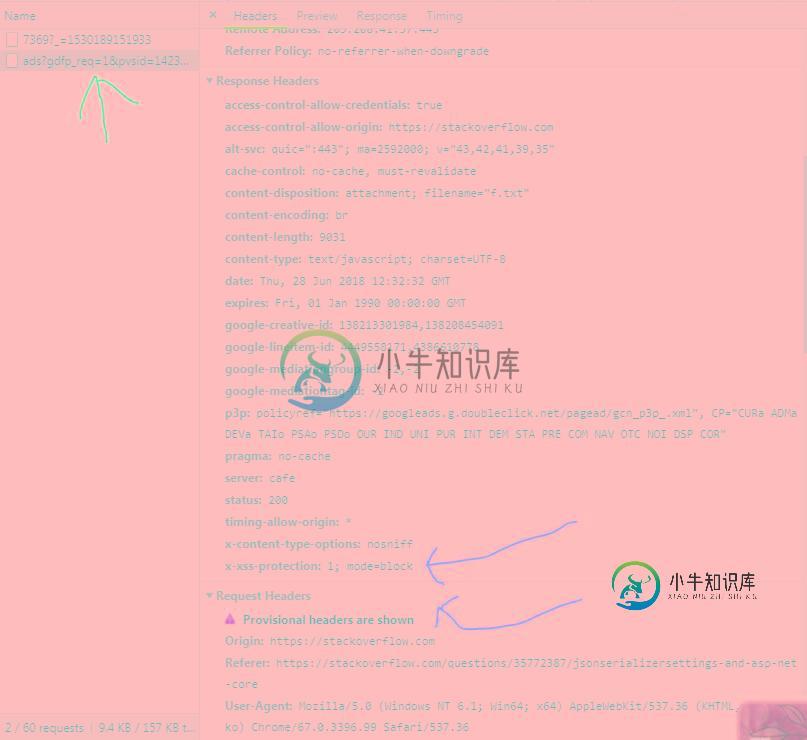

首先,我们来看下stack overflow网站的请求头文件:

可以看到一些我们熟悉或是陌生的HTTP头部文件字段。

在这里我们在对HTTP输入流的头部文件中,做一些基本的防护。首先要明确,既然我们是对HTTP头部做处理,那么就需要在Startup.cs类的

Configuration方法中做处理,因为这里就是处理HTTP输入流的。

首先做一些基本的处理,比如中间件和基本的类:

public class SecurityHeadersPolicy

{

public IDictionary<string, string> SetHeaders { get; }

= new Dictionary<string, string>();

public ISet<string> RemoveHeaders { get; }

= new HashSet<string>();

}

这里的头部信息是我们定义好的,用来增加或是删除头部信息,然后就是我们的中间件:

public class SecurityHeadersMiddleware

{

private readonly RequestDelegate _next;

private readonly SecurityHeadersPolicy _policy;

public SecurityHeadersMiddleware(RequestDelegate next, SecurityHeadersPolicy policy)

{

_next = next;

_policy = policy;

}

public async Task Invoke(HttpContext context)

{

IHeaderDictionary headers = context.Response.Headers;

foreach (var headerValuePair in _policy.SetHeaders)

{

headers[headerValuePair.Key] = headerValuePair.Value;

}

foreach (var header in _policy.RemoveHeaders)

{

headers.Remove(header);

}

await _next(context);

}

}

基于IApplicationBuilder接口做一个中间件的扩展方法:

public static class MiddlewareExtensions

{

public static IApplicationBuilder UseSecurityHeadersMiddleware(this IApplicationBuilder app, SecurityHeadersBuilder builder)

{

SecurityHeaderPolicy policy = builder.Build();

return app.UseMiddleware<SecurityHeadersMiddleware>(policy);

}

}

封装好相关的安全类:

public class SecurityHeadersBuilder

{

private readonly SecurityHeadersPolicy _policy = new SecurityHeadersPolicy();

public SecurityHeadersBuilder AddDefaultSecurePolicy()

{

AddFrameOptionsDeny();

AddXssProtectionBlock();

AddContentTypeOptionsNoSniff();

AddStrictTransportSecurityMaxAge();

RemoveServerHeader();

return this;

}

public SecurityHeadersBuilder AddFrameOptionsDeny()

{

_policy.SetHeaders[FrameOptionsConstants.Header] = FrameOptionsConstants.Deny;

return this;

}

public SecurityHeadersBuilder AddFrameOptionsSameOrigin()

{

_policy.SetHeaders[FrameOptionsConstants.Header] = FrameOptionsConstants.SameOrigin;

return this;

}

public SecurityHeadersBuilder AddFrameOptionsSameOrigin(string uri)

{

_policy.SetHeaders[FrameOptionsConstants.Header] = string.Format(FrameOptionsConstants.AllowFromUri, uri);

return this;

}

public SecurityHeadersBuilder RemoveServerHeader()

{

_policy.RemoveHeaders.Add(ServerConstants.Header);

return this;

}

public SecurityHeadersBuilder AddCustomHeader(string header, string value)

{

_policy.SetHeaders[header] = value;

return this;

}

public SecurityHeadersBuilder RemoveHeader(string header)

{

_policy.RemoveHeaders.Add(header);

return this;

}

public SecurityHeadersPolicy Build()

{

return _policy;

}

}

最后注入到HTTP的输入流中:

app.UseSecurityHeadersMiddleware(new SecurityHeadersBuilder() .AddDefaultSecurePolicy() );

然后我们浏览一下网页,就可以在HTTP的头部信息中看到:

HTTP/1.1 200 OK Content-Type: text/html; charset=utf-8 X-Frame-Options: DENY X-XSS-Protection: 1; mode=block X-Content-Type-Options: nosniff Strict-Transport-Security: max-age=31536000 X-Powered-By: ASP.NET

还有一个就是CSRF的防护,如果之前你用过ASP.NET MVC,在最基本的MVC模板中,可能你会留意到已有的cshtml页面中的form表单有这么一句:

@Html.AntiForgeryToken()

这就是微软在MVC框架中为我们提供的防护CSRF的方法。我们在表单中直接使用上面那句代码就可以了,然后在表单提交的Action方法中:

[ValidateAntiForgeryToken]

[HttpPost]

public IActionResult AntiForm(string message)

{

return Content(message);

}

使用[ValidateAntiForgeryToken]属性,来验证CSRF。

参考链接:

- How to add security headers in ASP.NET Core using custom middleware(如何使用自定义中间件在ASP.NET Core中添加安全标头)

- 初探CSRF在ASP.NET Core中的处理方式

代码地址:

https://github.com/RyanOvO/aspnetcore-fileup-demo

总结

以上就是这篇文章的全部内容了,希望本文的内容对大家的学习或者工作具有一定的参考学习价值,如果有疑问大家可以留言交流,谢谢大家对小牛知识库的支持。

-

本文向大家介绍destoon利用Rewrite规则设置网站安全,包括了destoon利用Rewrite规则设置网站安全的使用技巧和注意事项,需要的朋友参考一下 为增强destoon的安全性,需要进行必要的安全设置,本文以Rewrite规则设置来增加网站安全性为例说明如下: 规则一: 屏蔽非php扩展的动态文件,例如asp、aspx等,可以阻止asp、aspx等后缀的后门程序运行 规则二: 屏蔽站点

-

在本章中,我们将研究如何保护Drupal站点。 本章为站点管理员指定安全配置建议,并警告管理员如何保护站点。 有许多贡献的模块可以帮助您进行安全配置,其中Security Review模块可以自动测试使您的站点不安全的错误。 您可以通过发送有关该问题的电子邮件直接向Drupal core, contrib或Drupal.org报告安全问题。 安全团队将在项目维护人员的帮助下帮助解决您的问题。 通过

-

第一步是创建我们的Java配置。这个配置在你的应用程序中创建一个springSecurityFilterChain 的Servlet的过滤器,负责所有安全(例如 保护应用程序的URL,验证提交的用户名和密码,重定向到登陆的表单等等)。你可以在下面找到大部分Java配置项的例子: import org.springframework.beans.factory.annotation.Autowire

-

接下来的步骤: 我已经使用代理启动了jeter,否则我不会记录任何东西,使用:C:\apache-jmetam-2.13\apache-jmetam-2.13\bin启动 局域网设置: 只使用代理服务器为您的局域网被选中,其他一切都在局域网设置中未被选中。 地址:localhost端口:8080 jeter网站的安全证书。

-

本文向大家介绍Linux环境下php实现给网站截图的方法,包括了Linux环境下php实现给网站截图的方法的使用技巧和注意事项,需要的朋友参考一下 本文实例讲述了Linux环境下php实现给网站截图的方法。分享给大家供大家参考,具体如下: 第一步:下载wkhtmltopdf 第二步:解压 第三步:继续解压 第四步:选择目录 第五步:选择lib目录 第六步:复制libwkhtmltox.so到usr

-

本文向大家介绍Centos下IP与DNS设置方法详解,包括了Centos下IP与DNS设置方法详解的使用技巧和注意事项,需要的朋友参考一下 本文较为详细的讲述了Centos下IP与DNS设置方法。分享给大家供大家参考,具体如下: 1、CentOS 修改DNS 修改对应网卡的DNS的配置文件 修改以下内容 2、CentOS 修改网关 修改对应网卡的网关的配置文件 修改以下内容 NETWORKING=